2026 年 3 月に開催される Security Days Spring 2026 で、株式会社NTTデータ先端技術 セキュリティ&テクノロジーコンサルティング事業本部 セキュリティイノベーション事業部 担当部長の戸田 勝之氏(写真左)と福田 秀紀 氏(写真右)が「ランサムウェア攻撃の実態と対策 ~完璧に見えるセキュリティの落とし穴~」と題した講演を行う。

最新ツールをそろえながら、なぜ被害は後を絶たないのか。その背景には、対策が「点」で孤立し、組織を守る「線」として機能していない皮肉な現実がある。戸田・福田の両氏が提唱するのは、攻撃者の手口を MITRE ATT&CK で解剖し、NIST CSF という地図で自社の死角を浮き彫りにする「王道のアプローチ」だ。

● NTTデータグループの技術を支える「実装力」

株式会社NTTデータ先端技術は、株式会社NTTデータグループのいわば技術子会社である。セキュリティからプラットフォームまで、IT インフラに近いテクノロジー領域での実装力を強みとし、NTTデータ・NTTデータグループが抱えるミッションクリティカルな顧客の基盤を下支えしている。

福田氏は同社の強みについて「顧客は NTTデータのお客様ですので、業界でもトップクラスの企業を相手に実績を積み重ねてきた点が、我々の強みだと考えています」と語った。大手企業を相手に培った実績と、泥臭い実装まで手がける技術力。それが同社のセキュリティサービスの土台となっている。

● 「落とし穴」とは何か ~ 対策しているのにやられる理由

講演タイトル「完璧に見えるセキュリティの落とし穴」にある、「落とし穴」とは何を指すのか。戸田氏は次のように説明した。

「大手企業がランサムウェア攻撃の被害に遭っている状況を見ると、何も対策していないということはなく、必ず何らかの対策は講じています。それでも被害に遭ってしまうのはなぜか。そこに落とし穴があると考えています」

大企業であっても被害に遭う現実。その原因は対策の有無ではなく、対策が本来の力を発揮できる形になっているかどうかにある。戸田氏は「セキュリティ対策を導入したものの、スコープの設定や、その後の運用が適切に行われていないとセキュリティ対策の力が 100 %発揮できない」と指摘した。

具体的な落とし穴のパターンとして、戸田氏は 3 つの類型を挙げた。

第 1 に「部分最適」。本社は最新のゼロトラスト環境を整備していても、子会社や地方支店、海外拠点は対象外となっているようなケースだ。

第 2 に「中途半端な運用」。脅威を検知しても、本当に重要なのかどうか、誰が何をすべきかの判断基準や手順が整備されておらず、オロオロしている間に被害が拡大してしまう。

第 3 に「 EDRなどのセキュリティ機器 の設定不足」。たとえ導入していても 100 %の機能を発揮できる設定になっていなかったり、アラートが上がっても適切な対応が取れていなかったりするパターンだ。

● 攻撃の実態と対策、二人の専門家が語る

講演は、攻撃の実態パートを戸田氏が、対策パートを福田氏が担当する構成となっている。

戸田氏はセキュリティコンサルティング担当の部長として、リスクアセスメントやセキュリティ監査を長年手がけてきた。講演では MITRE ATT&CK に基づき、Qilin 等のランサムウェアグループがどのような手順で攻撃を進めるかを解説する。Qilin の TTPs 分析は、英語記事なども含めて探したならば、すでにある情報かもしれないが、戸田氏のような日頃顧客と接している人物から説明されると、きっと理解の深さが全く違うことだろう。

一方、福田氏は ID 管理・認証分野で 8 年の経験を持ち、同社の ID 管理ソリューション「VANADIS」の開発から販売・保守まで責任者を務めてきた。福田氏パートでは NIST サイバーセキュリティフレームワーク(CSF)に沿って、セキュリティソリューションの全体像を整理するという。

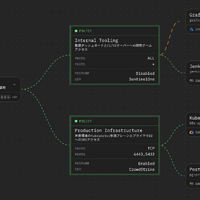

福田氏はその意図をこう説明した。「一般的なソリューション MAP のように製品が散りばめられているのではなく、どの製品がフレームワークのどの領域に効果を発揮するのかを明確にした構成にしています。セキュリティ対策の王道となる進め方をストーリーとしてご説明した上で、当社が得意とする領域をご案内する流れです」

単なる製品紹介ではなく、NIST CSF に基づく全体像の中に自社の強み領域を明示するアプローチだ。

● ランサム対策アセスメント ~ 侵入パターンとバックアップを重点確認

同社はランサムウェア対策を重視したアセスメントサービスも提供しており、本講演でも紹介される予定だ。同サービスは、コンサルタントによるヒアリングベースのアセスメントが基本だが、希望する顧客には実機のセキュリティ診断をセットで提供することも可能だ。

戸田氏によれば、ランサムウェアの侵入パターンは大きく 3 つに分類される。(1)フィッシング(標的型メール)、(2)VPN 脆弱性の悪用、そして(3)闇サイト等で売買された認証情報を使って正規ユーザーとしてログインするパターンだ。アセスメントサービスではこれらの侵入経路への対策状況を重点的に確認する。また、ランサムウェア攻撃ではバックアップも標的となるため、バックアップの取得状況も確認項目に含まれる。

● ブース出展 ~ AI セキュリティ診断も紹介

東京会場ではブース出展も行われる。VANADIS(ID 管理・認証)やカスタム SOC(ベンダーニュートラルな監視サービス)に加え、注目は LLM に対するセキュリティ診断だ。

本サービスは、生成 AI 利用時の情報漏えいを防ぐ DLP 製品ではなく、自社で AI アプリケーションを構築・運用する企業に向けたサービスで、「OWASP Top 10 for LLM Applications 2025」に基づき、LLM 特有の重大なリスクを網羅的に診断する。

具体的には、LLM 実稼働環境への疑似攻撃テストに加え、専門の診断員が自動診断ツールや手動操作を駆使して、AI が悪意ある指示に「騙されないかどうか」を徹底検証する。OpenAI や Hugging Face といった主要な LLM に対応し、RAG(検索拡張生成)などの周辺環境を含めた包括的なレビューを行う。講演と合わせて、ぜひ詳細をブースで確認したい。

--

Security Days Spring 2026

東京講演 3.24(火) 11:10-11:50 | RoomA

ランサムウェア攻撃の実態と対策 ~完璧に見えるセキュリティの落とし穴~

株式会社NTTデータ先端技術

セキュリティ&テクノロジーコンサルティング事業本部

セキュリティイノベーション事業部 担当部長

戸田 勝之 氏

株式会社NTTデータ先端技術

セキュリティ&テクノロジーコンサルティング事業本部

セキュリティイノベーション事業部 担当部長

福田 秀紀 氏