◆概要

2025 年 12 月に公開された Gogs の脆弱性を悪用するエクスプロイトコードが公開されています。脆弱性の悪用に成功した攻撃者は、当該ソフトウェアの実行権限で、遠隔からの任意のコード実行が可能となります。ソフトウェアのバージョン更新により対策してください。

◆分析者コメント

脆弱性を悪用するには、対象の Gogs にリポジトリを作成できるユーザーとして認証する必要があります。ソフトウェアの性質上、デフォルト設定の Gogs では、任意のユーザーが脆弱性の悪用に必要な権限を持つ新規ユーザーを新規登録できる状態であるため、認証情報の漏洩が無くても当該脆弱性の悪用が可能な Gogs が存在する可能性は高いです。ソフトウェアの更新による対策とともに、ユーザーの作成設定や認証情報についての見直しを推奨します。

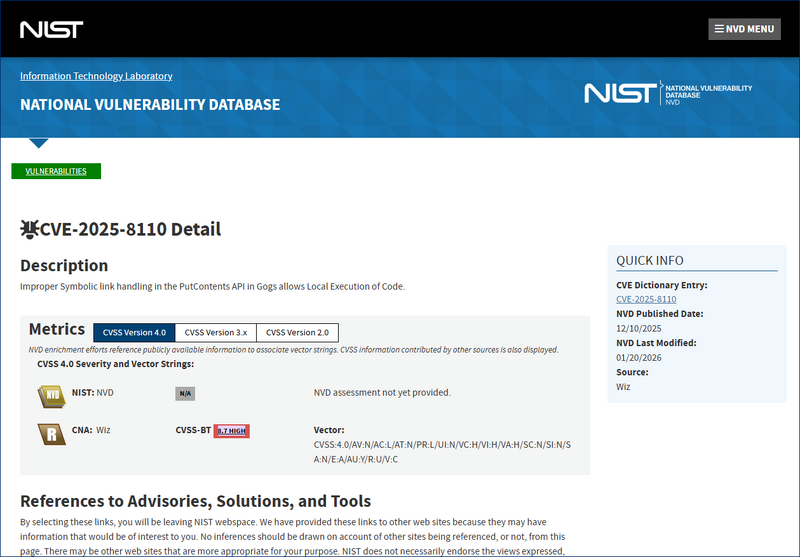

◆深刻度(CVSS)

[CVSS v4]

8.7

https://nvd.nist.gov/vuln/detail/CVE-2025-8110#:~:text=CVSS%2DBT-,8.7%20HIGH,-Vector%3A%C2%A0

◆影響を受けるソフトウェア

Gogs のバージョン 0.13.3 およびそれよりも古いバージョンが当該脆弱性の影響を受けると報告されています。

◆解説

Git サービスを独自に作成するための Web アプリケーションとして利用されている Gogs にて、遠隔からの任意のコード実行が可能となる脆弱性が報告されています。

脆弱性は、2024 年に発見された、任意のファイル操作を可能とするパストラバーサルの脆弱性 CVE-2024-55947 の回避版です。CVE-2024-55947 の脆弱性修正にシンボリックリンクが考慮されていないかったため、攻撃者は悪意のあるシンボリックリンクの作成により、当該脆弱性を悪用して Gogs が稼働しているホスト上に PutContents API を介してファイルが作成できます。脆弱性を悪用して .git/config ファイルの sshCommand の値を任意の OS コマンドに設定した状態で作成すれば、遠隔から任意の OS コマンドの実行が可能となります。

◆対策

Gogs のバージョンを 0.13.3 よりも新しいバージョンに更新してください。新規ユーザー作成の制限や、既存ユーザーの認証情報を強化しても脆弱性を悪用されてしまう可能性を低減できますが、認証情報の漏洩や設定不備により当該脆弱性を悪用されてしまう可能性があるため、ソフトウェアのアップデートによる根本的な対策が好ましいです。

◆関連情報

[1] Gogs 公式 GitHub

https://github.com/gogs/gogs/commit/553707f3fd5f68f47f531cfcff56aa3ec294c6f6

[2] Wiz

http://wiz.io/blog/wiz-research-gogs-cve-2025-8110-rce-exploit

[3] National Vulnerability Database (NVD)

https://nvd.nist.gov/vuln/detail/CVE-2025-8110

[4] CVE Mitre

https://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2025-8110

◆エクスプロイト

以下の Web サイトにて、当該脆弱性を悪用して遠隔からの任意のコード実行を試みるエクスプロイトコードが公開されています。

GitHub - zAbuQasem/gogs-CVE-2025-8110

https://github.com/zAbuQasem/gogs-CVE-2025-8110/blob/main/CVE-2025-8110.py

#--- で始まる行は執筆者によるコメントです。

2025 年 12 月に公開された Gogs の脆弱性を悪用するエクスプロイトコードが公開されています。脆弱性の悪用に成功した攻撃者は、当該ソフトウェアの実行権限で、遠隔からの任意のコード実行が可能となります。ソフトウェアのバージョン更新により対策してください。

◆分析者コメント

脆弱性を悪用するには、対象の Gogs にリポジトリを作成できるユーザーとして認証する必要があります。ソフトウェアの性質上、デフォルト設定の Gogs では、任意のユーザーが脆弱性の悪用に必要な権限を持つ新規ユーザーを新規登録できる状態であるため、認証情報の漏洩が無くても当該脆弱性の悪用が可能な Gogs が存在する可能性は高いです。ソフトウェアの更新による対策とともに、ユーザーの作成設定や認証情報についての見直しを推奨します。

◆深刻度(CVSS)

[CVSS v4]

8.7

https://nvd.nist.gov/vuln/detail/CVE-2025-8110#:~:text=CVSS%2DBT-,8.7%20HIGH,-Vector%3A%C2%A0

◆影響を受けるソフトウェア

Gogs のバージョン 0.13.3 およびそれよりも古いバージョンが当該脆弱性の影響を受けると報告されています。

◆解説

Git サービスを独自に作成するための Web アプリケーションとして利用されている Gogs にて、遠隔からの任意のコード実行が可能となる脆弱性が報告されています。

脆弱性は、2024 年に発見された、任意のファイル操作を可能とするパストラバーサルの脆弱性 CVE-2024-55947 の回避版です。CVE-2024-55947 の脆弱性修正にシンボリックリンクが考慮されていないかったため、攻撃者は悪意のあるシンボリックリンクの作成により、当該脆弱性を悪用して Gogs が稼働しているホスト上に PutContents API を介してファイルが作成できます。脆弱性を悪用して .git/config ファイルの sshCommand の値を任意の OS コマンドに設定した状態で作成すれば、遠隔から任意の OS コマンドの実行が可能となります。

◆対策

Gogs のバージョンを 0.13.3 よりも新しいバージョンに更新してください。新規ユーザー作成の制限や、既存ユーザーの認証情報を強化しても脆弱性を悪用されてしまう可能性を低減できますが、認証情報の漏洩や設定不備により当該脆弱性を悪用されてしまう可能性があるため、ソフトウェアのアップデートによる根本的な対策が好ましいです。

◆関連情報

[1] Gogs 公式 GitHub

https://github.com/gogs/gogs/commit/553707f3fd5f68f47f531cfcff56aa3ec294c6f6

[2] Wiz

http://wiz.io/blog/wiz-research-gogs-cve-2025-8110-rce-exploit

[3] National Vulnerability Database (NVD)

https://nvd.nist.gov/vuln/detail/CVE-2025-8110

[4] CVE Mitre

https://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2025-8110

◆エクスプロイト

以下の Web サイトにて、当該脆弱性を悪用して遠隔からの任意のコード実行を試みるエクスプロイトコードが公開されています。

GitHub - zAbuQasem/gogs-CVE-2025-8110

https://github.com/zAbuQasem/gogs-CVE-2025-8110/blob/main/CVE-2025-8110.py

#--- で始まる行は執筆者によるコメントです。