LINEヤフー株式会社は4月9日、ランサムウェア対応訓練の紹介記事を発表した。同社のコーポレートブログ「LINEヤフーストーリー」で公表している。

ランサムウェア攻撃はいまや「いかに防ぐか」だけでなく、「起きた時にどう被害を最小化するか」を想定し、備えるフェーズへと変わっており、同社ではサービス停止や情報流出といった最悪の事態を想定し、ユーザーの日常を一日でも早く取り戻すための対応力強化を続けている。同社が2026年3月に実施したランサムウェア対応訓練では、ユーザーの日常を守るための対応力強化を目的に「すでに感染してしまった」という最悪のシナリオを前提に実施した。

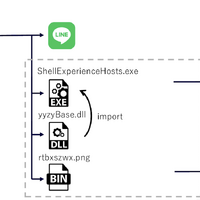

同訓練の最大の特徴は「すでに攻撃者が内部に侵入し、一部のファイルが暗号化されている」という状況からスタートしたことで、一般的な訓練のような「手順の確認」に留まらず、参加者が実際に本番に近い環境のログを読み解き被害範囲を特定する必要があり、「何が起きているのかを自分たちで見つけ出す」という極めて実戦に近い形式となった。

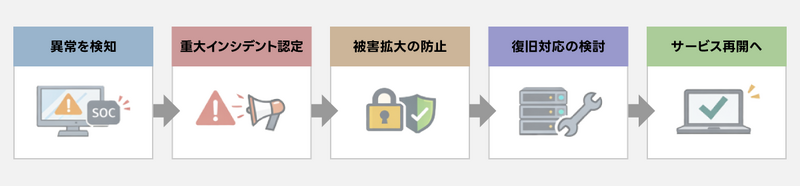

同訓練では、被害の拡大を防ぐための措置、影響範囲の特定、復旧とサービス再開の判断に至るまで、一連の流れを実施したが、その背景には「対応方法を知っている」だけでなく「実際に使える対応力」を身につけるという狙いがあったという。

なお同訓練は、LINEヤフーの実際の運用プロセスや社内プラットフォームを含めた業務基盤をベースに、Fore-Z社の知見を取り入れながら設計している。

同訓練を担当した株式会社フォアーゼット(Fore-Z) 執行役員の中谷圭佑氏は「実際のセキュリティインシデント対応で生じる迷いやプレッシャー、そして正解のない決断を下す難しさは、実体験を通してでしか学ぶことができません。だからこそ今回は、本番さながらのリアルで実践的な訓練環境・シナリオをご用意することにこだわりました。」とコメントしている。