バックドアの利用が拡大 改竄だけ修正してもバックドアによる被害

Nimda ウィルスによるサーバの改竄が広がっているが、単純に改竄されたページだけを修正したり、ページを停止するなどの簡単な措置のみを行っているサイトもも少なくない。

これらのサイトには、バックドアが仕掛けられていることがあり、バックドアを利用することで

脆弱性と脅威

脅威動向

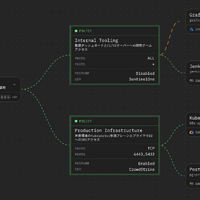

これらのサイトには、バックドアが仕掛けられていることがあり、バックドアを利用することで、簡単な方法でそのサーバに侵入することができる。

すでに、掲示板で、バックドアを利用して、サーバ情報を確認するスクリプトが出回っている。

このスクリプトは、URL(あるいはIPアドレス)だけ入れ替えれば、そのまま、他のサーバに適用することができる。

Nimda ウィルスの被害を受けたサーバは、単純に改竄されたページを修正するだけでなく、バックドアなど見えない個所の修正とNimda ウィルスの侵入を許したセキュリティホールへの対処などを行う必要がある。

自社でその体制が整えられない場合は、外部の専門会社にアウトソースするか、 SecureIIS などの自動防御機構をもったソフトをサーバに導入することが必須である。

すでに、本誌をはじめとしてさまざまな媒体で、Nimda ウィルスに感染したサーバが明らかにされているが、これらのサーバのいくつかは、バックドアを利用され、ネット共有の踏み台にされかねない危険性をはらんでいる。

Scan本誌をご覧下さい

http://www.vagabond.co.jp/vv/m-sc.htm

関連情報

msn、オリコをはじめとする多数のwebが改竄、感染の踏み台にされる

(2001.9.19)

https://www.netsecurity.ne.jp/article/9/2842.html

Nimda 感染サイト情報(2001.9.23)

https://www.netsecurity.ne.jp/article/8/2874.html

ダウジョーンズなど Nimda 感染サイト最新情報(2001.9.24)

https://www.netsecurity.ne.jp/article/8/2877.html

Nimda ウィルスによって顕在化するずさんなサイト管理

利用者から公開質問状を掲載などの抗議が増加(2001.9.23)

https://www.netsecurity.ne.jp/article/8/2873.html

Nimda を自動防御するSecureIIS Web

http://headlines.yahoo.co.jp/hl?a=20010921-00000002-vgb-sci

Nimdaの感染拡大をうけ、「SecureIIS Web」を緊急で配布

http://headlines.yahoo.co.jp/hl?a=20010919-00000006-vgb-sci

《ScanNetSecurity》