変形したURLの使用によりLotus Domino R5サーバーがフリーズ

概要:

変形したURLリクエストをロータス社のR5 Serverシリーズのサーバーに含まれるウェブサーバーコンポーネントにリモートに発行することで、特定のデータベースにアクセスできなくなり、その結果サーバーにアクセスできなくなる可能性があることが報告されている。

国際

海外情報

変形したURLリクエストをロータス社のR5 Serverシリーズのサーバーに含まれるウェブサーバーコンポーネントにリモートに発行することで、特定のデータベースにアクセスできなくなり、その結果サーバーにアクセスできなくなる可能性があることが報告されている。

不許可のリモートユーザーが任意のデータベースのURLリクエストに/./を含めることで、そのデータベースへのアクセスを全面的に妨害することが可能である。特定のデータベースがロックされると、その基盤となっているDominoサーバー全体がロックされる可能性がある。そのデータベースがサーバーで使用されていない場合にはバグが発生する。このようなURLの例を2つ次に示す。

http://server/./webadmin.nsf

http://server/mail/./administrator.nsf

情報ソース:

BugTraq Dec. 07, 2001

(Sebastien Michaud, Sebastien.EXT-MICHAUD@atofina.com),

分析:

(iDEFENSE米国)

この作為により、Notesユーザーや管理者を始め、すべてのユーザーがそのデータベースとサーバーにアクセスできなくなる。アクセスを回復するにはDominoサーバーを再起動する必要がある。この迷惑な行為によって情報の喪失や生産性の低下につながる可能性もある。

検知方法:

マイクロソフト社のWindows NT 4.0 オペレーティングシステム(Service Pack 4付き)で実行中のLotus Domino R5バージョン5.0.5と5.0.8のフランス語版(ウェブサーバーを実行)がこの被害を受けている。現時点では、英語版の脆弱性は報告されていない。

リカバリー方法:

危害を受けたサーバーを再起動すると、データベースとサーバーのロックが解除され正常機能を回復できる。

(詳しくはScan Daily EXpress本誌をご覧下さい)

http://vagabond.co.jp/vv/m-sdex.htm

※この情報はiDEFENSE社( http://www.idefense.co.jp/ )より提供いただいております。情報の内容は以下の時点におけるものです

【14:47 GMT、12、10、2001】

《ScanNetSecurity》

アクセスランキング

-

ランサムウェア被害の原因はスターティア社の UTM テストアカウント削除忘れ

-

クラウド労務管理「WelcomeHR」の個人データ閲覧可能な状態に、契約終了後も個人情報保存

-

今日もどこかで情報漏えい 第23回「2024年3月の情報漏えい」なめるなという決意 ここまでやるという矜恃

-

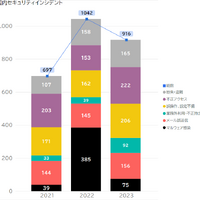

2023年「業務外利用・不正持出」前年 2 倍以上増加 ~ デジタルアーツ調査

-

クラウド型データ管理システム「ハイクワークス」のユーザー情報に第三者がアクセス可能な状態に

-

信和へのランサムウェア攻撃で窃取された情報、ロックビット摘発を受けてリークサイトが閉鎖

-

雨庵 金沢で利用している Expedia 社の宿泊予約情報管理システムに不正アクセス、フィッシングサイトへ誘導するメッセージ送信

-

「味市春香なごみオンラインショップ」に不正アクセス、16,407件のカード情報が漏えい

-

SECON 2024 レポート:最先端のサイバーフィジカルシステムを体感

-

トレーニング 6 年ぶり復活 11/9 ~ 11/15「CODE BLUE 2024」開催