このマルウエア、Aifone.Aと呼ばれるトロイの木馬で、スペインに本社があるパンダソフトウエアの研究員ルイス・コランス氏(Luis Corrons)が発見している。感染数、感染方法、ユーザーのアクションの必要性を鑑みて危険度は中度とされている。が、同時にボットハーダー用ツールも発見されており、iPhone以外の詐欺にもカスタマイズできるようになっているため、単なるトロイの木馬よりも“悪用度”が高い。

Aifone.A は、Visual C++ v6. で書かれており 28,672 bytes。感染方法はEmailの添付やダウンロード、P2Pなどを介してユーザーが実際にPCに導入する必要がある。ワームではないため自然感染はしない。現在までに7,500台のゾンビPCが確認されている。

Aiphone.Aが一度PCに導入されると、BHO (Browser Helper Object)というブラウザのプラグインとして自分を登録し、IEを起動する度に自動起動する。ユーザーがPCのInternet Explorerを使ってiPhone.comに行くと、これが自動的に http://mainstream.sales.online.exclusi <blocked> now.apple.iesecurityupdates.com/(注:このアドレスの中央部はブロックしてある)にリダイレクトされてしまうのを初め、ボットハーダー用ツールでいろいろな操作ができるようになっている。

発見方法だが、Windows system directory に RWERA21S1.DLL(BHOの部分)とCONFG.XML(偽ウエブサイトの情報)として存在するほか、レジストリに以下の変更を行う。

HKEY_LOCAL_MACHINE SOFTWARE Microsoft Windows CurrentVersion Explorer Browser Helper Objects {AA7F2000-EA05-489d-900C-3C7C0A5497A3}

HKEY_CLASSES_ROOT CLSID {AA7F2000-EA05-489d-900C-3C7C0A5497A3} InprocServer32

(Default) = %sysdir%wera21s1.dll

where %sysdir% is the Windows sytem directory.

HKEY_CLASSES_ROOT CLSID {AA7F2000-EA05-489d-900C-3C7C0A5497A3}

(Default) = H

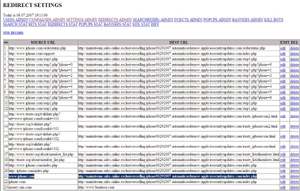

さて、ボットハーダーのツールのスクリーンショットを見てほしい。画像1がリダイレクト操作スクリーン。正規URLと、ユーザーをリダイレクトする偽URLが編集できるようになっている。

画像1

画像2はインジェクション操作スクリーン。正規サイトの正規ページのhtmlに任意のコードを注入し、正規サイト内部のリンクを偽リンクに置き換えてしまう。

画像2

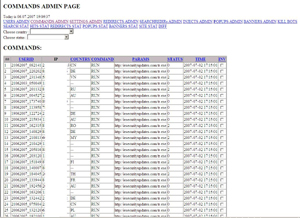

画像3はCOMMANDS ADMINのスクリーンで、Aiphone.Aをボットネットとして使用するプログラムのダウンロードやPCの再起動などを操作できるようになっている。その他、バナー広告やポップアップも任意に設定できるようになっている。

画像3

このツールはiPhone用に高度にカスタマイズされているが、ご覧のとおり簡単にその他の詐欺に使用できるように構成されている。昨今、この手のリダイレクトを行うトロイの木馬やワームが次々と発見されているので、注意が必要だ。【執筆:米国 笠原利香】

パンダソフトウエア

http://www.pandasoftware.jp/

パンダソフトウエア Virus Encyclepedia Aifone.A

http://www.pandasoftware.com/com/virus_info/encyclopedia/overview.aspx?IdVirus=167266&sind=0&sitepanda=particulares