しかしその場合には、ネットワークの複雑な設定が必要であり、また部外者に不正アクセスされたり、自宅PCから会社の情報が漏洩してしまう可能性もあり、これら全ての危険を排除することは困難でした。

これらの問題を解決し、安全で簡単に利用できるのが、ソフトイーサ株式会社のソフトウェア「PacketiX Desktop VPN」を利用したサービスで、日本SGI 株式会社、ソフトバンク BB 株式会社、NEC ビッグローブ株式会社より提供されています。

「PacketiX Desktop VPN」は、インターネットを介してリモートにあるPCに安全にアクセスできるリモートアクセス技術で、以下のような特長があります。

・使用にあたってネットワーク上にサーバーを設置する必要が無い・ファイアウォール等に穴を開けたり、 DMZ 等の設定を行う必要が無い・ネットワークやセキュリティに詳しくないユーザーがいい加減に利用しても、情報漏えにつながる可能性が殆どない

・月額料金制で利用が可能

本稿では、「PacketiX Desktop VPN」の開発者である登大遊 氏が、本サービスの概要、使用方法、情報漏えい防止機能の仕組み、他のシンクライアント型ソフトウェア(Windows XP Professional のリモートデスクトップ、Citrix社 MetaFrame 等)との比較、製品の意義などについて述べます。

● シンクライアントとは

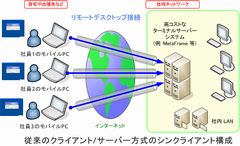

Desktop VPN のように、実際にアプリケーションやデータが入っている PCやサーバーに対して、別の PC (クライアント) からリモートアクセスできるようにし、クライアント側のキーボードやマウスの操作 (ストローク) をサーバー側に伝送して、サーバー側の画面データをクライアント側に伝送する方式で作業を可能とするシステムを「シンクライアント」と呼びます。シンクライアントの概念は新しいものではなく、メインフレーム (サーバー) に対して、ユーザーはターミナル (ダム端末、クライアント) を経由してアクセスすることができるシステム等のように大昔からありました。インターネットが普及してからは、Telnet や SSH、X Window System、VNC 等でサーバーをリモート管理する仕組みがよく利用されていますが、これらもシンクライアント型のシステムです。

● Windows 標準のリモートデスクトップや VNC

Windows XP Professional 等に「リモートデスクトップ」のサーバーになる機能が標準で搭載されています。また、それ以外の OS でも VNC 等のソフトウェアを利用することで、リモートデスクトップとよく似た利用が可能です。

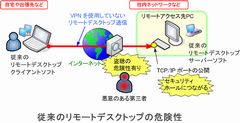

ところが、これらの既存の技術には、いくつかの問題点があります。まず、利用にあたって各 PC にグローバル IP アドレスを割り当てるか (この場合、セキュリティ上の問題が生じます)、またはルータ等に穴を開けてポートを転送する等の設定を行う必要があります。次に、通信プロトコルの暗号化が不十分または全く行われていないため、インターネット等のネットワークを経由する際に盗聴される可能性が非常に高く、あまり業務用の PC との通信にこの技術をそのまま利用することができません (他の VPN 技術と組み合わせて利用する必要が生じます)。

| 図9: 通常のリモートデスクトップや VNC の問題点 |

Desktop VPN は、接続先の PC が社内 LAN の中でプライベート IP アドレスを持っている場合でも接続でき、通信は SSL によって暗号化され、またユーザー認証にパスワード認証や証明書を用いた PKI 認証が必要であることから、安全性が保たれます。

● Citrix MetaFrame との比較

Citrix 社の MetaFrame (名称が Presentation Server や XenApp 等と二転三転していますが、ここでは認知度が高い MetaFrame という名称で呼んでいます) は、企業向けのシンクライアントシステムの 1 つです。最近のバージョンは SSL-VPN セッション上で MetaFrame のプロトコルを伝送することができるようになっていますので、リモートアクセス VPN の一種であると呼ぶこともできると思います。

Citrix 社 MetaFrame

http://www.citrix.co.jp/

MetaFrame と Desktop VPN はよく似た技術ではないかと誤解される場合がありますが、根本的に、使用用途が異なります。MetaFrame のサーバーは複数のユーザーによる処理を収容する Windows Server を設置し、その Windows Server にインストールします。このような複数のユーザーのセッションを収容するサーバーを「ターミナルサーバー」と呼びます。ターミナルサーバーは一般的に通常の PC と比較して高い信頼性、メモリ、CPU 速度を要し、またインストールおよび運用は一般の社員程度の技術力ではできず、専門家による作業を要します。また、1 台のターミナルサーバーが故障するだけで、それを使用しているすべてのユーザーが一斉に業務ができなくなります。さらに、利用にあたっては、Windows Server のサーバーライセンスと CAL、MetaFrame のサーバーライセンスと CAL、および同時に 2 人以上のユーザーが同一のアプリケーションを使用する場合はそれらの追加ライセンス等が必要になります(これにかかるコストは、以前は各社員に最新の PC を配備する場合と比較して安価でしたが、最近では PC 本体の価格が下落したため、ほとんど変わらなくなることがあります)。MetaFrame 等のように、特定のサーバーに多数のユーザーセッションを収容する方式は、これらのデメリットがありますが、同時に、そのサーバーに対してアプリケーションをインストールすると、そのサーバーを利用するユーザー全員が直ちにアプリケーションを利用することができるようになるというメリットもあります。

| 図10: MetaFrame 等のシンクライアントの構成 |

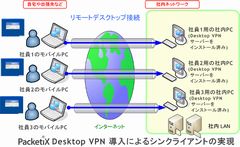

Desktop VPN は、特定のサーバーに複数のユーザーセッションを収容するためのシンクライアント型システムではありません。あくまでも、社内に各社員用のデスクトップ PC やノート PC 等が原則として接続されており、各社員が社外から普段自分が使用している社内の PC にリモートアクセスするためのシンクライアント型システムです。MetaFrame 型のシンクライアントシステムを新たに導入する場合と比較して、Desktop VPN を新たに導入する場合は、それまで各社員が使用していた PC 環境をそのまま使用し続けることができ、かつそれらの PC に各社員がリモートアクセスすることができるようになりますので、既存のシステム形態にほとんど手を加えずにシンクライアントを実現することができます。

| 図11: Desktop VPN を用いたシンクライアントの構成 |

● Windows Server 2008 の Terminal Service Gateway との比較

Windows Server 2008 に新たに搭載された Terminal Service Gateway(TSG) は Windows リモートデスクトップに特化した SSL-VPN 機能の一種です。TSG を利用すると、社内 LAN にある Windows XP Professional や Windows Vista Business 等のリモートデスクトップ機能が搭載されている PC に社員が社外からリモートアクセスすることができるようになります。

Windows Server 2008 Terminal Service Gateway (TSG)

http://www.microsoft.com/japan/technet/windowsserver/2008/library/9da3742f-699d-4476-b050-c50aa14aaf08.mspx

TSG は優れたシステムでありますが、いくつかの欠点があります。まず、本機能を利用するためには Windows Server 2008 のライセンスを購入し、また新たにサーバーを構築しなければなりません。また、そのサーバーに固定されたグローバル IP アドレスを割り当て、インターネットから接続できるようにしておく必要があります (なお、TSG はリバースプロキシのように動作しますので、インターネット側のネットワークと、イントラネット側のネットワークの両方に常に接続しておく必要がありますので、クラッカー等が TSG のサーバーに不正に侵入した場合は、それを経由して社内 LAN のすべてのサーバーへのアクセスが可能となります。そのため、TSG は特に厳重に保護しなければなりません)。TSG となっているサーバーが故障した場合は、その間はすべてのユーザーはリモートアクセスができなくなります。さらに、TSG を経由して接続することができる先のコンピュータは Windows XP Professional 等のリモートデスクトップサーバーとなる機能が利用可能である必要があります。

これと比較して、Desktop VPN を利用する場合は、グローバル IP アドレスは不要であり、TSG 等のようなサーバーを新たに立ち上げて運用する必要がありません。この点で運用コストやライセンス費用が不要になります。また、接続先の PC が Windows XP Home Edition や、Windows 9x / Me / NT 等のレガシシステムの場合でも、リモートアクセスが可能となります。Home Editionやレガシシステム等を何らかの事情があり業務に利用している環境は多いため、これらをシンクライアント型に利用することが可能となります。

● MagicConnect との比較

MagicConnect は NTT-IT が開発した技術で、Desktop VPN とよく似ています。Desktop VPN のようなシンクライアント型のシステムの導入を検討されてている場合は、MagicConnect についても検討してみる価値があるでしょう。

MagicConnect

http://www.magicconnect.net/

いくつかの違いがありますが、最も重要な違いは…

【執筆:ソフトイーサ株式会社 登 大遊】

【関連記事】

シンクライアントに変革をもたらす「PacketiX Desktop VPN」 (1)「PacketiX Desktop VPN」の概要

https://www.netsecurity.ne.jp/3_11694.html

シンクライアントに変革をもたらす「PacketiX Desktop VPN」 (2)Desktop VPN の使用方法と情報漏洩の防止機能について

https://www.netsecurity.ne.jp/3_11715.html

【関連リンク】

PacketiX Desktop VPN Webサイト

http://www.softether.com/jp/desktop/

──

※ この記事は Scan購読会員向け記事をダイジェスト掲載しました

購読会員登録案内 http://www.ns-research.jp/cgi-bin/ct/p.cgi?w02_ssw