PCでアクセスするだけで簡単に感染の有無を確認、「DNS Changerマルウェア感染確認サイト」を公開(JPCERT/CC)

JPCERTコーディネーションセンター(JPCERT/CC)は22日、マルウェア「DNS Changer」の感染を確認できるWebサイトを公開した。7月9日までの公開となる。

製品・サービス・業界動向

新製品・新サービス

「DNS Changer」マルウェアは、2007年から活動が観測されており、現在も世界中に35万台の感染PCが存在し、日本国内でも相当数のPCが感染していることが報告されている。2011年11月には、FBIにより、DNS Changerマルウェアに感染したPCをコントロールするサーバ群が差し押さえられている。

感染PCでの名前解決に使用されているDNSサーバは、対策などのための通信を確保する目的で、FBIにより現在も継続運用されているが、7月9日に運用が終了する見込みで、それ以降DNS Changerマルウェアに感染しているPCは、Webサイトの閲覧やメールの送信などができなくなる可能性がある。

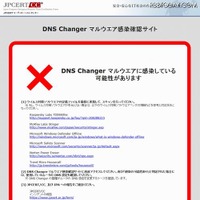

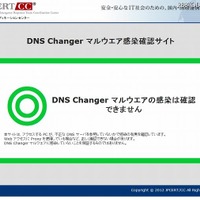

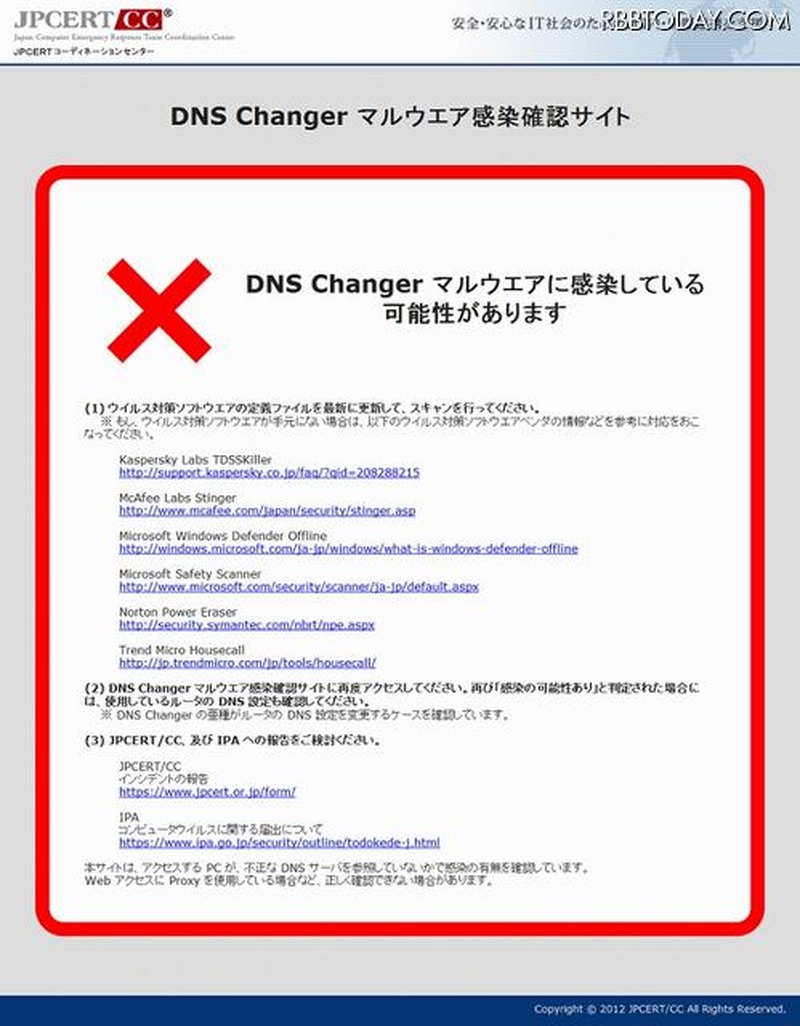

JPCERT/CCでは、マルウェアによる被害拡大防止のため、また7月9日に当該DNSサーバが運用停止されることなどの状況を鑑み、PCでアクセスするだけで簡単に感染の有無を確認できる「DNS Changerマルウェア感染確認サイト」を構築したとしている。利用には、PCで判定サイトにアクセスするだけで結果が表示される。「感染の可能性あり」と判定された場合は、ウイルス対策ソフトのアップデート、ルータのDNS設定の確認などが必要。

JPCERT/CC、マルウェア「DNS Changer」の感染確認サイトを公開

《冨岡晶@RBB TODAY》

関連記事

この記事の写真

/