【インタビュー】忘れられがちな内部対策、標的型サイバー攻撃対策

標的型サイバー攻撃の実態と、対策製品の種類と用途、具体的製品名称、それぞれの有効性について、最新のサイバー脅威に詳しい株式会社ラックの上級サイバー分析官、岩井博樹氏に聞いた。

特集

特集

――標的型サイバー攻撃への対策として、どのようなエリアあるいはカテゴリがあるのでしょうか。また、特徴的な製品や注目している製品についても教えてください。

標的型サイバー攻撃対策という視点では、企業などが対策を施すエリアは「入口」「内部」「出口」に分けられると思います。また、標的型サイバー攻撃はソーシャルな手法を使用するため、これらの対策に加えて「訓練・演習」「インテリジェンス」といったことも必要になるでしょう。

――入口対策について、具体的にお願いします。

入口対策では、多層防御しているケースが多くなっています。具体的には、ファイアウォール、スパムゲートウェイ、ウイルス対策、IDS/IPSという組み合わせが一般的です。これが従来の対策ですが、最近では実行ファイルの危険度チェックの有効性の観点から、サンドボックス機能を搭載した「マルウェアプロテクションシステム(MPS)」を導入するケースも増えています。

また、メールを受信する際にクラウド上にあるセキュリティベンダのデータセンターを経由することでチェックするサービスや、メールの添付ファイルのスキャンに特化した「メールファイアウォール」が登場しています。なお、入口対策には次世代ファイアウォールをあえて入れていません。

これはガートナーによる次世代ファイアウォールの定義では「UTMの機能にアプリケーション識別、制御を合わせたもの」となっているためです。それに次世代ファイアウォールは外から侵入する脅威よりも、内部から外へ出て行く脅威の検出が得意です。たとえば、Palo Aloto Networksの製品などはアプリケーション識別、制御が技術の核となっており、内部から外へ出て行く脅威の検出が得意です。そのため、入口対策として導入してしまうと、得意としている性能を有効に引き出せない可能性があります。

入口対策で特徴的なMPSには、FireEyeの「FireEye Malware Protection System」やトレンドマイクロの「DeepDiscovery」があります。これらは、Webからダウンロードされた実行ファイルをスキャンして検出するほか、スキャンをすり抜けても怪しいファイルはサンドボックス上で実際に動作させてチェックします。一定の効果が出ているようです。

ただしMPSは、サンドボックスも含め、既存技術の集合体です。また、マルウェアかどうかはスコアの累積値で判定しているため、しきい値を超えないようにマルウェアを作れば通過してしまう、さらにはフリーウェアをマルウェアとして検出してしまうケースもあります。かつてのIDSのような誤検知があるわけです。つまりMPSはIDSのマルウェア版ともいえるでしょう。

ほかに注目しているのは「メールファイアウォール」です。XecureLabという台湾のメーカーが提供しているのですが、このメーカーはメールの添付ファイルのスキャンに特化した技術を持っていて、検知率が高いんです。多層防御の前提では、こういう製品がないと緩和できません、ただ、現状ほとんど何も対策していない場合に通常の対策とMPSを導入すると、とおそらく億単位かかり、費用対効果の面では厳しいと思います。

そこまで予算をかけられないなら、多層防御をクラウド上で再現するシマンテックの「ドットクラウド」のようなソリューションも有効です。社内に入る前にクラウド上にあるアプライアンスを経由させてチェックし、危険なものをふるい落とすというものです。マルウェア検知を得意としており、Web版とメール版があることに加え、グレー判定ができることが特徴です。

ただし、これらのソリューションは、通信以外の経路(USBなど)に対応できないほか、実行ファイルが対象のためWordファイルやFlashファイルをドロッパー化して実行ファイルを生み出すようなものは、ほとんど通過してしまいます。あとはウイルス対策ベンダのスキャンに期待するしかありません。ただ日本ではメールをクラウド上でチェックすることに抵抗あるところが多いようです。

――内部対策について、具体的にお願いします。

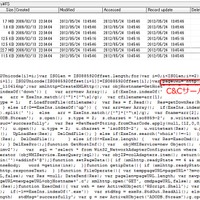

内部対策では、「社内ネットワークのモニタリング、ロギング」「認証」「ファイル暗号化」「特権ID管理」の4つが挙げられます。社内ネットワークのモニタリング、ロギングでは、標的型攻撃では通常の通信を装うためにSMBプロトコルを使用するので、この監視は可能な限り実施して欲しいと思います。Windowsの監査ログはよく言われますが、詳細なログを取ろうとするとあふれてしまいますし、解析も大変です。そこで、ミラーを作ってSMBのみをチェックするだけでも違います。

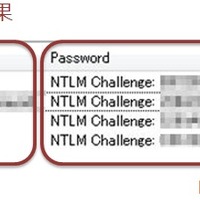

「認証」においては、内部からWebへアクセスする場合に、最低限でもプロキシ認証を使用すること、しかも1個では足りません。たとえば感染したPCのIEの設定ファイルからプロキシ情報を取られたり、認証した後にマルウェアが外に通信するケースがあります。フィールドに入力されたユーザネームとパスワードの情報をストアして、それを使って外へ出るというケースがあります。大手企業ではプロキシの先にも認証サーバを置き、二重にしています。

「ファイル暗号化」は、可能であれば導入したい対策です。対サイバー攻撃においてはディスク暗号化でなくファイル暗号化を推奨します。サイバー攻撃はシステムが起動しているときに来ます。つまり、暗号化が解けたときを狙うので、ディスクの暗号化ではあまり意味がないのです。また、ドメイン配下においてでの対策ですが、「特権ID管理」は重要です。ドメイン管理者などの特権の利用があったら、管理者にアラートが送信されるなどの仕組みを構築しておくと効果的です。併せて、ログオン時の監査ログは確実に取得するようにし、一週間単位ででもチェックします。そうすると、使っていないドメイン管理者アカウントの整理にも有効です。

社内ネットワークのモニタリング、ロギングでは、セキュリティフライデーの「Visuact」が有名です。SMB(445/TCP)共有で、どのアカウントでログインしたかという情報だけでなく、何の権限でどんな操作をしたのかがわかります。たとえば、土曜日に超重要なファイルがコピーされたことが判明したら、かなり異常な状態ですよね。SMBでログを取ることで時間的に短縮でき、インシデントのハンドリングが楽になります。

モニタリング、ロギング機器がない場合には、ネットワークフォレンジック機器で一定期間ネットワークトラフィックをキャプチャしてみるという方法も有効です。これにはソレラネットワークス社のDSシリーズやネットエージェント社のPacketBlackHoleなどがあります。ネットワークフォレンジック機器の一部の製品では、取りこぼしが多いという話も聞きますが、それでも実施することでのメリットはあると思います。不要なPCに「WireShark」を入れて、たまにチェックするだけでも効果はあるでしょう。SMBトラフィックの可視化は、いろいろな意味で有効なのです。

ファイル暗号化では「秘文」が有名ですね。ユニークなところでは、シンガポールの「SecureAge」という製品メーカーがあります。この製品はもともと軍隊向けのもので、暗号化されている状態が標準で、復号化のタイミングでロギングします。この機能をベースに、アプリケーションバインディングやアプリケーションホワイトリスティングといったセキュリティ機能も追加しています。

――ありがとうございました。次回は「出口対策」「訓練・演習」「インテリジェンス」についてうかがいます。

関連記事

この記事の写真

/