日本のブログを利用し自身を隠蔽するバックドアの亜種(トレンドマイクロ)

トレンドマイクロは、不正な活動を隠ぺいするために正規のサイトやサービスを悪用するバックドア型不正プログラムの亜種「BKDR_VERNOT.B」を4月中旬に確認したとブログで発表した。

脆弱性と脅威

脅威動向

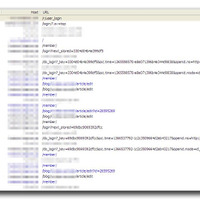

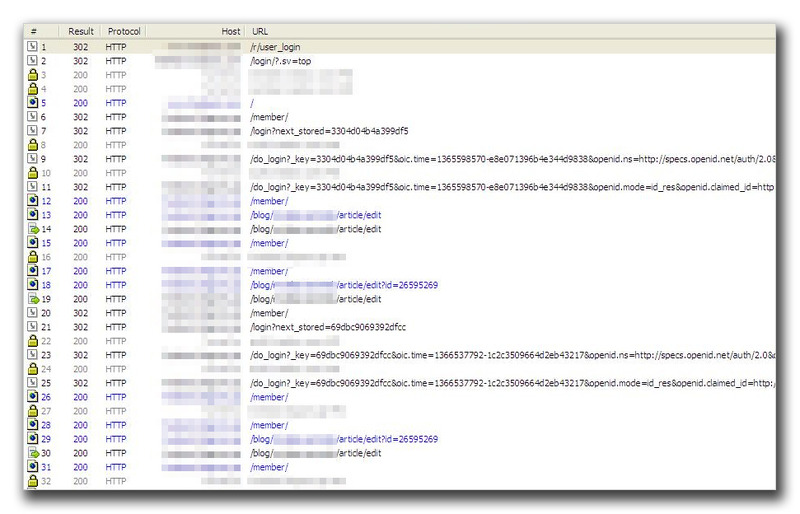

今回確認された「BKDR_VERNOT.B」は、自身のコマンド&コントロール(C&C)サーバとして日本のブログプラットフォームを利用し、このブログサイトへのログインに成功していた。ブログサイトにログインするとブログの下書きを作成し、その際にブログのタイトルとして、感染コンピュータのコンピュータ名を利用する。そして作成された下書きへ「$_$Today is a very important day for me.$」という本文や、この不正プログラムが実行された日時を追加する。つまり、収集した情報を記録するための場所、およびバックドアコマンドを取得するためのC&Cサーバとして、この下書きを利用している。

関連記事

この記事の写真

/