「無線メッシュ通信インフラ」の構築により安否確認・被災状況等の情報検索・発信機能を確保(NICT)

情報通信研究機構(NICT)は28日、新たに “メッシュ接続対応 コグニティブ無線ルータ”を開発し、このルータを用いて、一般加入者電話網との間で相互に電話可能な“無線メッシュ通信インフラ”の構築にも成功したことを発表した。

製品・サービス・業界動向

業界動向

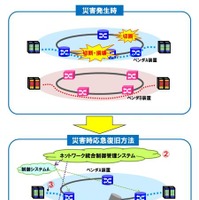

「コグニティブ無線技術」は、無線機が周囲の電波環境を認識し、その状況に応じて他のシステムに干渉を与えることなく、基地局や端末を再構築して無線通信を行う技術だ。また「無線メッシュネットワーク技術」は、複数の無線システムをメッシュ状に相互通信させることにより、必ずしもすべての無線システムが有線ネットワークや制御システムに接続していなくても、全体での通信の接続性を確保する技術だ。

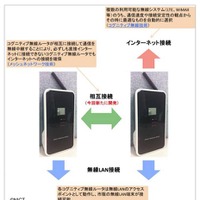

“メッシュ接続対応 コグニティブ無線ルータ”には、「コグニティブ無線技術」と「無線メッシュネットワーク技術」を用いられており、ルータ同士が自動的に相互接続して通信経路を設定し、直接インターネットに接続困難な場所でも、メッシュネットワークを介してIP通信を中継できる。

これを使った“無線メッシュ通信インフラ”の構築により、音声通話および安否確認・被災状況等の情報検索・発信機能が確保できるため、被災時にも迅速な音声通話の確保が可能になるという。災害が起こった際の初動段階や復旧段階での支援活動に役立つと期待されている。

NICTは、震災直後から、それまでに開発していた“コグニティブ無線ルータ”を被災地に90個以上設置し、無線でのインターネット接続を提供している。今回NICTは、従来の“コグニティブ無線ルータ”が持つ、通信速度や通信安定性から最適な無線システムを自動選択してインターネット接続を行う機能に加え、メッシュネットワーク技術を用いてルータ同士が相互に接続(メッシュ接続)して通信を中継する、新たな“メッシュ接続対応 コグニティブ無線ルータ”を開発した。

今後は、東日本大震災の被災地である東北地方において、本システムを使った災害に強い情報通信ネットワークの構築を目指した実証実験を行う予定。

NICT、被災時に音声通話を確保できる無線通信インフラを構築……コグニティブ無線ルータを活用

《冨岡晶@RBB TODAY》

関連記事

この記事の写真

/