接続したPCの情報を盗むAndroidのハッキングツールを確認(エフセキュア)

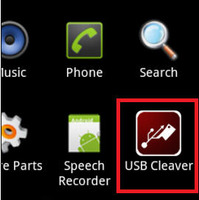

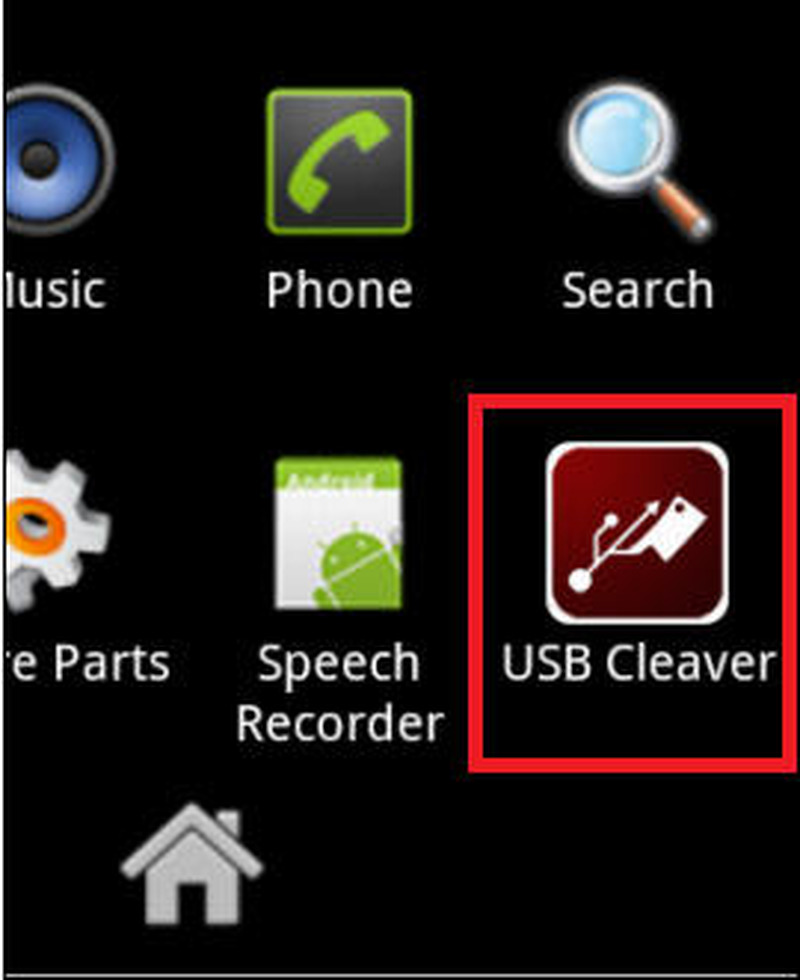

エフセキュアは、接続したWindowsマシンから情報を盗むハッキングツールへと携帯端末を根本的に変貌させるAndroidアプリを確認したとブログで発表した。

脆弱性と脅威

脅威動向

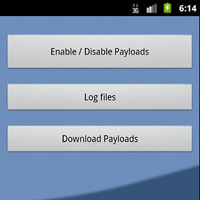

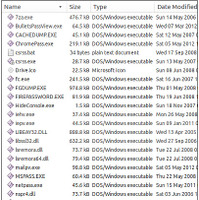

このアプリを起動すると、リモートサーバからzipファイルをダウンロードするようにユーザに指示をする。解凍、保存されたファイル群は基本的に、USB経由でデバイスがWindowsマシンに接続された際、特定の情報を取り込むために使われるユーティリティであった(同社の古い検知で大半のファイルが検知される)。これらのユーティリティは、接続されたPCからブラウザのパスワード(Firefox、Chrome、IE)、PCのWi-Fiのパスワード、PCのネットワーク情報を取り込む。同社によると、USBCleaverは後日潜入を試みる際の一助とすべく詳細情報を収集することで、標的型攻撃を円滑に進められるように設計されたように見えるとしている。

関連記事

この記事の写真

/