DNSキャッシュポイズニング攻撃に関する注意喚起を発表(JPCERT/CC)

JPCERT/CCは、DNSキャッシュポイズニング攻撃に関する注意喚起を発表した。

脆弱性と脅威

脅威動向

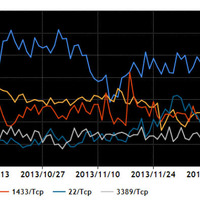

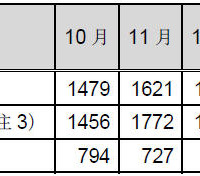

株式会社日本レジストリサービス(JPRS)によると、JPRSが管理している DNS サーバに対してソースポートランダマイゼーションが有効ではないDNS クエリがあることを確認しており、また本脆弱性を狙うアクセスが増加していると ISP 事業者から報告を受けているという。JPCERT/CCでは、今後、本脆弱性を狙う攻撃が増加する可能性がありますので、パッチの適用や設定の変更などの対策を行うよう勧めている。なお、対策の際には「named.conf の設定」「ネットワーク機器におけるポートの再変換」「ファイアウォールの設定確認」に注意するよう呼びかけている。

関連記事

この記事の写真

/