ロジック解析エンジン型とシグネチャ型WAFの比較 後編(ペンタセキュリティシステムズ)

前編に続きロジック解析エンジン型とシグネチャ型WAFの比較をおこないます。

調査・レポート・白書・ガイドライン

調査・ホワイトペーパー

●シグネチャ型WAFの検出方法

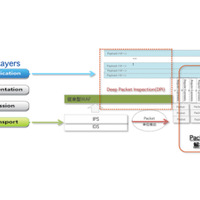

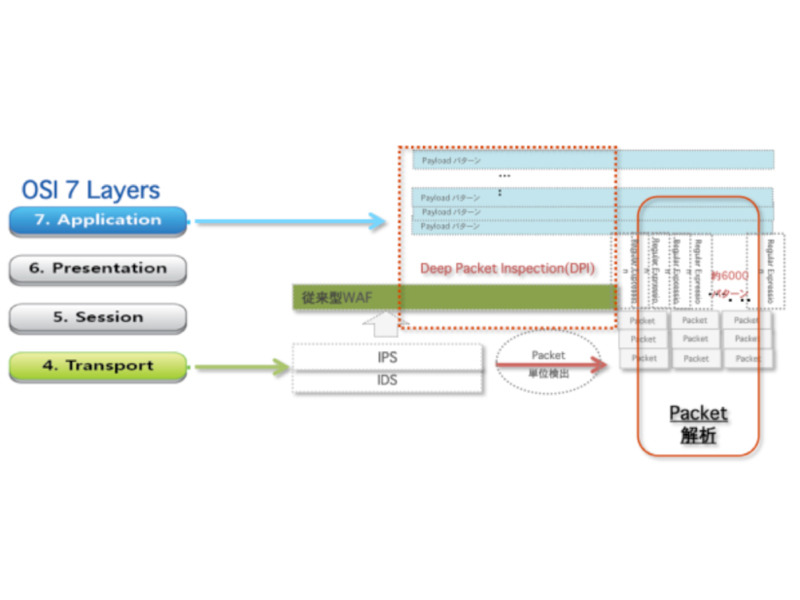

現在はさまざまなWAFが市販化されており、それぞれが固有のアーキテクチャで作られています。しかし多くの装置が共有している方式として、パケット単位の処理があります。ネットワークにつながる装置ですので、パケット処理をして当たり前なのですが、ここでのパケット単位の処理はシグネチャとの比較検知の方法です。

図-2に示すようにシグネチャ型製品の多くは、装置が受け取ったパケットのペイロードをDPI (Deep Packet Inspection) と呼ばれる手法により処理します。簡単に言うとパケット数×シグネチャ数の処理が必要になります(実際にはもう少し高度な方法を取っています)。そのため、通信量とシグネチャ数はパフォーマンスに決定的な影響を与え、高いスペックのハードウェアを用意しなければなりません。

また、シグネチャ方式ではこの処理をしてもシグネチャの登録がなされていないと機能することができません。そもそもシグネチャ方式はもぐらたたき的な要素が多く、新種の攻撃パターンが無いと、シグネチャ作成がほとんど行われませんので、犯罪が発生しない限り防衛対策も取れないのです。

データの取り扱いはトランスポーテーション層のPDU単位で行われ、「アプリケーションファイアウォール」という名前がついていますが、アプリケーション層まで持ち上げられずに処理されているのが現実でした。

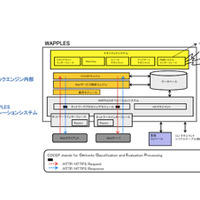

当社ではこれら問題を様々な角度から考え、根本から解決するために新たにアプリケーション層の解析型エンジンを搭載したWAFを開発することを結論づけました。こうして、アプリケーション層でセキュリティの監査を行う機能を開発し、ブラックリスト型のシグネチャ機能と組み合わせ、今までに存在しなかったWAPPLES (ワップル) と命名されたWAFの開発に着手したのです。

当社の開発したWAPPLESシリーズは図-5で示したようにアプリケーション層で処理を行い、「シグネチャ」だけでなく、「コマンド」や「目的」そして「文法」を解析することで、アプリケーションへのDDOS的な攻撃への耐性をも身につけました。そしてこの解析エンジンは、日本やアメリカを含む世界4ケ国で特許を取得しています。

●ロジック解析エンジン型

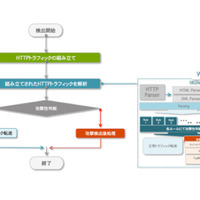

ロジック解析エンジン型とは何でしょうか。その答えは文字通り「解析」そのものにあります。従来のトランスポート層での監査処理を、アプリケーション層での処理として追加したところから始まります。解析をその方法によって、表-1に示す3つのカテゴリに分け、従来型WAFで行われていたパケットそしてPDU単位での監査に加えてアプリケーション層での解析を行うことで、従来のWAFとは異なる検出方法のWAFを作り出しました。

これら3つの解析方法はそれぞれ、図-3に示すアーキテクチャの中でWebサービス解析とCOCEP(Contents Classification and Evaluation Processing) と呼ばれる2つのエンジンに機能を集約しました。

●ロジック解析エンジン型の特徴

解析型のエンジンにすることで生まれたメリットをいくつかを紹介します。

・日々のシグネチャ更新作業の軽減。ブラックリスト及びホワイトリスト型シグネチャ機能を実装しており、適時利用しますが、主に解析エンジンによる監査処理を行います

・プログラミングしないWAFにより、従来型ファイアウォールと同様の運用管理が可能 。解析型ではプログラミングされた解析ロジックのオン・オフ操作をすることで設定するため、個別のシグネチャ管理やシグネチャによる分類管理が不要になります

・誤検知の軽減。ビット単位やキャラクタの設定ミス等による誤検知が軽減できます。―経年劣化の抑制 。ロジックベースで解析を行うWAPPLESはシグネチャ的な積み上げがほとんど無く、シグネチャの追加等によるパフォーマンス劣化が発生しにくい傾向にあります

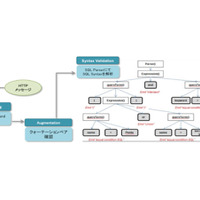

・解析ロジックのあり方

解析処理は図-5に示すようなツリー構造を生み出し、追加されたロジックは条件分岐後利用されることが無く、シグネチャデータベースの成長によるパフォーマンスの劣化を防止します。また、アプリケーション層での解析を行うため、文字列としてだけでは無く、コマンド自体の定義を元に解析した結果を処理することが可能になります。

●ロジック解析エンジン型WAFの導入

このようにシグネチャ型からロジック解析エンジン型へ変わることで、WAFとしてのあり方が大きく変わりました。そしてこのロジック解析エンジン型WAFであるWAPPLESを実際に導入していただくための方法も当社では3種類の提供形態を用意しています。

・アプライアンス型

ハードウェアとソフトウェアを組込み、一体型にして提供致します。運用はサーバの前にブリッジ的に導入する「Inlineモード」と、DNSを設定して全てのトラフィックが一度WAPPLESを経由する「Proxyモード」の双方に対応しています。

オン・プレミス的な環境でパフォーマンスの向上、冗長化の切替速度短縮要件を満たせるところが特徴です。

・仮想アプライアンス(ソフトウェア)型

「アプリケーション+OS」をパッケージングしたソフトウェアを提供しており、各種仮想化環境で仮想マシンとして、利用することが可能です。当社からはソフトウェアのみの提供となり、仮想化環境は別途用意する必要があります。運用は「Proxyモード」で通常導入されます。

・クラウドサービス型

株式会社インターネットイニシアティブ(IIJ)のVMサービス上に仮想アプライアンスを実装したクラウド型WAFサービスです。初期費用を必要とせず、必要なときに必要な分だけをサービスとして使うことで、資産化せずに簡単にWAF機能を利用することができます。WAFとしての機能や環境は当社がIIJと協力して稼働させますので、利用者は設定とログ管理に集中することが可能です。

●最後に

WAPPLESが実現するロジック解析エンジン型WAFと従来型WAFを紹介してまいりました。最後に一つお願い申し上げます。どのようなセキュリティ機器も導入しただけでは完結しません。むしろ始まりであると言えます。製品の設定や死活管理はもちろんですが、ログの解析や、インシデント発生時の対応等を事前定義しておくことが重要です。是非、日頃の運用と事前の準備を整えておいてください。 引続き安全で快適なシステムの運用管理をしていただければと思います。

《ペンタセキュリティシステムズ株式会社 代表取締役社長 桜田仁隆》

関連記事

この記事の写真

/

![[インタビュー]日本でビジネスを展開することの意味 (ペンタセキュリティシステムズ) 画像](/imgs/p/VBQCg88_AM0-DSZSF4-0dQsJwAfOBQQDAgEA/9004.jpg)