企業でのスマートフォン利用時のパスワードポリシー設定義務化、ポリシー設定なしが35.7%に(JSSEC)

日本スマートフォンセキュリティ協会(JSSEC)のPR部会調査分析WGは12日、「第二回スマートフォン企業利用実態調査」の報告書を公開した。2013年に続いて2回目となる。

調査・レポート・白書・ガイドライン

調査・ホワイトペーパー

前回調査ではJSSEC加盟企業が対象だったが、今回は一般企業を対象とし、情報システム管理者70名、従業員220名から回答を得た。調査時期は1月27日~31日。

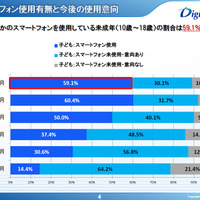

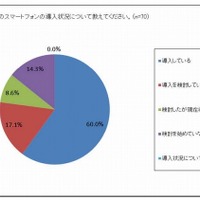

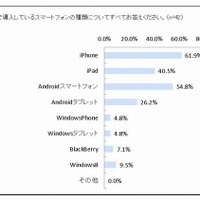

まず、会社支給のスマートフォンを「導入している」のは60%。導入を検討し始めたのは、「2011年以前」が31.7%で最多だった。導入したスマートフォンの種類は「iPhone」61.9%、「Androidスマートフォン」54.8%、「iPad」40.5%となっている。

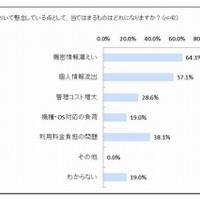

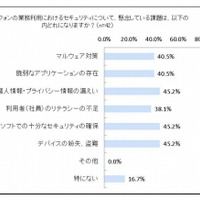

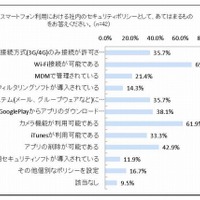

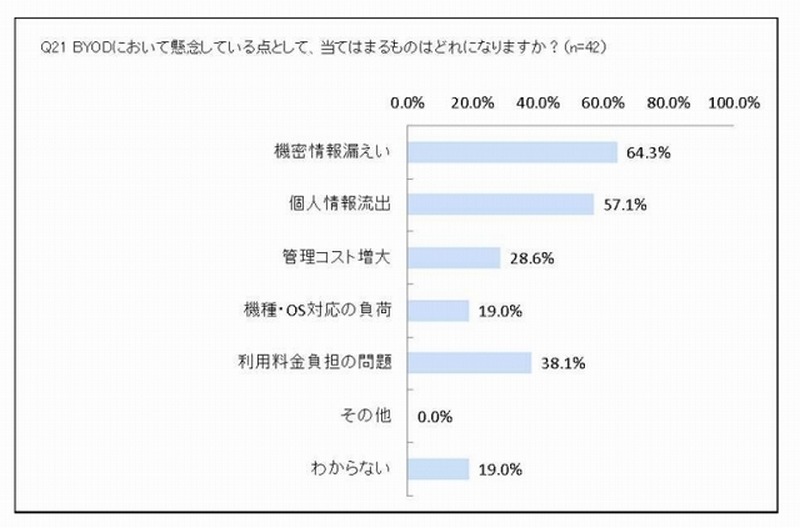

これらスマートフォン利用時のパスワードポリシーの設定義務化については、「OSの標準機能を利用し設定している」45.2%、「ポリシーの設定なし」35.7%、「英数字の組み合わせ複雑化」19.0%となった。なお、BYOD(個人スマホの業務使用)を認めている企業は、54.8%。BYODにおける懸念では、「機密情報漏えい」64.3%と「個人情報流出」57.1%のセキュリティに関する2項目が50%を超えた。管理コストや利用料金などは、個人端末であるためやや低い数値となっている。

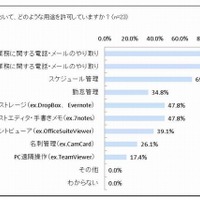

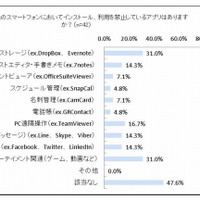

一方従業員側は、社内で決められたスマートフォン利用時のパスワードポリシーに従い、設定しているのは64.8%とやや低め。「パスワードポリシーがない」30.5%、「設定しない」4.7%などの回答が寄せられた。BYODの利用を会社が認めていると回答したのは、57.8%で、目的としては、「社内との業務に関する電話・メールのやり取り」77.0%、「社外との業務に関する電話・メールのやり取り」66.2%、「スケジュール管理」67.6%などがあげられた。

実際、個人のスマートフォンに業務に関する情報を「保存している」としたのは54.7%で過半数を超えていた。BYODの懸念点としては、「機密情報漏えい」62.5%、「個人情報流出」58.6%、「利用料金負担の問題」37.5%などがあがっている。

個人スマホに業務情報を保存しているのは54.7%

《冨岡晶@RBB TODAY》

関連記事

この記事の写真

/