多くの企業の被害調査から得られた「標的型攻撃」に関する知見を公開(ラック)

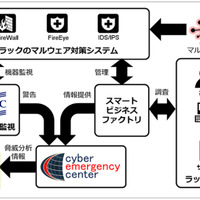

ラックは、同社のサイバー救急センターが緊急対応や情報漏えい事故調査で得た情報をサイバー・グリッド研究所にて分析した「日本における、標的型サイバー攻撃の事故実態調査レポート(Cyber GRID View vol.1)」を発表した。

調査・レポート・白書・ガイドライン

調査・ホワイトペーパー

レポートによると、攻撃に使われるツールは一般的に流通していないものや、流通するツールでも手が加えられたもので、ウイルス対策ソフトによる検出を回避しようとする意図が見える。また、最新の攻撃手法も常に取り込んでいることがうかがえるとしている。複数の標的型サイバー攻撃の痕跡から、同一の攻撃者が異なる企業を同時に狙っていたことが確認された。調査で発見されたマルウェアの通信先コンピュータのIPアドレスなどが、すでに調査済みの事案のものと同一だったことから、感染原因も同一であると類推し、早期解明につながったケースもあったという。

関連記事

この記事の写真

/