複数の「Dell iDRAC」製品にコマンドインジェクションの脆弱性(JVN)

IPAおよびJPCERT/CCは、IPMI v1.5プロトコルを実装している複数の Dell iDRAC 製品に、セッション管理の問題に起因するコマンドインジェクションの脆弱性が存在すると「JVN」で発表した。

脆弱性と脅威

セキュリティホール・脆弱性

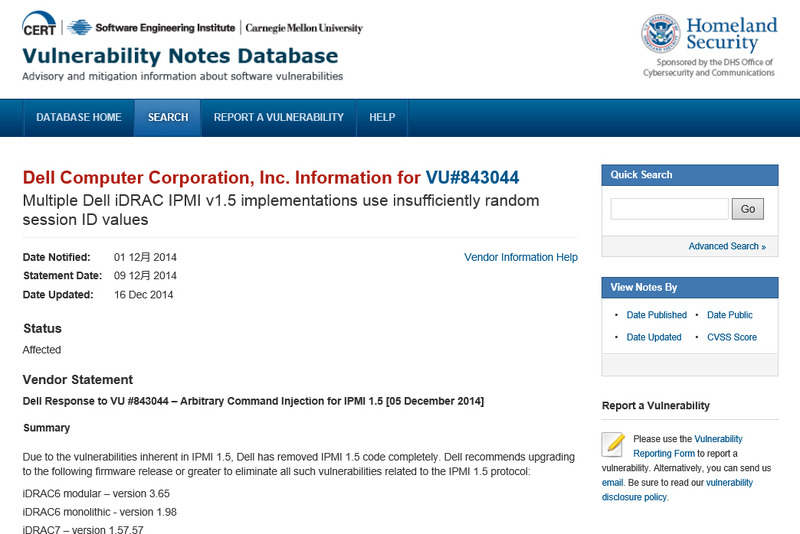

「iDRAC6 modular バージョン 3.60 およびそれ以前」「iDRAC6 monolithic バージョン 1.97 およびそれ以前」「iDRAC7 バージョン 1.56.55 およびそれ以前」における IPMI v1.5 プロトコルの実装で使われているセッション ID は、乱数としての品質が悪く予測可能となっている。この脆弱性が悪用されると、リモートの攻撃者にDell iDRAC に接続するセッションを乗っ取られ、任意のコマンドを実行される可能性がある。JVNでは、開発者が提供する情報をもとに最新版へアップデートするよう呼びかけている。

関連記事

この記事の写真

/