[Security Days 2015 インタビュー] 自動化とマイクロセグメンテーションがAPT対策のカギになる(パロアルトネットワークス)

「欠けていたことのひとつが、「セキュリティ自動化」ではなかったかと私は思います。標的型攻撃に対応するために、IPS/IDS 、SIEM などを導入して監視を強化すると、検知されるイベントが増えて、結果的に見落としが発生します。」

研修・セミナー・カンファレンス

セミナー・イベント

3月6日、「サイバー攻撃および最新の脅威トレンドと次世代型エンドポイント製品」と題した講演を行う、パロアルトネットワークス合同会社 シニアマーケティングマネージャー 菅原継顕氏に、2014年の企業の脅威動向や対策の考え方、セッションの見どころなどについて話を聞いた。

――昨年2014年をふりかえって、セキュリティの視点ではどんな一年だったと思いますか。

まず、Heartbleed や Shellshock に代表される、技術的に安定していたプラットフォームや、システムツールの脆弱性が大きな問題となりました。また、高度なサイバー攻撃ではありませんが、ベネッセの顧客情報漏えい事件は、2014年の最大のセキュリティインシデントだったと思います。

一方海外でも、eBay、HomeDepot、Target などコンシューマ向けサービスや流通業界における数百から数千万件規模の個人情報漏えいが発生しています。とくにHomeDeptやTargetの事例では、顧客のクレジットカード情報も漏えいしており、大問題になりました。

これらの企業は、社員教育の他、ファイアウォール、IPS/IDSの設置、サーバーやクライアントでのアンチウイルスなど、基本的な対策を怠っていたわけではありません。むしろ事業規模相応のポリシーとソリューションが展開されていたと思います。

――対策を行っていても攻撃の被害は起こる訳ですね。

これらの企業の情報漏えいインシデントは、ほとんどが標的型攻撃によるものです。残念ながら、組織化された標的型攻撃に狙われると、対策技術やユーザーの教育では防ぎきれません。

――Target では、ファイアウォールや侵入検知以外に、APT 対策で有名な企業のサンドボックス製品も導入していましたね。

欠けていたことのひとつが、「セキュリティ自動化」ではなかったかと私は思います。標的型攻撃に対応するために、IPS/IDS 、SIEM などを導入して監視を強化すると、検知されるイベントが増えて、結果的に見落としが発生します。もし、攻撃と思われるイベントを漏らさず検知し、初動の対応を含む防御処理までの自動化が行われれば、被害を抑えることができるのです。

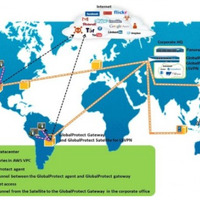

もうひとつ、今後重要になってくる考え方に「マイクロセグメンテーション」があると思います。インターネットとの境界をファイアウォールで守るという時代は終わっています。モバイルやクラウド、仮想化が進む現在は、イントラネットの中でも部署間、拠点間のセキュリティゲートウェイが必要です。データセンターとイントラネットの境界、データセンターとインターネットの境界でも同様です。

さらにデータセンター内、オンプレミスサーバー内でも、システムのバックエンドとフロントエンドの間も、それぞれをセグメント化してファイアウォールやセキュリティを考える必要があるでしょう。仮想サーバーも同様です。このように、データの移動について要所要所に「関所」を設ければ、攻撃トラフィックやマルウェアの挙動を把握することができます。今後は、社内、社外といった従来の区別ではなく、業務プロセスや業務形態に着目したセグメントごとの防御が必要な時代になると思います。

――Security Days 2015 の講演の見所はどこですか。

狙われない企業はありません。私のセミナーでは、そうした状況をふまえ、標的型攻撃に対して企業ができることにポイントを絞って、自動化とマイクロセグメンテーションについての考え方の詳細、適用ソリューションなどを紹介したいと思います。

また、従来型のシグネチャベースの防御ではないので、未知の攻撃やゼロデイ攻撃にも対処可能な、エンドポイントセキュリティにの新ソリューションのデモも予定しています。

――ありがとうございました。

《中尾 真二》

関連記事

この記事の写真

/