複数のDSLルータ製品に、リモートから管理者としてアクセスされる脆弱性(JVN)

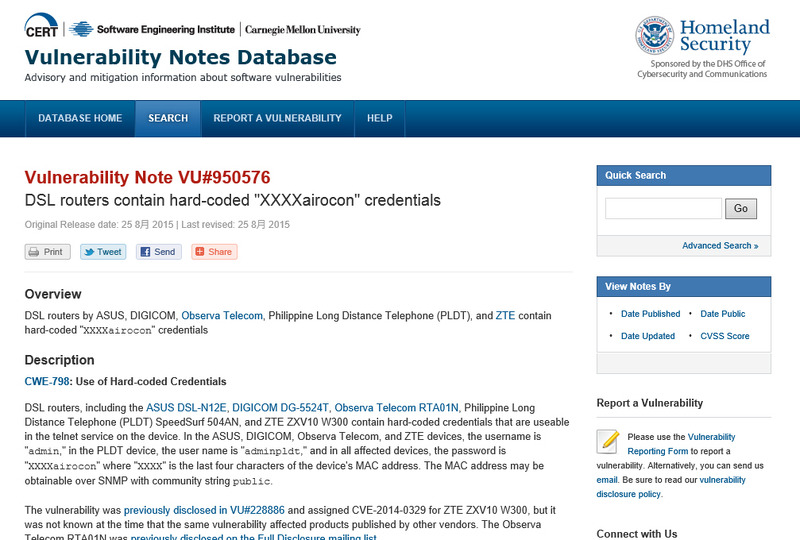

IPAおよびJPCERT/CCは、複数のDSLルータに、ハードコードされたパスワード"XXXXaircon" を使用する脆弱性が存在すると「JVN」で発表した。

脆弱性と脅威

セキュリティホール・脆弱性

DSLルータ製品「ASUS DSL-N12E」「DIGICOM DG-5524T」「Observa Telecom RTA01N v2」「Philippine Long Distance Telephone (PLDT) SpeedSurf 504AN」「ZTE ZXV10 W300S」には、telnet による機器へのアクセスに使用可能な認証情報がハードコードされている脆弱性が存在する。この脆弱性が悪用されると、リモートの攻撃者に認証情報を使用され、管理者として機器にアクセスされる可能性がある。JVNではワークアラウンドとして、ファイアウォールの設定で機器のtelnetが信用できないソースからアクセスされないようにし、また、機器のSNMPを無効にすることを呼びかけている。

関連記事

この記事の写真

/