ステルスマルウェアやモバイルバンキング型トロイの木馬を確認--四半期レポート(マカフィー)

マカフィーは、インテル セキュリティによる2015年第3四半期の脅威レポートを発表した。

調査・レポート・白書・ガイドライン

調査・ホワイトペーパー

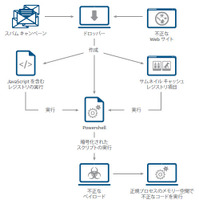

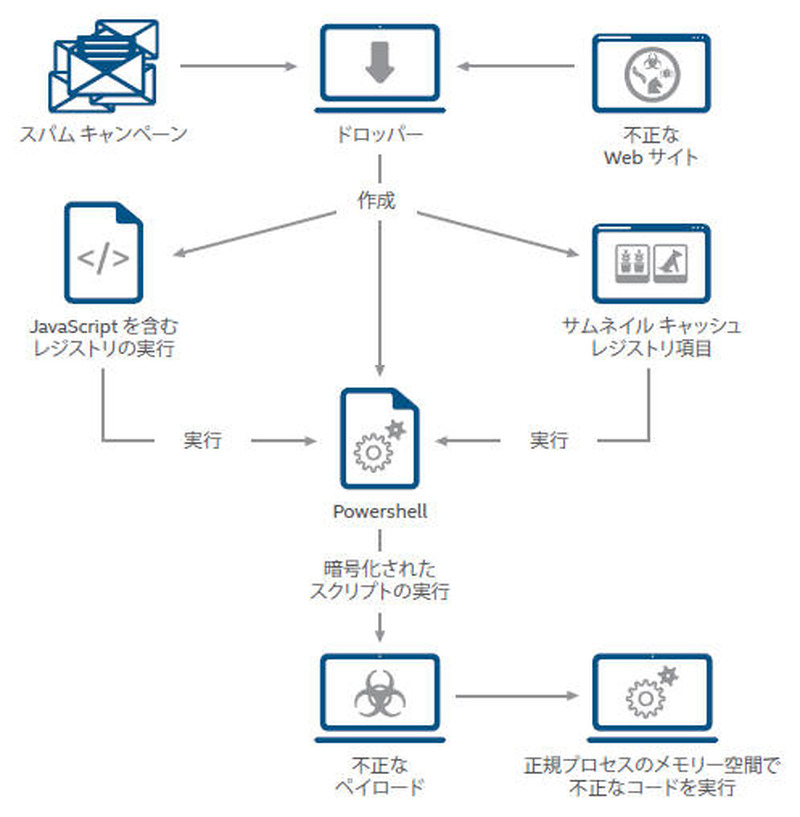

McAfee Labsでは、2015年初から第3四半期までに74,471件のファイルレス マルウェアのサンプルを採取しており、最も感染が拡大している3種類のファイルレス マルウェアは、ハードウェアプラットフォームのメモリ領域に直接感染し、カーネルレベルのAPIのバックグラウンドまたはOSのレジストリ内部に潜伏する。しかし、「Kovter」「Powelike」「XswKit」といった新種の攻撃は、OSのプラットフォーム サービスを悪用して、ディスクに痕跡を残さずに侵入するよう設計されているため、感染の特定が困難だという。

また、McAfee Labsが2カ月にわたって約30万件のモバイル アプリを分析した結果、東ヨーロッパで数千のモバイル バンキング用アカウントが狙われた攻撃で使用された、2種類のモバイル バンキング型トロイの木馬を発見した。これら2種類のマルウェアは「Android/OpFake」や「Android/Marry」と呼ばれ、アプリのデータをバックエンドで管理しているサービスプロバイダにネットワーク接続するためにモバイル アプリ内に実装された“脆弱な”コードを悪用できるようになっていたという。

関連記事

この記事の写真

/