遠隔操作ウイルスの指令に、検出が難しいDNSを使用する攻撃を確認(ラック)

ラックは、遠隔操作ウイルスに対する指令の伝達手段としてDNSパケットを悪用する事案を初めて確認し、注意喚起情報として公開した。

脆弱性と脅威

脅威動向

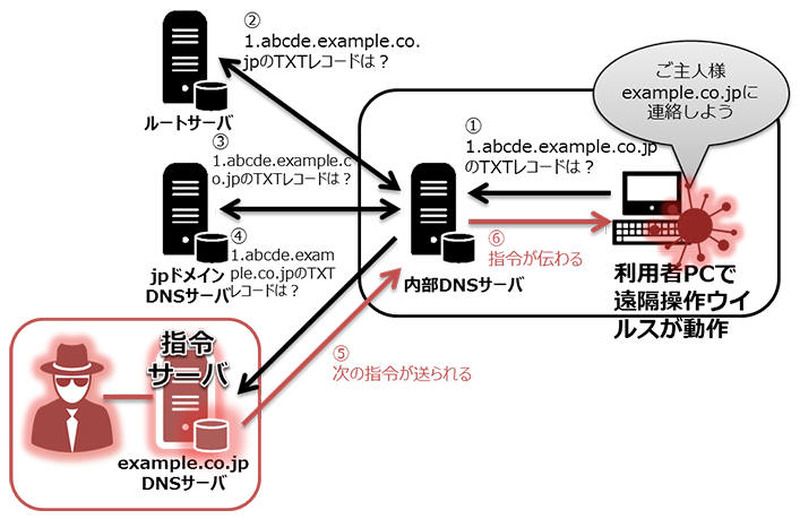

このRATを解析したところ、攻撃者との指令伝達にDNSの通信を使用するDNSトンネリングとも言われる手口であることが確認されたという。同社が緊急対応した事案で、この手口が使用されたケースは初となる。攻撃者は、DNSサーバを模した指令サーバ(C2サーバやC&Cサーバとも呼ばれる)を構築し、企業内部で活動する遠隔操作ウイルスが、通常のDNS要求を模したリクエストを指令サーバのドメインに送り、指令の伝播を実現していた。

DNSは、インターネット接続機能を持つ機器には必須の技術であるため、影響を受ける機器が非常に多い。また、DNSサービスへのアクセスを防ぐためには、攻撃者が用意したDNSサーバのドメイン名を知る必要がある上に、知っていてもアクセスの制限が難しい。さらに、DNSの動作履歴をログとして記録している企業はほとんどなく、不正なDNSアクセスに気づきにくい。同社では、対応は困難であるが不正なDNS通信があるかどうかを調査し、検出された場合には速やかに対策を行う必要があるとしている。

関連記事

この記事の写真

/