CSIRT構築および運用の実態調査、構築時に定めるべき事項が明らかに(JPCERT/CC)

JPCERT/CCは、「2015年度 CSIRT構築および運用における実態調査」の結果をまとめ、発表した。

調査・レポート・白書・ガイドライン

調査・ホワイトペーパー

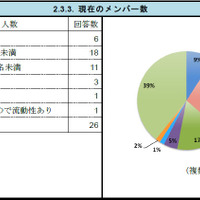

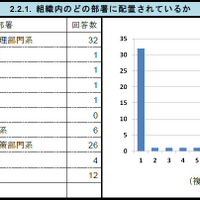

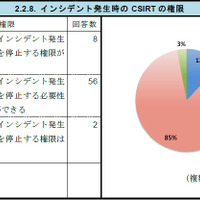

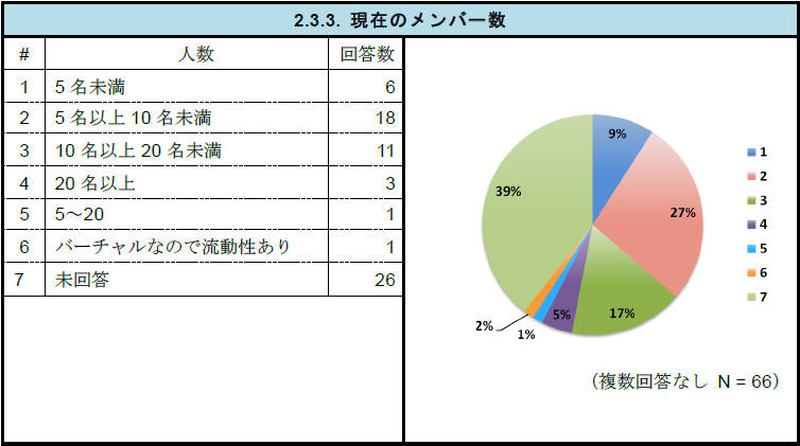

アンケートは「構築時の体制」「CSIRTの体制」「CSIRTメンバー」「プロセスやルール」「ツールについて」「体制やルールの見直し」「レポート」の7つを大項目として実施している。JPCERT/CCでは、既存CSIRTへのアンケートとインタビュー結果から、組織内CSIRTの構築を検討している組織が構築時に定めておくべき6つの事項を抽出している。

その事項は、「CSIRTが提供するサービス範囲」「CSIRTが持つ権限」「CSIRT を配置する部署や構成メンバー」「連絡窓口(Point of Contact:PoC)」「社内に対してCSIRTの活動効果が伝わるような報告体制」「定期的なCSIRT 活動の見直し」としている。

関連記事

この記事の写真

/