2016年に確認されたC&Cサーバ、8割が1年以上前に取得されたドメイン名(日本IBM)

日本IBMは、「2016年下半期Tokyo SOC情報分析レポート」を発表した。

調査・レポート・白書・ガイドライン

調査・ホワイトペーパー

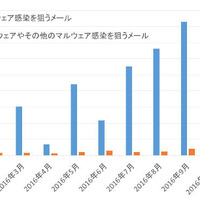

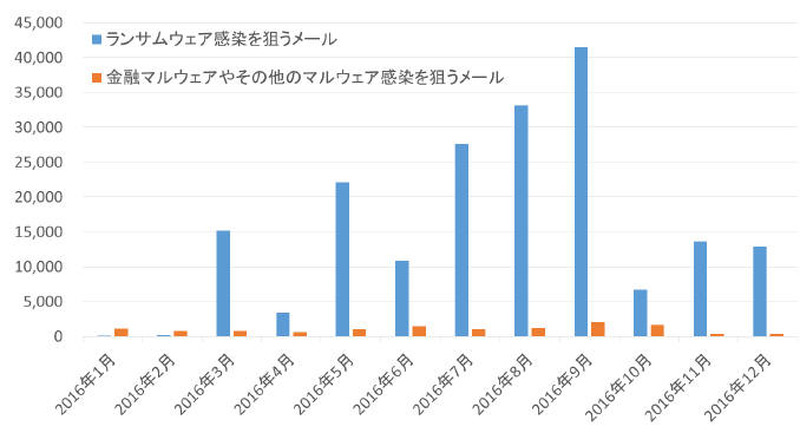

2016年上半期にTokyo SOCで検知した不正メールの件数は140,686件と、2016年上半期の57,490件から約2.5倍に増加した。2016年上半期の16.4倍よりは下がっているものの、依然として高い割合で増加している。今期検知した不正メールのうち、94.9%がランサムウェア「Locky」への感染を狙うもので、検知したランサムウェアの99%を占めている。なお、件名やファイル名に日本語を使用するメールで感染するマルウェアの97.8%が、「Bebloh」と「Ursnif」の金融マルウェアであった。

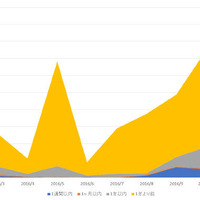

また、2016年を通して確認されたC&Cサーバのドメイン名を調査したところ、通信が確認された日より1年以上前に取得されたドメイン名が約80%を占めた。このことから、立ち上げたまま長らく放置されているサーバが攻撃者に悪用されていることが推測されるとしている。さらに、2016年下半期はマルウェア「Mirai」に乗っ取られたと考えられる機器からの不正なログインの試みを継続して検知している。ログインに成功した場合、さらに別のIoT機器に対して不正なログインを試みて感染を広げるとともに、攻撃者からの指令によってDDoS攻撃が行われると考えられる。レポートでは、こうしたIoTデバイスに対するメーカー、ユーザ双方のセキュリティ対策が急務としている。

関連記事

この記事の写真

/