ログ分析で今すぐ始めるセキュリティ運用 ~ ログ分析の基本の「き」

・なぜいま、「セキュリティ運用」なのか

調査・レポート・白書・ガイドライン

調査・ホワイトペーパー

PR

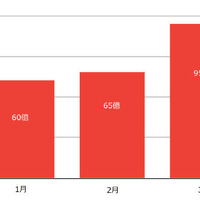

2017 年 5 月、世界中で猛威を振るったランサムウェア「WannaCry」の例を挙げるまでもなく、企業が直面するサイバーセキュリティの脅威は年々増す一方です。一昔前までは、マルウェア侵入を防ぐための対策をきちんと施しておけば、大抵の被害を防ぐことができました。しかし、標的型サイバー攻撃をはじめとする近年のセキュリティ脅威は、手口が高度化・巧妙化しており、どれだけ完ぺきな侵入防御策を講じたとしても、侵入を 100%防ぐのはもはや不可能と言わざるを得ません。さらに、調査によれば、標的型サイバー攻撃の疑いのある通信は増加傾向にあることから(図 1)、組織の規模や業種に関わらず、新たな脅威を前提にした対策が必要になっていると言えます。

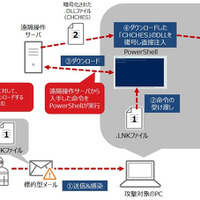

こうした中、被害を最小化するための現実的かつ実効的な取り組みとして、「セキュリティ運用」の重要性が増しています。これまでの「侵入を防ぐ」ことに主眼を置いたセキュリティ対策では、外部からやってくる脅威はかなりの確率で検知・防御できますが、万が一組織内部への侵入を許してしまうと、それ以降の活動を検知する手段はほとんど残されていません。

そこで、企業にとって守るべきもの、継続すべきものを安全に運用するために、常日頃のシステム/ネットワーク運用からセキュリティを意識した取り組みを行うことが重要になってきます。具体的には、本当に守るべき情報資産の状態に常日頃から目を光らせ、普段とは異なる不自然な変化がないかを監視する、こうしたセキュリティ運用を日々の業務の一部として取り入れていくのです。そして、もし万が一侵入に成功した攻撃者がそうした情報資産の窃取を試みたとしても、すぐ検知できる仕組みと体制を整えておくのです。そしてセキュリティ運用を実現するための有効な手立ての一つがログ管理、分析です。これまで通り境界線で脅威の侵入を防ぐと共に、平常時よりログ管理、分析をしておくことで、万一侵入されたとしても、顧客データや機密情報の窃取といった実害を受ける前に、普段とは異なる、異常な状態にいち早く気づけるのです。

しかし、組織の取り組みの実態はどうでしょうか。ファイアウォール・侵入検知システムといったセキュリティ機器、また各種 IT システムのログ取得は過半数を占める組織で浸透している一方で、それを日常的に解析し、リスク検知に役立てている組織は 2 割にも満たない状況です。

そこで、以下からは、セキュリティ強化のために有効となる具体的なログ分析の方法と、それに取り組むうえで前提となるセキュリティ運用の考え方について解説します。

>> ホワイトペーパーのつづき( ダウンロード無料 , 要登録 )

《トレンドマイクロ株式会社》

関連記事

この記事の写真

/