「JP1/秘文」で作成した自己復号型機密ファイルに、DLL読込に関する脆弱性(HIRT)

日立製作所ソフトウェア事業部は、同社のセキュリティ情報サイト「HIRT」においてセキュリティ情報を公開した。

脆弱性と脅威

セキュリティホール・脆弱性

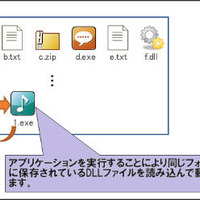

対象となる製品は「JP1/秘文 Data Encryption」など11製品。同社では現在、対策版を準備中としている。また、自己復号型機密ファイル(.exe)を起動して復号する際には、「新規に作成したフォルダに自己復号型機密ファイル(.exe)を移動してから実行する」あるいは「自己復号型機密ファイル(.exe)と同じフォルダに、不審なDLLファイルがないことを確認してから実行する」のいずれかの運用を検討するよう呼びかけている。