ジャストシステム「楽々はがき」などに任意のコードを実行される脆弱性(JVN)

IPAおよびJPCERT/CCは、ジャストシステムが提供するソフトウェア「楽々はがき」および「楽々はがき セレクト for 一太郎」にメモリ破壊の脆弱性が存在すると「JVN」で発表した。

脆弱性と脅威

セキュリティホール・脆弱性

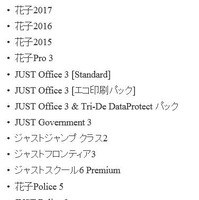

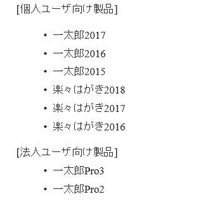

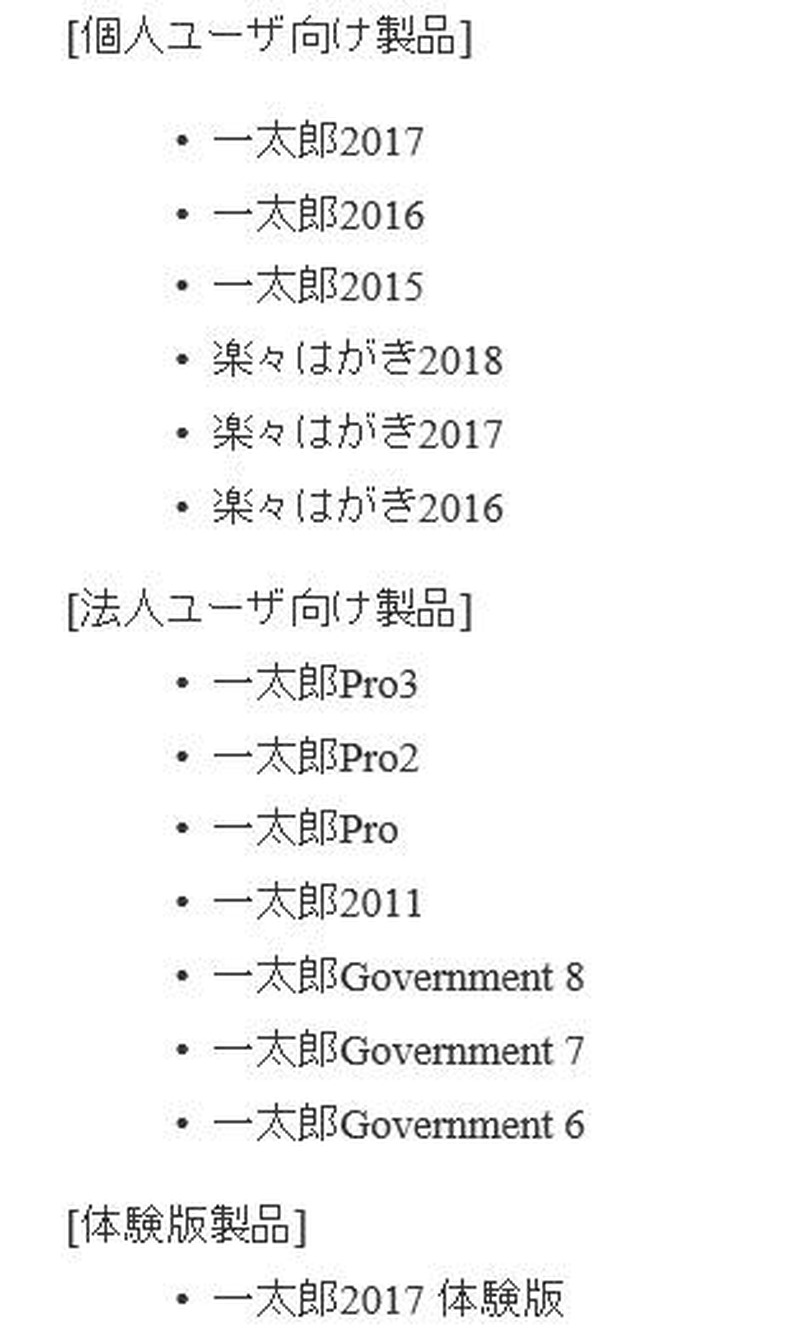

「楽々はがき」および「楽々はがき セレクト for 一太郎」には、メモリ破壊の脆弱性(CVE-2017-10870)が存在する。本脆弱性の悪用を目的として細工された「楽々はがき」または「楽々はがき セレクト for 一太郎」のファイルを開くことで、プログラムを実行している権限で任意のコードが実行される可能性がある。JVNでは、開発者が提供する情報をもとに最新版へアップデートするよう呼びかけている。

関連記事

この記事の写真

/