「ISC BIND 9」および「ISC DHCP」に、DoS攻撃を受ける脆弱性(JVN)

IPAおよびJPCERT/CCは、「ISC BIND 9」および「ISC DHCP」にDoS攻撃を受ける脆弱性が存在すると、「JVN」で発表した。

脆弱性と脅威

セキュリティホール・脆弱性

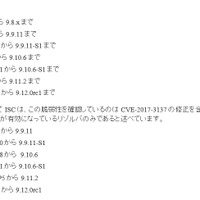

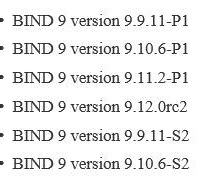

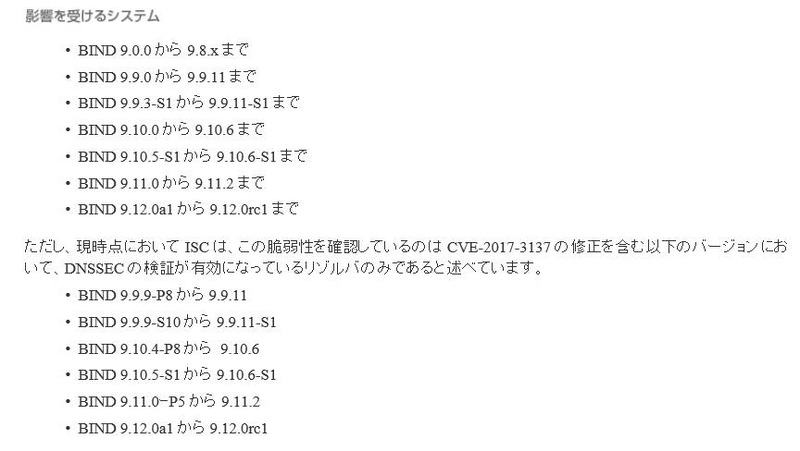

「BIND 9」には、反復検索におけるクリーンアップ処理の順序に誤りがありり、結果として解放済みメモリ使用(use-after-free)による assertion failure が発生し、namedが異常終了する脆弱性(CVE-2017-3145)が存在する。また、

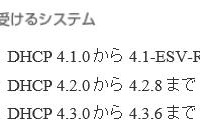

「ISC DHCP」には、OMAPI接続を閉じる際のクリーンアップ処理に誤りがあり、DHCPサーバで使用可能なファイルディスクリプタが枯渇する脆弱性(CVE-2017-3144)が存在する。ファイルディスクリプタが枯渇するとサーバは追加の接続を受け付けないため、サーバ管理者による正当な接続も拒否してしまう可能性がある。

JVNでは、BIND 9については最新版へのアップデートを呼びかけている。なお、DNSSECの検証を無効にすることで、本脆弱性の影響を軽減できるとしている。一方、DHCPはパッチの提供が予定されていない。JVNでは、許可されていないユーザからのOMAPI接続を禁止することで、本脆弱性の影響を軽減できるとしている。

関連記事

この記事の写真

/