コインチェックのインシデントはTTHなら防げた?(SecureWorks Japan)[Security Days Spring 2018]

福岡を皮切りに名古屋、大阪、そして3月7日からの3日間、東京で開催される「Security Days Spring」は、国内外のセキュリティベンダーによるセミナー中心のイベントで、多くの企業や専門家が最新知見の講演を行う。

研修・セミナー・カンファレンス

セミナー・イベント

PR

独自の技術で「マルウェアハンティング」を実践する SecureWorks Japan 株式会社は、マルウェア発見・駆除・システム復旧にフォーカスした個性的サービスを展開する。

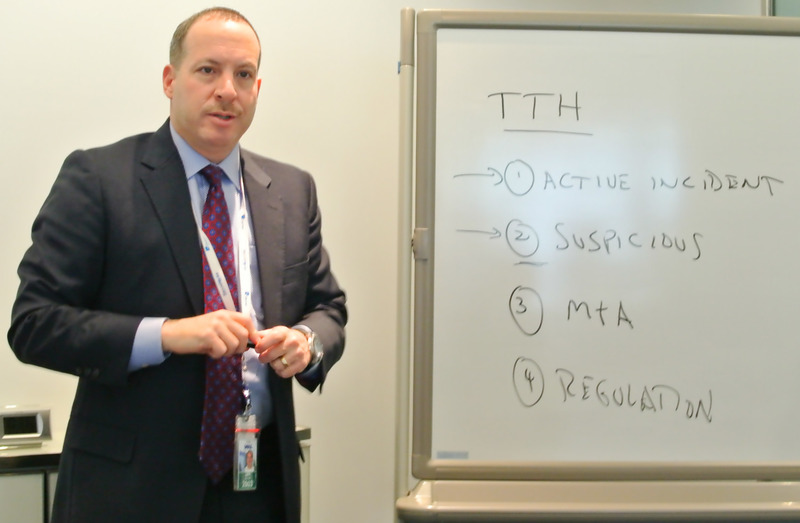

同社代表取締役 & グローバル・セキュリティ・エバンジェリスト ジェフ・モルツ氏は、TTH(Targeted Threat Hunting:標的型攻撃ハンティング)について、3月9日(金)11時25分から行われるセッション「貴方のシステムは、すでに侵入されている? 急増する『見えない脅威』にどの様に対抗するべきか」で詳しく紹介するという。同氏に講演の見どころを聞いた。

――今回の講演のメインはTTHと聞きました。ずばりTTHの一番の優位ポイントはなんでしょうか。

とてもユニークなサービスであり、グローバルを見回しても類似ソリューションが存在しないというところです。標的型攻撃が日本で問題になっていますが、ファイアウォールやIPS/IDSなどをすり抜けるようになっており検知が困難です。TTHは、そうした見えない攻撃を検知し、根絶します。

エンドポイントは「Red Cloak」という、フォレンジックツールを原型としたエージェントがセンサーとして監視します。レジストリなどシステムの深い情報を探り、機械学習などによってシグネチャに依存しない脅威や異常を検知します。また、グローバルから脅威情報を収集し分析するCTU(Counter Threat Unit)のアナリストチームが提供する脅威インテリジェンスの知見を活用し、システムやAI(機械学習)だけでなく、プロフェッショナルによる人間の解析も加えることで、他ソリューションでは検知しにくいマルウェアも発見・駆除することができるのです。

――TTHを企業が利用するメリットは何でしょう。

企業がTTHを導入すべき理由は4つあります。第一に、実際にインシデントが発生したときの対応に必要だからです。TTHでは検知だけでなく、その後のフォレンジックやシステムの復旧といった作業まで対応します。次に、攻撃につながる疑わしい動作が把握できること。AIに加え、独自の技術と手法による人間の目によるチェックだからできる予防策でしょう。3つ目は日本よりもグローバルでの動きですが、M&Aなどでシステムを接続したり統合したりするとき、TTHが安全性の確認、マルウェアの駆除に使えます。最後はコンプライアンスやレギュレーションのためです。業界ごとのガイドラインや規則で決められたセキュリティ対策、あるいは監査基準のためにTTHの活用は重要です。

効果的な利用方法は、24時間サービスのマネージドセキュリティを利用しつつ、たとえ感染やインシデント発生がないとしても3か月ごとにTTHを実施すると完璧です。というのは、標的型攻撃で侵入したマルウェアは常に活動しているわけではないからです。継続的なチェックが必要な理由です。

例えば、日本ではコインチェック問題で、仮想通貨の取引所の規制が強化されるかもしれません。こういうところはぜひTTHを強く勧めます。

コインチェックはインシデントが起きたときすぐにでもTTHを実施すべきだったと私は思います。コインは戻らずとも、少なくとも不正アクセスや攻撃が、いつ、どこから、誰が行ったかの分析ができた可能性はあります。

――講演のタイトルは「貴方のシステムは、すでに侵入されている?」ですが、どんな人に一番話を聞いて欲しいですか。

CIOやCISOなどセキュリティや情報系はもちろんですが、CFOやCOO、CLO(Chief Legal Officer)など財務やビジネス、法務に関わる方たちです。ぜひTTHによる標的型攻撃への対策の重要性を伝えたいと思っています。

――ありがとうございました。

《ScanNetSecurity》

関連記事

-

![ソリトンシステムズの働き方改革から生まれたセキュリティソリューション [Security Days Spring 2018] 画像](/imgs/p/VBQCg88_AM0-DSZSF4-0dQsJwAfOBQQDAgEA/23941.jpg)

ソリトンシステムズの働き方改革から生まれたセキュリティソリューション [Security Days Spring 2018]

研修・セミナー・カンファレンス -

![あのビジネスメール詐欺(BEC)はDMARCで防げたか(日本プルーフポイント)[Security Days Spring 2018] 画像](/imgs/p/VBQCg88_AM0-DSZSF4-0dQsJwAfOBQQDAgEA/23938.jpg)

あのビジネスメール詐欺(BEC)はDMARCで防げたか(日本プルーフポイント)[Security Days Spring 2018]

研修・セミナー・カンファレンス -

![「セキュリティの強化とネットワークの可視化」でクラウドとOTの課題を解決(フォーティネットジャパン)[Security Days Spring 2018] 画像](/imgs/p/VBQCg88_AM0-DSZSF4-0dQsJwAfOBQQDAgEA/23937.jpg)

「セキュリティの強化とネットワークの可視化」でクラウドとOTの課題を解決(フォーティネットジャパン)[Security Days Spring 2018]

研修・セミナー・カンファレンス -

![測定器メーカーならではのセキュリティとは(東陽テクニカ)[Security Days Spring 2018] 画像](/imgs/p/VBQCg88_AM0-DSZSF4-0dQsJwAfOBQQDAgEA/23936.jpg)

測定器メーカーならではのセキュリティとは(東陽テクニカ)[Security Days Spring 2018]

研修・セミナー・カンファレンス

この記事の写真

/