発注書や請求書などを装うメールのダウンローダが検出1位、引き続き注意(キヤノンITS)

キヤノンITSは、2018年4月のマルウェア検出状況に関するレポートを公開した。

脆弱性と脅威

脅威動向

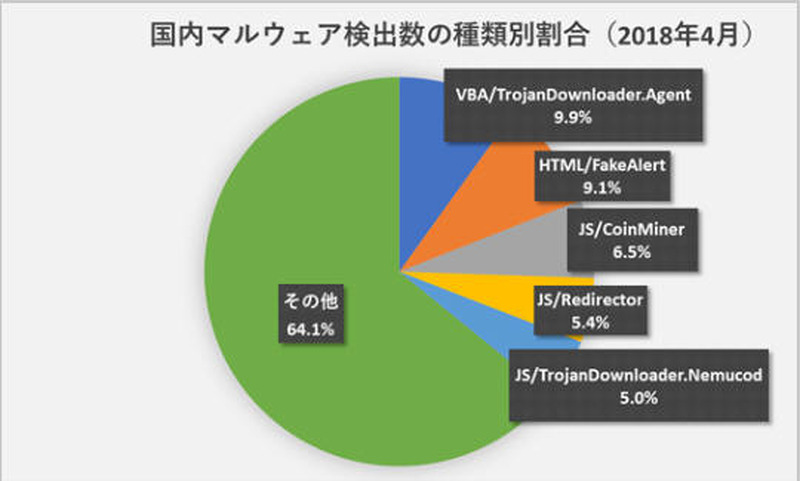

同期間中に検出されたマルウェアの件数上位は、1位がダウンローダ「VBA/TrojanDownloader.Agent」(9.9%)、2位が偽の警告文を表示するスクリプト「HTML/FakeAlert」(9.1%)、3位がマイニングスクリプト「JS/CoinMiner」(6.5%)となった。1位となった「VBA/TrojanDownloader.Agent」は、発注書や請求書等を装ったメールに添付されていることが確認されており、これらのファイルは絶対に開かないよう注意を呼びかけている。

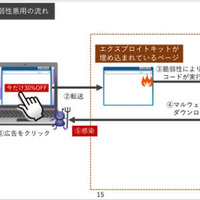

また、Adobe Flash Playerの脆弱性(CVE-2018-4878)を悪用した攻撃も継続している。この攻撃では、脆弱性を悪用するコードを含むMicrosoft Officeファイルを添付したメール経由の拡散の他に、Webサイト経由の拡散が確認されている。これは、ユーザーをエクスプロイトキットが埋め込まれたページに誘導するもので、誘導先でマルウェアがダウンロードされ、実行される。この事例では最終的に、ランサムウェア「GandCrab」をダウンロードすることが確認されている。

関連記事

この記事の写真

/