Apache Struts 2におけるリモートコード実行に関する脆弱性を検証(NTTデータ先端技術)

NTTデータ先端技術は、「Apache Struts 2におけるリモートコード実行に関する脆弱性(CVE-2018-11776)(S2-057)についての検証レポート」を公開した。

脆弱性と脅威

セキュリティホール・脆弱性

同脆弱性は、「『alwaysSelectFullNamespace』が『true』に設定されている」「Strutsの設定ファイルでnamespaceの値が指定されていないか、ワイルドカードnamespaceが指定されている場合に『value』か『action』が設定されていない『URL』タグを使用している」という条件を満たす場合にユーザ指定のnamespaceを使用され、それがOGNL式として評価されることに起因するもの。

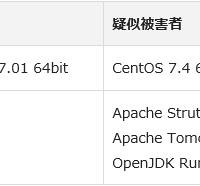

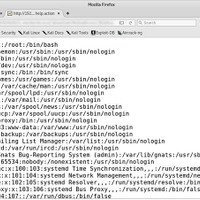

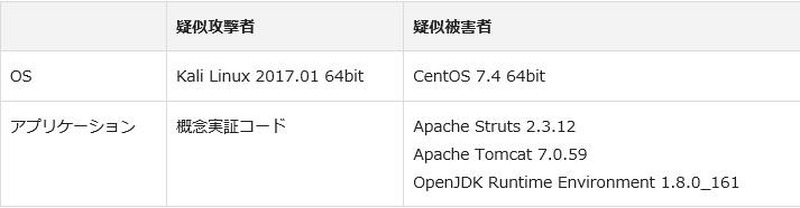

この脆弱性の再現性について、同社の加地 弘樹氏が検証を行った。検証は、CentOS 7.4 64bit上のApache Struts 2.3.12、Apache Tomcat 7.0.59、OpenJDK Runtime Environment 1.8.0_161をターゲットシステムとして実施した。標的サーバ上で実行させるOSコマンドを攻撃コード内に記述し、HTTPリクエストとして送信する。これにより、攻撃者は実行させたい任意のOSコマンドをWebアプリケーションが動作するサーバの権限(本検証環境においてはroot)によって攻撃対象サーバ上で動作させることを試みた。検証の結果、攻撃コードの実行に成功した。

関連記事

この記事の写真

/