国立大学法人金沢大学は10月11日、10月4日に公表したフィッシングメールの発信について、不正アクセスを行った者が個人情報を閲覧した可能性が判明したと発表した。

これは8月14日と9月20日に同学教職員がメールサービスの障害通知を装い偽のWebメールのログインサイトへ誘導してパスワードを入力させる英文のフィッシングメールを受信し、メールのパスワードを入力した25名のアカウントが不正アクセスを受け、うち7名のアドレスから9月20日から27日の間に41,697件のフィッシングメールが送信された件について、同学がメールアカウントのパスワード変更等の対応を行うまでの間、251通のメールを不正アクセスを行った者が閲覧できる状態だったというもの。

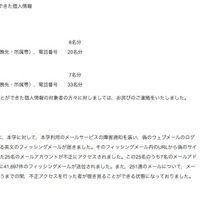

閲覧可能だった251通のメールに記載されている情報は下記の通り。なお、現時点では個人情報漏えいによる被害は確認されていない。

・学外者の個人情報

氏名、メールアドレス:6名分

氏名、メールアドレス、住所(勤務先・所属等)、電話番号:20名分

・学内者の個人情報

氏名、メールアドレス:7名分

氏名、メールアドレス、住所(勤務先・所属等)、電話番号:33名分

同学では、不正アクセスを受けたメールアカウントのパスワードを全て変更し、メール送信数の制限、メール送信状況監視の強化を行うとともに、学生と教職員に対しメールのパスワード変更や不審なメールに関する注意喚起を行った。

また同学では、閲覧可能状態だった対象者に対し、謝罪の連絡を行うとともに、差出人や件名に「金沢大学」やKanazawa Universityの表記があるメールやメッセージなどに注意するよう呼びかけている。

同学では今後、多要素認証の導入などシステム上のセキュリティ強化を図り再発防止に努めるとのこと。

これは8月14日と9月20日に同学教職員がメールサービスの障害通知を装い偽のWebメールのログインサイトへ誘導してパスワードを入力させる英文のフィッシングメールを受信し、メールのパスワードを入力した25名のアカウントが不正アクセスを受け、うち7名のアドレスから9月20日から27日の間に41,697件のフィッシングメールが送信された件について、同学がメールアカウントのパスワード変更等の対応を行うまでの間、251通のメールを不正アクセスを行った者が閲覧できる状態だったというもの。

閲覧可能だった251通のメールに記載されている情報は下記の通り。なお、現時点では個人情報漏えいによる被害は確認されていない。

・学外者の個人情報

氏名、メールアドレス:6名分

氏名、メールアドレス、住所(勤務先・所属等)、電話番号:20名分

・学内者の個人情報

氏名、メールアドレス:7名分

氏名、メールアドレス、住所(勤務先・所属等)、電話番号:33名分

同学では、不正アクセスを受けたメールアカウントのパスワードを全て変更し、メール送信数の制限、メール送信状況監視の強化を行うとともに、学生と教職員に対しメールのパスワード変更や不審なメールに関する注意喚起を行った。

また同学では、閲覧可能状態だった対象者に対し、謝罪の連絡を行うとともに、差出人や件名に「金沢大学」やKanazawa Universityの表記があるメールやメッセージなどに注意するよう呼びかけている。

同学では今後、多要素認証の導入などシステム上のセキュリティ強化を図り再発防止に努めるとのこと。