ロリポップ!レンタルサーバーへの攻撃はSQLインジェクションが最多(JP-Secure)

JP-Secureは、同社JP-Secure Labsによる「JP-Secure Labs Report Vol.04」を発表した。

脆弱性と脅威

脅威動向

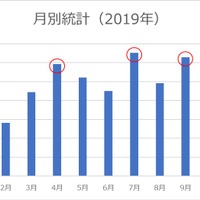

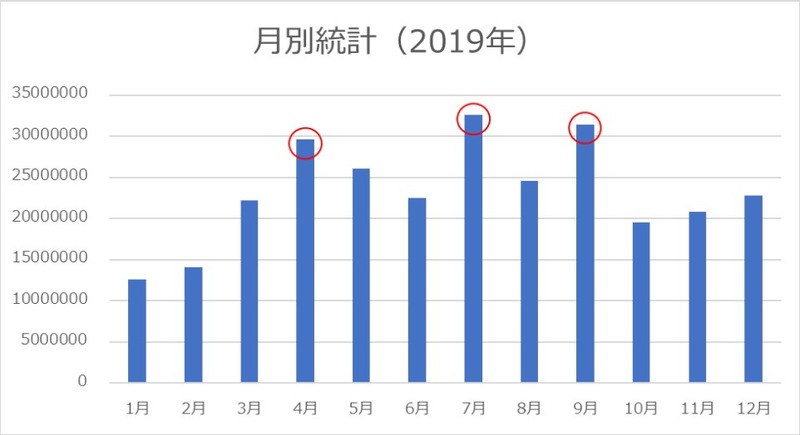

「ロリポップ!レンタルサーバー」(ユーザ数:40万超)で検出した攻撃の総数は、2019年年間で278,987,649件となり、1日あたりの検出数は約76万件であった。同レポートのVol.01では50万件、02では65万件、03では75万件となっており、引き続き増加傾向にある。

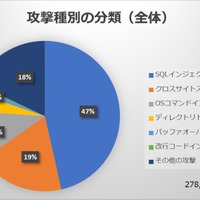

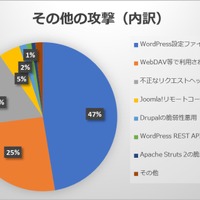

攻撃種別では「SQLインジェクション」が47%とほぼ半数を占め、「クロスサイトスクリプティング」が19%、「OSコマンドインジェクション」が11%でこれに続いた。「その他の攻撃」は18%を占めるが、この内訳を見ると「WordPressの設定ファイル(wp-config.php)の読み取り」を試みる攻撃が47%を占めていた。

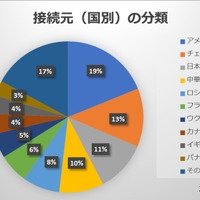

攻撃に使用された接続元IPアドレス(国別)では、米国(19%)、チェコ(13%)、日本(11%)、中国(10%)、ロシア(8%)の順で多かった。WordPressを対象とした攻撃は前回、前々回のレポートと同様に多く検出されており、全体の34%を占めた。攻撃の種別はSQLインジェクションが43%でもっとも多く、WordPress設定ファイルの読み取り(25%)、クロスサイトスクリプティング(12%)と続いた。

関連記事

この記事の写真

/