Classi株式会社は4月13日、同社の提供する教育プラットフォーム「Classi」に外部から不正アクセスがあり、登録情報が閲覧された可能性が判明したと発表した。

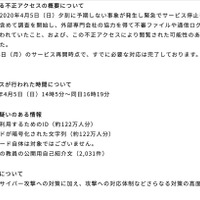

これは4月5日夕方に、同社が予期しない事象が発生しサービス停止し調査を開始、外部専門会社の協力の元で不審ファイルや通信ログを解析したところ、外部の攻撃者から4月5日午後2時5分から午後4時19分の期間に不正アクセスが行われたことと、不正アクセスにより閲覧された可能性のある情報の範囲・内容が4月11日に確定したというもの。

閲覧された可能性があるのは、Classiを利用するためのIDとパスワードが暗号化された文字列 約122万人分と任意記入の教員の公開用自己紹介文 2,031件。

なお「Classi」について、既に不正アクセスは遮断しており、必要な対応を完了した上で4月6日からサービス再開しているが、同社ではユーザーに対し、初回ログイン時にパスワードの変更を依頼している。

同社では今後、多要素認証などを推進するとともに、攻撃への対応体制などさらなる対策の高度化を行い、再発防止に取り組むとのこと。

これは4月5日夕方に、同社が予期しない事象が発生しサービス停止し調査を開始、外部専門会社の協力の元で不審ファイルや通信ログを解析したところ、外部の攻撃者から4月5日午後2時5分から午後4時19分の期間に不正アクセスが行われたことと、不正アクセスにより閲覧された可能性のある情報の範囲・内容が4月11日に確定したというもの。

閲覧された可能性があるのは、Classiを利用するためのIDとパスワードが暗号化された文字列 約122万人分と任意記入の教員の公開用自己紹介文 2,031件。

なお「Classi」について、既に不正アクセスは遮断しており、必要な対応を完了した上で4月6日からサービス再開しているが、同社ではユーザーに対し、初回ログイン時にパスワードの変更を依頼している。

同社では今後、多要素認証などを推進するとともに、攻撃への対応体制などさらなる対策の高度化を行い、再発防止に取り組むとのこと。