「見つからなければ Web 改ざんの 99 %は防げる」セキュアブレイン GRED Webセキュリティ診断 Cloud

「診断の必要性は十分認識しているが、毎日はさすがに大げさだろう」そう考える人も少なくないだろうが、本稿を読み終えた後で、最初にそう考えていたことを思い出してほしい。一体、この GRED Webセキュリティ診断 Cloud というサービスは、どんな経緯で生まれたのか。

脆弱性と脅威

脅威動向

PR

これを更に一歩進める提案をしているのが株式会社セキュアブレインの「 GRED Webセキュリティ診断 Cloud 」だ。非技術系の Web 管理者や EC サイト管理者でも使えるきわめてシンプルなインターフェイスで、一日一回サイトの脆弱性の有無をチェックするこのサービスは、2019 年にサービスインした。

ちょっと前まで、個人情報の入力やクレジットカード情報の入力に限られていた SSL 通信が、プラットフォーマーなどのリーダーシップによって、すべてのページが暗号化されるという「常時 SSL 化」が話題になったが、セキュアブレインが提案するのは、いわば「常時脆弱性診断」ともいえる。

「診断の必要性は十分認識しているが、毎日はさすがに大げさだろう」そう考える人も少なくないだろうが、本稿を読み終えた後で、最初にそう考えていたことを思い出してほしい。一体、この GRED Webセキュリティ診断 Cloud というサービスは、どんな経緯で生まれたのか。

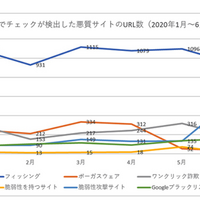

直接のきっかけになったのは、前身となるサービス「 GRED Web 改ざんチェック」である。「 GRED (グレッド)」は、国から研究委託を受けてセキュアブレインが作った、いわば「悪性サイトの検索エンジン」を母体として、それを一般向けに提供したサービスである。

粗いたとえをすれば、フィッシング詐欺サイトや、Web改ざんを受けたなどの「怪しいサイトの Google 」である。

まず GRED のクローラーが、Web ページを巡回して、改ざんサイト等を発見するとデータを記録し、ブラックリストとしてデータベース化する。それと同時に、アンチウイルスと同様のアプローチで、改ざんされた Web を分析し、パターンを抽出、定義ファイルに落とし込んでいく。原理としてはこれのくり返しだ。

GRED は、2008 年に個人向けのβ版を公開、2009 年にサービス内容を拡充した法人向けサービス「 GRED Web改ざんチェック」の提供を開始した。

GRED のようなサービスの技術や仕組みは、セキュアブレインのような強靱な R&D 体制を持つ国産セキュリティ企業にとって特別難易度が高いことでは必ずしもない。むずかしいポイントは別にある。それはサンプル数である。

GRED Web 改ざんチェックの法人向けサービスは、顧客数約 6,000 社、契約ドメインは約 1 万ドメイン。それらの法人のクロールから入る情報に、個人向けサービスから寄せられる情報がプラスされ、2008 年から本年 2021 年まで、13 年間の長きにわたって、改ざんサイトの情報を収集し続けた。13 年間にわたり、この「改ざんサイト情報収集」を一つの会社が長期継続しえたことは、サービスの浮き沈みや合従連衡が常の IT ベンチャー業界において、ちょっとしたことである。

それを支えたもののひとつは、セキュアブレインがフィッシング対策サービスを事業の柱としていたことだ。国産フィッシング・不正送金対策製品「 PhishWall 」を全国の都銀・地銀・信金・信組にあまねく普及させ、日本の金融サイバー犯罪と対峙し続けてきたセキュアブレインにとって改ざんサイトとは「退治し続けなければならないドラゴン」であり続けた。

13 年間会社として改ざんサイトを追い続けてきて見えてきたことがふたつあると語ったのは、株式会社セキュアブレイン プロダクト推進部 プログラムマネージメント ディレクターの深谷 亮輔だ。

ひとつは、基礎の基礎、初歩の初歩の対策が行われないことで改ざん被害のほとんどが発生していること、もう一つは攻撃の常時化だという。

改ざんといえば「hackedby」などと書かれたドクロのイラストを Web ページに貼り付けるような、世界中の中二病の人たちの微笑ましい行動を思い浮かべるかもしれないが、それも今は昔、そもそも改ざんされたと気がつかれるような改ざんは行われなくなった。ユーザーも、そして管理者すら気づかないまま改ざんが行われ、クレデンシャルが抜き去られる。

そして、改ざん可能なカモサイトを検索するテクノロジーが飛躍的に進化しているという。脆弱性放置サイトを検索する Google のようなサービスを、攻撃者が開発し走らせている。

ドアに鍵がかかっていないことが「たまたま」見つかって空き巣に入られるのではない。カギをかけ忘れたドアがないかどうか、自動でマンション一棟の数千戸のドアを一気にチェックする。そんな Web クローラーが、世界中を 24 時間、今この原稿を書いている/あなたが読んでいる、この瞬間大量に走り回っている。疲れ知らずの空き巣ボットだ。

サイバー攻撃は、不運に見舞われて偶然遭遇する悪天候ではない。放置すれば不運幸運に関わらず必然的に行われる、すべての Web サイトに降り注ぐ雨である。

家のたとえを用いたが Web サイトは住宅ではない。住宅ならきちんと建築すればふつう雨漏りは起こらない。たとえ老朽化しても雨漏りを防ぐ修理をすれば効果がある。しかし Web サイトは、日々新しい雨漏りの穴(脆弱性)が生まれるのだ。

WordPress で構築されるサイトが近年増加しているが、一定頻度で WordPress の脆弱性は報告されるし、プラグインの脆弱性の発見も多い。この記事の原稿を執筆していた期間、3 月 17 日には「 WordPress 用プラグイン Paid Memberships Pro における SQL インジェクションの脆弱性」が報告された。これが日々生まれる新しい雨漏りの穴(脆弱性)の具体例だ。

「以前は脆弱性の報告から攻撃実行まで半年程度かかっていたが、現在は一週間程度しかかからない(深谷)」

つまり、3 月 17 日に公表された「WordPress 用プラグイン Paid Memberships Pro における SQL インジェクションの脆弱性」を悪用した攻撃ツールの使用は理論上 3 月 24 日には行われたということである。

誤解なきように説明するが、この「一週間」とは、上記で挙げた「プラグイン Paid Memberships Pro」のような「新着脆弱性」の話である。「既知の脆弱性」ならば、「脆弱性放置サイト探索ボット」が検知した次の瞬間に、自動でピッキングされ部屋に押し入られる。

暗澹たる気持ちになる事実だが「バイネームで狙われるサイト以外は、GRED Webセキュリティ診断 Cloud の検知結果を元に対処することで 99 %防ぐことができる」と深谷は語る。

「バイネームで狙われるサイト」とは、どうしてもそこにある個人情報や知的財産が欲しいなどの理由で、手間と暇とお金と人員を投じて行われるサイバー攻撃の対象となるようなサービスや事業、あるいは企業のことだ。こういったサイトは、たとえ雨漏りを防いだところで、ある日突然壁をぶち抜かれるのだから、それだけでは対策は足りない。「持てるものたち」は、たとえ隠れていても見つかる。

しかし 99 %の Web 改ざんは「脆弱性放置サイト検索ボット」に見つかってしまうことで攻撃される。だから見つからないように隠れることに大きい意味がある。多くの Web サイトは、特別な知的財産や個人情報、金融資産を保有しているわけではない。バイネームではなくノーネームなのだ。99 %のノーネームの Web サイトにとって、頭を隠して、お尻を隠して、しっかりと隠れおおせれば、被害を回避することができる。

たとえ今日は姿を隠せていても、翌日には可愛い尻尾がチラチラ見えてしまっているということが起こりうる。新着の脆弱性である。それを日々チェックするのが GRED Webセキュリティ診断 Cloud だ。

GRED Webセキュリティ診断 Cloud はどんな動きをするのか? ここで機能の説明をしておこう。GRED Webセキュリティ診断 Cloud は「攻撃者が探し回るポイント」をチェックする。そして見つかると、管理者に対して警告を発する。

攻撃者が探し回るポイントとは「サーバ設定不備」「管理不備」「ありきたりな脆弱性」そして「新着脆弱性」、これらの放置である。これらはすべて、管理がゆるい=攻撃が容易という「カモ」サインなのだ。

「外から見えるところ」を見るのが GRED Webセキュリティ診断 Cloud の特徴だ。外から見える、つまり、攻撃者と同じ視界で見る。これで現在の改ざん被害の 99 %が起こらなくなる。

このサービスの利用対象者は、まずはセキュリティ対策がおろそかになりがちな管理者だ。

GRED Webセキュリティ診断 Cloud と同等の機能を提供するサービスはたくさん存在するが、大きい違いがある。それは、情報システム部門や技術者の運用ではなく、EC サイト管理者やマーケティング担当など、売上目標などなど、セキュリティ以外の本来の業務目標を持つ、「非技術者ユーザー」を想定して設計されていることだ。

GRED Webセキュリティ診断 Cloud が最も腐心したのが使いやすさだ。診断対象の Web サイトや Web サービスの URL を入力してクリックして登録する以外の作業は必要ない。レポートはグラフィカルで、直感的にわかるようになっている。

アラートが出た際の対応も難しくない。GRED Webセキュリティ診断 Cloud で見つかるのは、初歩の問題が多いので、見つかったものは基本すべて対応を行えばいい。たとえば WordPress でサイトを運営している場合「 website.com/wp-login.php 」などと、もしなっていたとしたら、GRED Webセキュリティ診断 Cloud を走らせればすぐにアラートが出るので、ログインページの URL を変更する。

GRED Webセキュリティ診断 Cloud の使いやすさは、もうひとつの利用用途を生む。たとえば今期中に診断を行いたいが、いつも頼んでいる会社がいっぱいのため数ヶ月待たされてしまった際などに、GRED Webセキュリティ診断 Cloud を使って自分で診断を行うことができる。

すぐにでも診断をやりたいができない。診断をやらないと公開できない。あるいは納品できない。脆弱性診断は、事前調査や契約手続きに一定の時間が必ずかかる。ほとんどの場合、数日という訳にはいかない。日程調整をして、いざ実施日には、情報システム部門の担当者は、実施中に待機が必要となる場合もある。

GRED Webセキュリティ診断 Cloud なら、URL を登録すれば瞬時に診断を開始する。もちろん要求される診断の水準は、会社によって契約によって様々なので事前に確認が必要である。

脆弱性診断サービスは星の数ほど存在するが、GRED Webセキュリティ診断 Cloud のような、改ざん検知からスタートして、診断に舞い戻る例はとても珍しい。最初は警官として町で犯罪者を捕まえていたが、あまりの数の多さに驚いて、教員免許を取り直して、子供たちを犯罪者にさせない教育を行うため、学校に乗り込んでいく熱血教師のような逆戻り感があるのが非常にセキュアブレインらしいと思う。

GRED Web 改ざんチェックは、契約社数約 6,000 社、契約ドメイン約 1 万ドメインで十分ビジネスとして成り立っていた。改ざんを生む脆弱性をつぶしたりしたら、GRED Web改ざんチェックのユーザーを減らすことになりはしないかなどと、志の低い経営者なら考えかねない。セキュアブレインはそうではなかった。

志とハートのあるセキュリティ企業や技術者を見分ける方法を、たくさんの取材を経て記者は学んだが、それはしごく簡単「自分のいまの仕事が世の中から消えてなくなればいいと心の底から願っているかどうか」だ。

自分の仕事がなくなったり減るような時代になることを、すなわち平和で安全な社会が来ることを、ある種の技術者や企業は、ほんとうに心から願っており、ごく稀に取材でそういう対象に出会うと胸が詰まる思いがする。

GRED Webセキュリティ診断 Cloud が普及することで、いつの日か GRED 改ざんチェックが、サービスとして成り立たなくなったりしたら深谷はきっとうれしくて仕方ないはずだ。株式会社セキュアブレインもセキュリティ企業として本懐であるに違いない。We are free at last. ついに夢がかなう日だ。99 %という言葉を本記事で何度も出したが、日本にセキュリティ企業は数あれど、こんな王道を行くセキュリティの会社は、おそらく 1 %も存在しない。

関連記事

この記事の写真

/