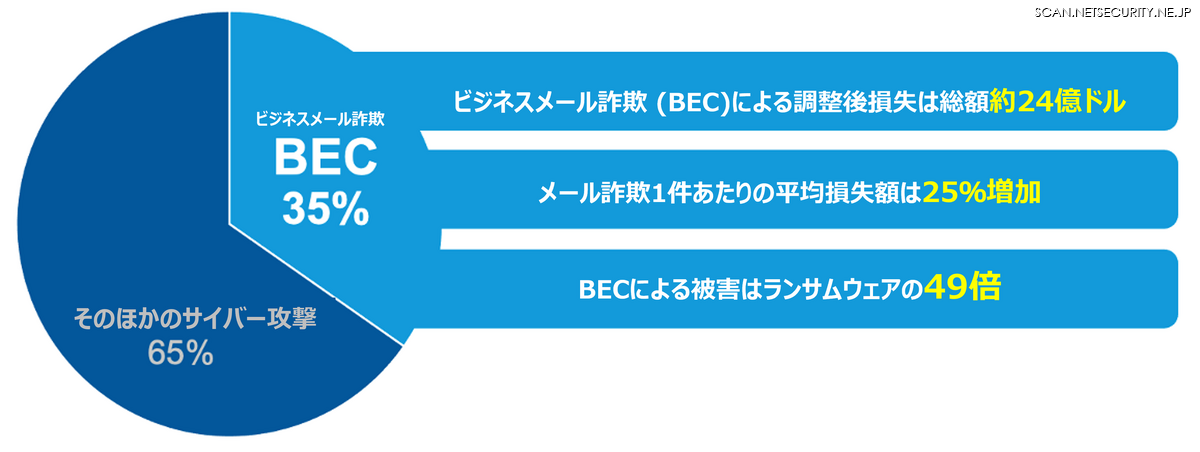

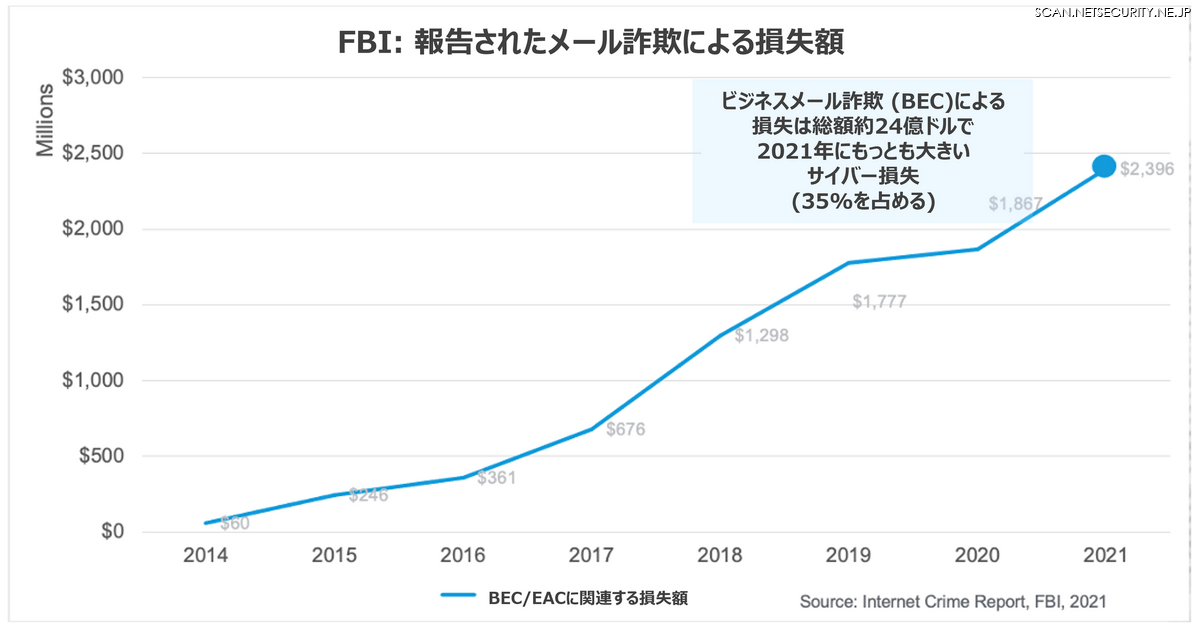

FBI のインターネット犯罪苦情センター(IC3)が発表した最新の年次インターネット犯罪報告書 (Internet Crime Report)によると、2021 年に米国ではサイバー攻撃やその他の悪質なサイバー活動が「かつてないほど増加」しました。報告された事件の上位には、ビジネスメール詐欺(BEC)とメールアカウント侵害(EAC)があり、昨年は企業や消費者に対するメール詐欺による調整済み損失が 24 億ドルに達しました。

この数字は、2020 年に報告された 18 億ドルから大幅な増加を示しています。また、米国において、BEC/EAC による金銭的損失が過去最高を記録しています。これらの詐欺は、昨年報告されたサイバー犯罪関連の金銭的損失の約 35 %を占め、前年比でも 28 %増加しています。

サイバー犯罪の被害者が 2021 年に IC3 に報告した苦情は過去最多の 847,376 件に上りました。これらの犯罪による潜在的な損失は 69 億ドルを超えます。また、提出された苦情の件数は前年比 7 %増にとどまったものの、サイバー犯罪事件による被害報告総額は 2020 年の 42 億ドルから 2021 年には 64 %増となりました。

以下では、IC3 が発表した最新の「インターネット犯罪報告書」の主要な調査結果を詳しく紹介するとともに、これらのサイバー犯罪の傾向について、当社の見解に基づく分析を示します。

●Eメール詐欺が引き続き金融損失の大半を占めている

2021 年、IC3 には、BEC/EAC詐欺に関する 19,954 件の苦情が寄せられました。前述の通り、それらのインシデントに関連する調整後の損失は、合計で約 24 億ドルに上りました。メール詐欺事件 1 件あたりの平均損失額は 96,373 ドルから 120,074 ドルに上昇し、前年比で約 25 %増となりました。

ランサムウェア攻撃が引き続きサイバー犯罪の見出しを独占していますが、2021 年のサイバー犯罪に関する金銭的損失のうち、BEC と EAC が最も大きな割合(35%)を占めています。昨年のランサムウェアの被害額は 49,207,908 ドルであったと IC3 は報告しています。しかし、同センターが 2021 年に BEC および EAC詐欺に起因する金銭的損失は、ランサムウェアによる損失の 49 倍にもなります。

また、IC3 のデータは、BEC/EAC詐欺がいかに高度な標的型攻撃であるか、そして、他の種類のサイバー攻撃と比較して攻撃量が少ないにもかかわらず、BEC/EAC の被害者の金銭的損失がいかに大きいかを浮き彫りにするものでもあります。インターネット犯罪報告によると、これらの詐欺に関する昨年の苦情件数は、2020 年からわずか 3 %増加しただけでした。しかし、BEC/EAC詐欺による金銭的損失は 2021 年に 28 %増加し、その結果、1 件当たりの平均損失額は前年比 25 %増加しました。

●BEC の手口は進化しつづけ、その手口も巧妙化

2021 年の「インターネット犯罪報告書」では、BEC/EAC の仕組みは、サイバー犯罪者の手口が巧妙化するにつれて進化していると指摘されています。報告書によると、これらの詐欺はかつて"企業や個人の電子メールアカウントの単純なハッキングやなりすまし、不正な銀行口座への電信送金依頼"を伴い、悪質な業者は、漏洩したベンダーの電子メール、W-2(税金書類)情報の要求、不動産詐欺、ギフトカード詐欺などを利用していました。しかし現在、サイバー犯罪者はウェブ会議詐欺やビジネスリーダーの電子メールになりすまし、不正な電信送金を開始しようとしています。

プルーフポイントによると、現在使用されている BEC の種類のうち、サプライヤーからの請求書に見せかけた詐欺は、企業間(B2B)の支払いが絡むため、最大の経済的損失をもたらすことが多いようです。また、プルーフポイントの調査では、ほぼすべての組織(98%)がサプライヤーの領域から脅威を受けていることが分かっています。

攻撃者は、ベンダーになりすましたり、ベンダーのアカウントを侵害したりすることで、組織が信頼するサプライヤーやビジネスパートナーを利用して、策略を進めているのです。このような傾向があるにもかかわらず、ほとんどの組織では、どのベンダーがリスクをもたらしているのかを可視化できていないことが、プルーフポイントの調べで判明しました。

●新型コロナウイルスの大流行でフィッシング攻撃が 280 %急増

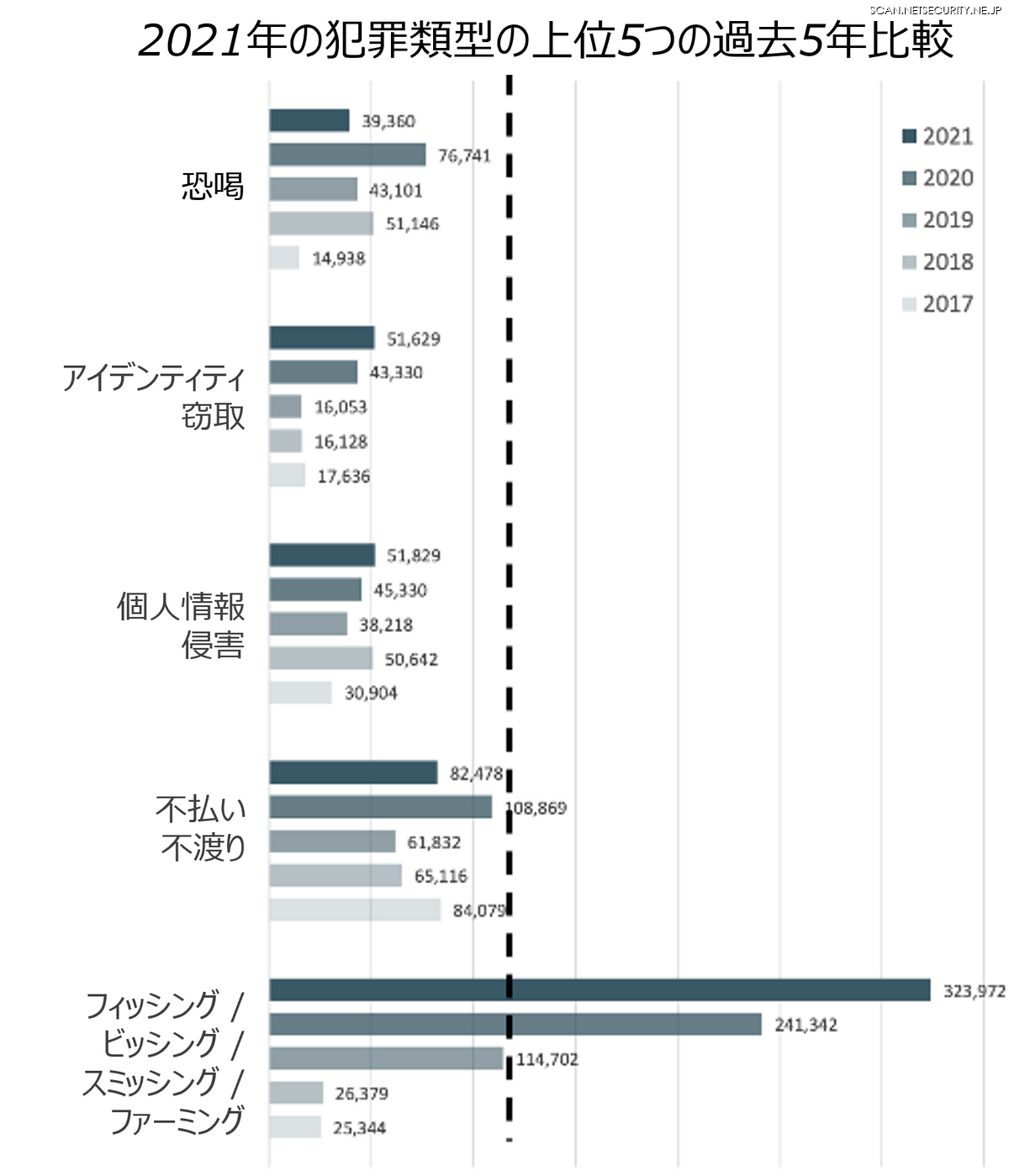

2020 年初頭から始まった新型コロナウイルスの大流行の中で、フィッシング詐欺やビッシング、スミッシング、ファーミングなどの関連手法に関する苦情が 280 %も急増してます。インターネット犯罪レポートでは、昨年同センターに寄せられたサイバー犯罪の苦情のうち、各種フィッシング詐欺に関する苦情が 38 %を占めたと記されています。

図3 が示すように、この種の脅威のインシデント数は過去 5 年間で増加傾向にあり、過去 2 年間は顕著に増加しています。フィッシング/ビッシング(自動音声応答システムなどを用いたボイス フィッシング) / スミッシング(SMS によるフィッシング) /ファーミング(本物にそっくりなサイトを作って情報を窃取)のインシデント数は、2020 年から 2021 年にかけて 34 %増加しています。一方、他の上位 4 種類のサイバー犯罪(恐喝、個人情報窃盗、個人情報漏洩、不払い/不渡り)は、2017 年以降停滞しています。

ここ数年、フィッシングや関連する手法が著しく増加していることは、攻撃者が「人」の脆弱性を利用し続けていることを示唆しています。したがって、組織は、電子メールが依然として最大の脅威経路であることから、人が持つリスクを理解し、必要な対策を実施する必要があります。

●ランサムウェアは 2021 年に爆発的な成長を遂げる

IC3 のデータによると、2021 年もランサムウェアのインシデント数は増え続け、同センターに報告されたインシデント数は 3,729 件で、前年比 51 %増となりました。また、IC3 が 2021 年のランサムウェア攻撃による金銭的損失(4900 万ドル以上)は、2020 年の数字より 69 %増加しています。

ただし、IC3 によると、2021 年の財務的損失は、賃金、ファイル、機器、修復サービスによる損失が含まれていないため、人為的に低くなっていることに留意してください。4,900 万ドルという数字は、企業や消費者が IC3 に報告したものであり、FBI の支局に直接報告されたものは含まれていないのです。このことから、2021 年のランサムウェアの発生件数と関連する被害額は、もっと多い可能性があります。

また、インターネット犯罪報告書では、"ランサムウェアの戦術と技術は 2021 年も進化を続けており、ランサムウェアの脅威行為者が技術的に洗練され、世界的に組織に対するランサムウェアの脅威が高まっていることを示している。"と述べています。IC3 によると、昨年のランサムウェアインシデントの初期感染経路のトップ3は、フィッシングメール、リモートデスクトッププロトコル(RDP)の悪用、ソフトウェアの脆弱性の悪用でした。

ランサムウェア関連のインシデントが増加し、悪意のあるソフトウェアの配信に日和見的な初期アクセスブローカーが参加するようになったため、組織はなるべく早期に対策を実行する「シフトレフト」のアプローチで、予防に投資することを検討する必要があります。電子メールチャネルを保護し、攻撃チェーンの初期段階で脅威を阻止することが、ランサムウェアに対する最も効果的な防御方法です。

●FBI の IC3報告書は、セキュリティにおける「人」を中心にアプローチする重要性を強調している

今日、多くの攻撃者は、ソーシャル・エンジニアリングを多用し、キャンペーンの土台を築き、活性化し、前進させており、その過程で人々をターゲットにしています。FBI の IC3 が発表した最新の「インターネット犯罪報告書」の調査結果は、人が関与する脅威と戦うために、組織が人を中心とした多層的なプラットフォームアプローチを取る必要性を強調するのに役立っています。

プルーフポイントは、人を狙うメールやクラウドの脅威を阻止する統合脅威防御プラットフォームにより、お客様の組織のセキュリティリスク低減を支援します。また、プルーフポイントのプラットフォームは、「人のリスク」を可視化し、今日の高度な脅威に対する耐性を高めるためにユーザーのトレーニングを支援します。

BEC および EAC対策に関する当社のソリューションの詳細については、こちらのページをご覧ください。

※本ブログの情報は、英語による原文「FBI’s IC3 Report: Financial Losses Due to Email Fraud Hit Record High in 2021」の翻訳です。英語原文との間で内容の齟齬がある場合には、英語原文が優先します。