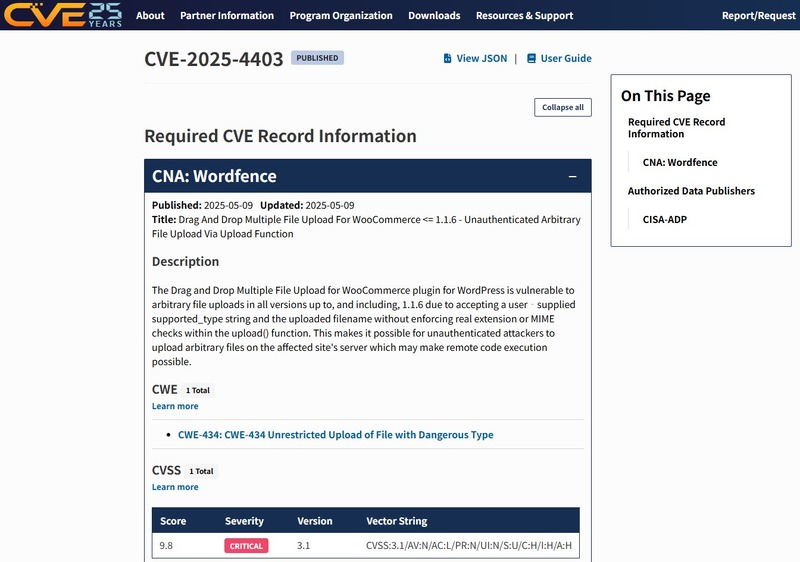

Wordfenceは現地時間5月8日、WordPress用プラグイン「The Drag and Drop Multiple File Upload for WooCommerce plugin for WordPress」におけるリモートコード実行につながる任意ファイルアップロードの脆弱性について発表した。5月9日にはThe MITRE CorporationがCVE-2025-4403として採番している。

当該脆弱性は、東京電機大学 工学部 情報通信工学科 齊藤泰一 研究室の大学院生 宮地麟氏が報告を行っている。影響を受けるシステムは以下の通り。

Drag and Drop Multiple File Upload for WooCommerce 1.1.6 までのすべてのバージョン

WordPress用プラグイン「The Drag and Drop Multiple File Upload for WooCommerce plugin for WordPress」には、upload() 関数内で実際の拡張子や MIME チェックを行わずにユーザが指定した supported_type 文字列とアップロードされたファイル名を受け付けるため、任意のファイルをアップロードされる脆弱性が存在する。

想定される影響としては、認証されていない攻撃者が影響を受けるサイトのサーバ上に任意のファイルをアップロードすることが可能となり、リモートでコードを実行される可能性がある。

対策としては、バージョン1.1.7、またはパッチが適用された新しいバージョンへのアップデートが挙げられている。