チェック・ポイント・ソフトウェア・テクノロジーズ株式会社は5月27日、同社の脅威インテリジェンス部門のチェック・ポイント・リサーチがメールの検疫通知を装った大規模なフィッシングキャンペーンを発見したと発表した。

チェック・ポイント・リサーチが発見したキャンペーンでは、偽のログインページへ誘導し、ユーザーのログイン情報を詐取することを目的に、世界各地の総勢6,358人の顧客に対し32,000通の不正メールが送信されている。主に北米の顧客が標的となっており、被害者の90%はカナダとアメリカに集中し、残りの10%はヨーロッパとオーストラリアの顧客であった。

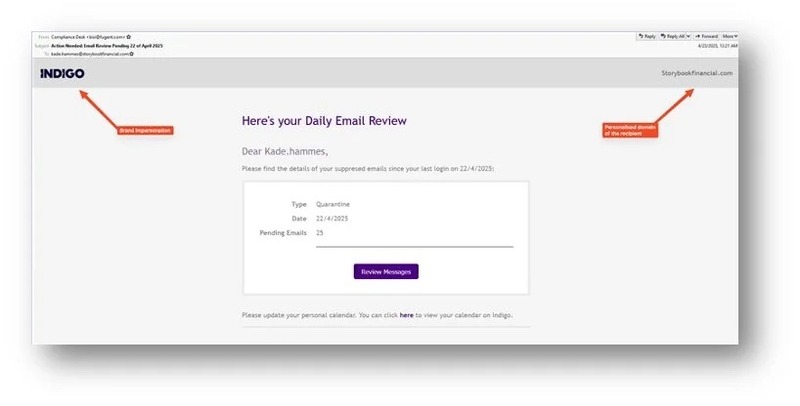

フィッシングメールは3つの異なるドメインに属する侵害されたアカウントから送信されており、メールの件名は下記の例のように緊急性があり正当に見えるように作成されている。

「保留中のメール – 確認してください」("Email Sent to Quarantine – Review Needed")

「メール配信の遅延 – 再送信予定」("Email Delivery Delayed – Retry Scheduled")

「至急対応 – メールの確認が必要です」("Action Needed: Email Review Pending")

攻撃の手法としては、メール受信者が本文に設定されたリンクをクリックして保留中のメッセージを確認するように促され、リンクをクリックすると、認証情報を盗み取るために作られた偽のログインページにリダイレクトされる。攻撃者は緊急性を強調し、普段から見慣れているメールの検疫通知という形式を悪用することで、ユーザーに即座の対応を促す手法を取っている。

同社では効果的な対策として、下記を推奨している。

1.従業員教育:フィッシングの手口や不審なメールの見分け方について、定期的な従業員トレーニングを実施

2.多要素認証(MFA)の導入:セキュリティレイヤーを増やすことで、万が一、認証情報が漏えいした場合でも不正アクセスを防ぐことが可能に

3.メールフィルタリングの活用:高度なメールフィルタリングソリューションを導入し、受信トレイに届く前にフィッシングメールを検出・ブロック

4.セキュリティプロトコルの定期的な更新:定期的にアップデートを行うことで、すべてのセキュリティ対策を最新の状態に保ち、新たな脅威に対応