アマゾンジャパン合同会社は10月29日、Amazonを装ったフィッシング詐欺メールによる被害を防ぐ3つのポイントについての解説記事を発表した。

同記事では、Amazonを装ったフィッシング詐欺メールによる被害を防ぐため、Amazonからのメールを安全に確認する方法と「メッセージセンター」について紹介している。

Amazonを装ったフィッシング詐欺メールによる被害を防ぐ3つのポイントは下記の通り。

1.Amazon.co.jpのメッセージセンターを確認する

Amazon.co.jpのメッセージセンターでは、注文内容の確認や発送状況の案内、アカウントに関する重要な案内など、Amazonから顧客に送信されたメールを確認できるため、受信したメールと同じメールがメッセージセンターにもあるかを確認することで、Amazonから送信されたメールであるかどうかを判断できる。

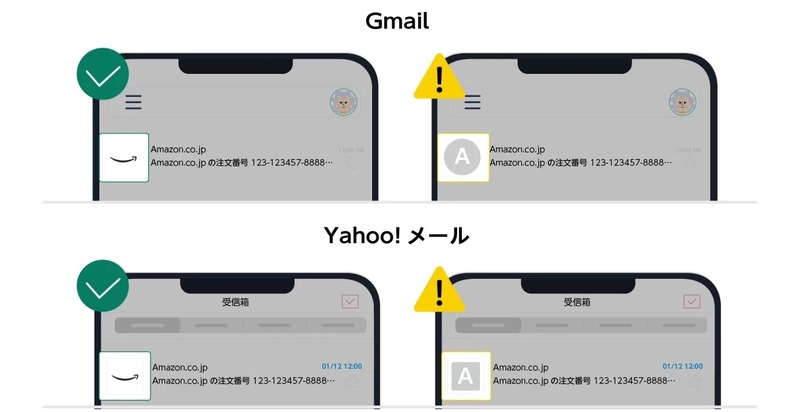

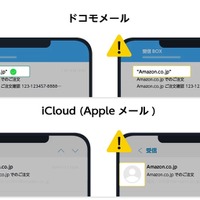

2.主要メールサービスでの表示を確認する

Gmail、Appleメール、Yahoo!メール、ドコモメールの利用者は、Amazonから正式に送信されたメールを受信した場合に、受信ボックスのメール画面一覧にAmazonのロゴや公式アカウントマーク「✓(チェックマーク)」が表示され、ロゴや公式マーク以外が表示されている場合は疑わしいので公式サイトやアプリで確認する。

3.不審なメール内のリンクはクリックしない

フィッシング詐欺メールの中には、巧妙に偽装されたリンクが含まれている可能性があるため、メール内のリンクは絶対にクリックせず、返信や添付ファイルの開封もしない。