ソフォス株式会社は3月12日、「2026年版ソフォスアクティブアドバーサリーレポート」を発表した。

同レポートは、70ヶ国、34業種にわたる組織を対象に2024年11月1日から2025年10月31日までに対処された661件のインシデント対応(IR)のケースとMDR(Managed Detection and Response)のケースを分析している。

同レポートによると、2025年にソフォスのインシデント対応(IR)チームおよびManaged Detection and Response(MDR)チームが調査した全インシデントの67%が、アイデンティティ関連の攻撃に起因していたことが判明している。同調査結果は、攻撃者が新たなツールや手法を導入することなく、侵害された認証情報、脆弱な多要素認証(MFA)、MFAが未実装であること、アイデンティティシステムの保護が不十分であることを悪用し続けている実態を浮き彫りにしていると述べている。

また、脆弱性悪用から認証情報侵害への移行が進み、初期アクセス手法としてブルートフォース攻撃(15.6%)が脆弱性悪用(16%)にほぼ並んだことが判明した。

ランサムウェアの活動は依然として業務時間外に集中しており、ランサムウェアペイロードの88%は営業時間外に展開されており、同様にデータ窃取の79%も営業時間外に発生していた。

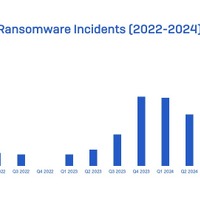

最も活発だったランサムウェアブランドはAkira(GOLD SAHARA)とQilin(GOLD FEATHER)で、Akiraは全インシデントの22%を占めていた。全体では51のランサムウェアブランドが確認され、そのうち27が過去にも確認されていたブランド、24が新規ブランドであった。2020年以降、継続的に活動しているブランドまたは手法はLockBit、MedusaLocker、Phobos、BitLocker悪用の4つのみとなっている。

ソフォスのフィールドCISOで同レポートの筆頭著者であるJohn Shier氏は「法執行機関の取り締まりにより、ランサムウェアのエコシステムで混乱が発生し続けています。LockBitの活動は引き続き確認されていますが、かつての支配力と評判は明らかに損なわれています。しかしこれは、支配権を争う他のグループが多数現れ、さらに多くの新興グループが台頭していることを意味します。防御側の組織を最大限に保護するためには、これらのグループとそのTTP(戦術、手法、手順)を理解することが重要です」とコメントしている。