日本電気株式会社(NEC)は4月10日、サイバーセキュリティチェックリストの最適化について、同社セキュリティブログに解説記事を発表した。本間可楠氏が執筆している。

厚生労働省の「医療機関等におけるサイバーセキュリティ対策チェックリスト」のようなセキュリティ対策として必要な事項をまとめた「サイバーセキュリティチェックリスト」は、セキュリティ対策の抜け漏れを防ぎ、一定の水準でセキュリティを確保するために広く活用されているが、同記事では、NECにおけるチェックリストの設計と運用の考え方に触れながら、どのような観点でチェックリストを継続的に設計・運用していくべきかを考察している。

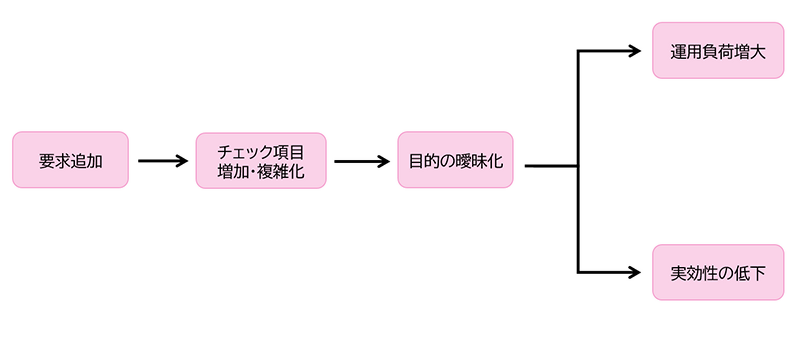

同記事では、企業内でセキュリティ対策を一定の水準に保つために業種横断的かつ多様な製品・システム・サービスに適用可能なチェックリストを整備しようとすると、チェック項目として確認すべき対象範囲や責任範囲が広くなり、また、参照先のガイドライン更新や開発現場等からの要求に応じたチェック項目の増加に伴ってチェック観点が曖昧になりやすい状態となる可能性があると指摘し、チェックリストを見直す際には、単純なチェック項目数の増減だけではなく、何を目的に、誰の責任範囲を、どの粒度で確認するのかという全体の設計そのものを見直すことが重要であるとしている。

同記事のもくじは下記の通り。

・サイバーセキュリティチェックリストの機能性を維持するには

・NECにおけるサイバーセキュリティチェックリストの設計と運用

・サイバーセキュリティチェックリスト最適化のための設計指針を考える

・目的と責任範囲に応じた設計

・まとめ