◆概要

2026 年 1 月に、n8n に存在する複数の脆弱性を悪用するエクスプロイトコードが公開されています。攻撃者は、脆弱性の悪用により、脆弱な n8n が稼働しているサーバーに侵入できる可能性があります。ソフトウェアのアップデートにより対策してください。

◆分析者コメント

本記事で紹介するエクスプロイトコードでは、脆弱性が悪用されてしまった最悪の場合を示すために、任意のファイル読み取りの脆弱性(CVE-2026-21858)を簡単に悪用できるフォームが作成された Docker イメージに合わせてエクスプロイトコードが作成されています。フォームは CVE-2026-21858 を悪用して読み取ったファイルを HTTP 応答として返す設定になるように作成されています。よって、エクスプロイトコードのうち CVE-2026-21858 を悪用する部位については汎用性があるものではありませんが、該当するフォームが存在しない場合でも、脆弱性を悪用して読み取ったファイルの内容を応答時間の差分などから特定されてしまう可能性があるため、ソフトウェアのアップデートによる早急な対策を推奨します。

◆深刻度(CVSS)

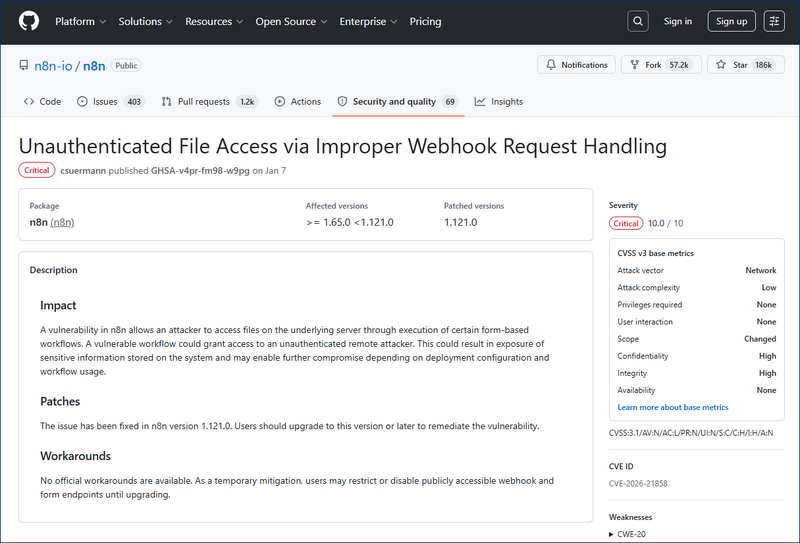

[CVE-2026-21858: CVSS v3.1]

10.0

https://nvd.nist.gov/vuln-metrics/cvss/v3-calculator?name=CVE-2026-21858&vector=AV:N/AC:L/PR:N/UI:N/S:C/C:H/I:H/A:N&version=3.1&source=GitHub,%20Inc.

[CVE-2025-68613: CVSS v3.1]

9.9

https://nvd.nist.gov/vuln-metrics/cvss/v3-calculator?name=CVE-2025-68613&vector=AV:N/AC:L/PR:L/UI:N/S:C/C:H/I:H/A:H&version=3.1&source=GitHub,%20Inc.

◆影響を受けるソフトウェア

n8n のバージョン 1.65.0 から 1.121.0 未満が CVE-2026-21858 の影響を受け、バージョン 0.211.0 から 1.120.4 未満が CVE-2025-68613 の影響を受けると報告されています。

◆解説

ワークフロー作成用 Web アプリケーションとして用いられている n8n に、認証を必要としない遠隔からの任意のコード実行につながる複数の脆弱性が報告されています。

エクスプロイトコードでは、2 つの脆弱性を悪用して、非認証での任意のコード実行を達成しています。1 つの脆弱性は、非認証で任意のファイル読み取りを可能とする脆弱性 CVE-2026-21858 です。CVE-2026-21858 は HTTP リクエストの Content Type の処理に起因するものです。application/json として送信された HTTP リクエストの内容を JSON として解釈して n8n の変数に反映してしまうため、攻撃者はファイル操作に関する変数の値を操作して任意のファイルを読み取ることが可能となります。もう 1 つの脆弱性は、認証後画面での任意のコード実行を可能とする CVE-2025-68613 です。CVE-2025-68613 では、ワークフローの作成処理における検証が十分でないため悪意のあるコードを注入して n8n に実行させることが可能となります。

◆対策

n8n のバージョンを 1.121.0 またはそれよりも新しいバージョンにアップデートしてください。

◆関連情報

[1] n8n 公式 GitHub

https://github.com/n8n-io/n8n/security/advisories/GHSA-v4pr-fm98-w9pg

[2] n8n 公式 GitHub

https://github.com/n8n-io/n8n/security/advisories/GHSA-v98v-ff95-f3cp

[3] National Vulnerability Database (NVD)

https://nvd.nist.gov/vuln/detail/CVE-2026-21858

[4] CVE Mitre

https://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2026-21858

[3] National Vulnerability Database (NVD)

https://nvd.nist.gov/vuln/detail/CVE-2025-68613

[4] CVE Mitre

https://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2025-68613

◆エクスプロイト

以下の Web サイトにて、当該脆弱性を悪用して遠隔からのメモリ情報漏洩を試みるエクスプロイトコードが公開されています。

GitHub - Chocapikk/CVE-2026-21858

https://github.com/Chocapikk/CVE-2026-21858/blob/master/exploit.py

#--- で始まる行は執筆者によるコメントです。

2026 年 1 月に、n8n に存在する複数の脆弱性を悪用するエクスプロイトコードが公開されています。攻撃者は、脆弱性の悪用により、脆弱な n8n が稼働しているサーバーに侵入できる可能性があります。ソフトウェアのアップデートにより対策してください。

◆分析者コメント

本記事で紹介するエクスプロイトコードでは、脆弱性が悪用されてしまった最悪の場合を示すために、任意のファイル読み取りの脆弱性(CVE-2026-21858)を簡単に悪用できるフォームが作成された Docker イメージに合わせてエクスプロイトコードが作成されています。フォームは CVE-2026-21858 を悪用して読み取ったファイルを HTTP 応答として返す設定になるように作成されています。よって、エクスプロイトコードのうち CVE-2026-21858 を悪用する部位については汎用性があるものではありませんが、該当するフォームが存在しない場合でも、脆弱性を悪用して読み取ったファイルの内容を応答時間の差分などから特定されてしまう可能性があるため、ソフトウェアのアップデートによる早急な対策を推奨します。

◆深刻度(CVSS)

[CVE-2026-21858: CVSS v3.1]

10.0

https://nvd.nist.gov/vuln-metrics/cvss/v3-calculator?name=CVE-2026-21858&vector=AV:N/AC:L/PR:N/UI:N/S:C/C:H/I:H/A:N&version=3.1&source=GitHub,%20Inc.

[CVE-2025-68613: CVSS v3.1]

9.9

https://nvd.nist.gov/vuln-metrics/cvss/v3-calculator?name=CVE-2025-68613&vector=AV:N/AC:L/PR:L/UI:N/S:C/C:H/I:H/A:H&version=3.1&source=GitHub,%20Inc.

◆影響を受けるソフトウェア

n8n のバージョン 1.65.0 から 1.121.0 未満が CVE-2026-21858 の影響を受け、バージョン 0.211.0 から 1.120.4 未満が CVE-2025-68613 の影響を受けると報告されています。

◆解説

ワークフロー作成用 Web アプリケーションとして用いられている n8n に、認証を必要としない遠隔からの任意のコード実行につながる複数の脆弱性が報告されています。

エクスプロイトコードでは、2 つの脆弱性を悪用して、非認証での任意のコード実行を達成しています。1 つの脆弱性は、非認証で任意のファイル読み取りを可能とする脆弱性 CVE-2026-21858 です。CVE-2026-21858 は HTTP リクエストの Content Type の処理に起因するものです。application/json として送信された HTTP リクエストの内容を JSON として解釈して n8n の変数に反映してしまうため、攻撃者はファイル操作に関する変数の値を操作して任意のファイルを読み取ることが可能となります。もう 1 つの脆弱性は、認証後画面での任意のコード実行を可能とする CVE-2025-68613 です。CVE-2025-68613 では、ワークフローの作成処理における検証が十分でないため悪意のあるコードを注入して n8n に実行させることが可能となります。

◆対策

n8n のバージョンを 1.121.0 またはそれよりも新しいバージョンにアップデートしてください。

◆関連情報

[1] n8n 公式 GitHub

https://github.com/n8n-io/n8n/security/advisories/GHSA-v4pr-fm98-w9pg

[2] n8n 公式 GitHub

https://github.com/n8n-io/n8n/security/advisories/GHSA-v98v-ff95-f3cp

[3] National Vulnerability Database (NVD)

https://nvd.nist.gov/vuln/detail/CVE-2026-21858

[4] CVE Mitre

https://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2026-21858

[3] National Vulnerability Database (NVD)

https://nvd.nist.gov/vuln/detail/CVE-2025-68613

[4] CVE Mitre

https://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2025-68613

◆エクスプロイト

以下の Web サイトにて、当該脆弱性を悪用して遠隔からのメモリ情報漏洩を試みるエクスプロイトコードが公開されています。

GitHub - Chocapikk/CVE-2026-21858

https://github.com/Chocapikk/CVE-2026-21858/blob/master/exploit.py

#--- で始まる行は執筆者によるコメントです。