Linux Kernelのudp_sendmsg関数の脆弱性に関する検証レポートを発表(NTTデータ・セキュリティ)

NTTデータ・セキュリティ株式会社は9月3日、Linux Kernelのudp_sendmsg関数の脆弱性に関する検証レポートを発表した。

製品・サービス・業界動向

業界動向

この脆弱性により、ローカル環境において一般ユーザにudp_sendmsg関数の脆弱性を利用した攻撃コードを実行され、管理者権限を奪取される恐れがあるとのこと。影響を受けるシステムは、Linux Kernel 2.6系の2.6.19より前のバージョンのシステム。

検証では、ターゲットシステムとしてRed Hat Enterprise Linux Server release 5とLinux Kernel 2.6.18-8.el5を用意し、ターゲットに一般ユーザとしてログインして、同脆弱性を利用した攻撃コードを実行することで権限昇格が可能かをテストした。その結果、実際に攻撃コードを実行した場合、管理者権限「uid=0 (root)」に昇格できることが証明された。

修正プログラ(Linux Kernel 2.6.19以上)はすでにリリースされており、運用に支障をきたさないことを確認の上、速やかな修正プログラムの適用が推奨されている。また運用上、バージョンアップを実施できない場合は、脆弱なパスワードが設定されているリモートログイン可能なユーザがシステム上に存在しないか、不要なユーザが登録されていないかなどを今一度確認するよう薦めている。

http://www.nttdata-sec.co.jp/article/vulner/pdf/report20090903.pdf

《ScanNetSecurity》

アクセスランキング

-

今日もどこかで情報漏えい 第23回「2024年3月の情報漏えい」なめるなという決意 ここまでやるという矜恃

-

雨庵 金沢で利用している Expedia 社の宿泊予約情報管理システムに不正アクセス、フィッシングサイトへ誘導するメッセージ送信

-

セトレならまちで利用している Expedia 社の宿泊予約情報管理システムに不正アクセス、フィッシングサイトへ誘導するメッセージ送信

-

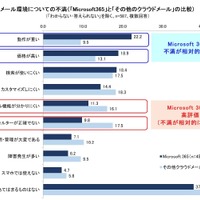

重い 高い 検索も使いにくいメールを企業の 6 割が使う理由

-

タカラベルモントの海外向けウェブサイトのサーバがフィッシングメール送信の踏み台に

-

研究開発の推進責務が撤廃ほか ~「NTT法」改正法律成立を受け NTT がコメント

-

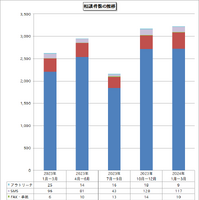

2024年第1四半期 IPA 情報セキュリティ安心相談窓口の相談状況、サポート詐欺被害時の漏えい可能性判断ポイントほか

-

RoamWiFi R10 に複数の脆弱性

-

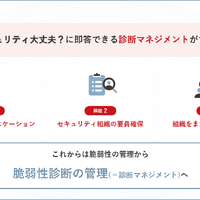

スペシャリスト集結! マネーフォワード・ラック・富士ソフト・電通総研から学ぶ、脆弱性診断内製化の成功法則とは? AeyeScan 導入企業との公開対談PR

-

脆弱性診断自動化ツール「AeyeScan」を基盤に「診断マネジメントプラットフォーム」を提供