従来の標的型攻撃と異なる特徴を持つ「キメラアタック」を報告(ラック)

株式会社ラックは12月16日、都内でプレス向けのブリーフィングを開催し、現在同社が解析中である、新しいタイプの標的型攻撃「キメラアタック(The Chimera Attack)」の概要を説明した。

脆弱性と脅威

脅威動向

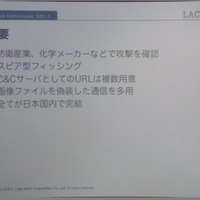

キメラアタックとはラック社内のコードネームであり、同社ラボの岩井博樹氏によれば、現在、防衛産業や化学メーカーなどで攻撃を確認しているという。この攻撃は、2009年以降に国内外で流行したさまざまな攻撃手法の長所を集めて構成されており、そのため「キメラ」というコードネームがつけられた。

岩井氏は、今回明らかになったキメラアタックと、従来型標的型攻撃との違いとして「添付ファイル付き電子メールではなくスピア型フィッシングであること」「標的型メールの送信元が日本国内であること」「すべてのプロセスが日本国内で完結していること」を挙げた。

C&CサーバとしてのURLが複数用意されており、ログ解析からは画像ファイルを偽装した通信をしているという。正規サイトへの接続と違わないため、URLフィルタリングもホワイトリストも効果が無いという。

キメラアタックは、システム侵入後、「スクリーンショット取得」「キーロガー作動」「ファイルの検索と収集」「パスワードハッシュダンプツール利用」などを行う。

なお岩井氏は、「この事実から何かを言うことはできない」と前置きしたうえで、キーロガーのコード分析によれば中国語の開発環境を示唆する情報が得られたと報告した。

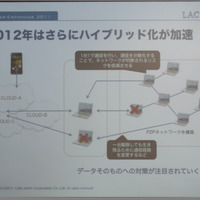

岩井氏はキメラアタックの報告後、2012年のセキュリティ脅威動向を予測し、ハイブリッド化が加速し、キメラアタックとP2P技術の結合などが起こり、さらに進化をする可能性があると語った。

《ScanNetSecurity》

関連記事

この記事の写真

/