JRE/JDKの既知の脆弱性を悪用する攻撃を確認、ターゲットは国内組織(日本IBM)

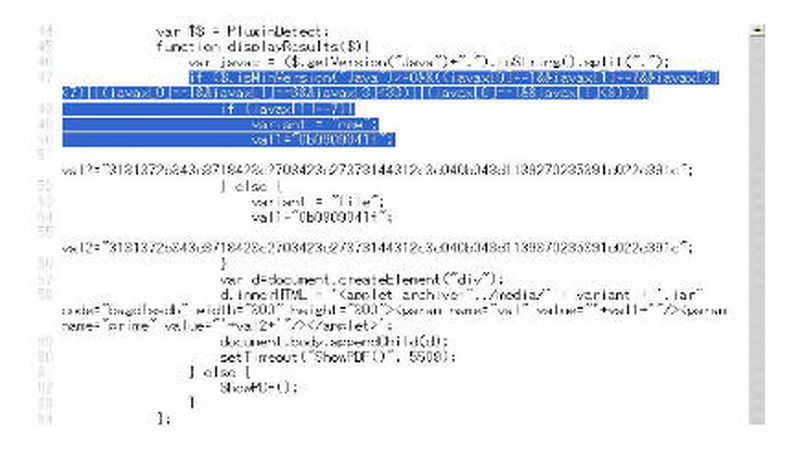

日本IBMは、JRE/JDKの脆弱性を悪用するドライブ・バイ・ダウンロード攻撃を実際に行っているサイトの存在をTokyo SOCにおいて確認したと発表した。

脆弱性と脅威

脅威動向

現在のところTokyo SOCでは、国内組織をターゲットにしたこの脆弱性を悪用する攻撃は確認していない。しかし、実際の攻撃がすでに行われていることから、今後インターネット全体に攻撃が広がることが予想されるため、注意が必要としている。攻撃のターゲットとなる脆弱性は「JRE/JDK 7 update 7および、それ以前のバージョン」「JDK/JRE 6 Update 35 およびそれ以前のバージョン」であり、最新バージョンのJRE/JDKでは攻撃の影響を受けることはない。

関連記事

この記事の写真

/