セキュアなアプリ開発のためのプロセスモデル--統合リスク管理レポート(ラック)

ラックは、「統合リスク管理レポート vol.06『セキュア開発プロセスモデル実践のすすめ~セキュアなシステム開発のベストプラクティス~』」を公開した。

調査・レポート・白書・ガイドライン

調査・ホワイトペーパー

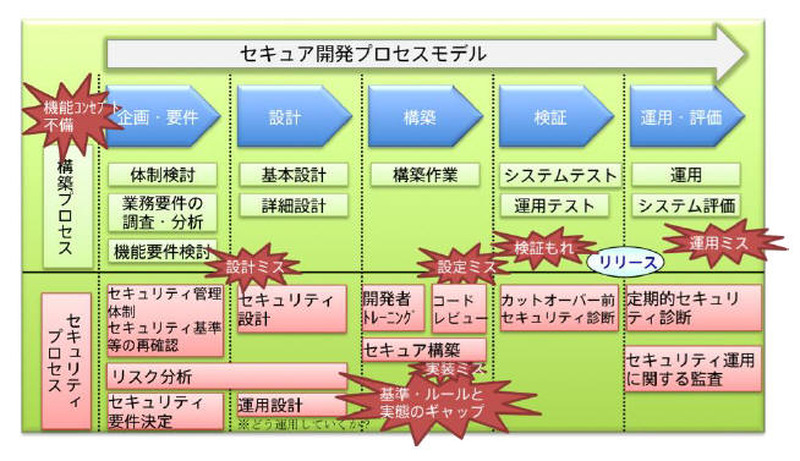

セキュア開発プロセスモデルは、要件の問題は要件段階で、設計の問題は設計段階で、実装の問題は実装段階で明らかにすることを基本とするプロセスモデル。、システム開発ライフサイクルの各フェーズ、各プロセスに対し、非機能要件であるセキュリティの確保を目的としたプロセスや、チェックポイントを埋め込むというという考え方に基づいている。レポートでは、構築プロセスを「企画・要件」「設計」「構築」「検証」「運用・評価」のフェーズに分け、それぞれのフェーズに必要となるセキュリティプロセスを対応させている。

関連記事

この記事の写真

/