脆弱性を狙う攻撃は成功しづらくなる--2013年の脅威予測トップ5(日本マイクロソフト)

日本マイクロソフトは、「過去から将来を予測する:2013年の脅威予測、トップ5」の後編を公開した。

調査・レポート・白書・ガイドライン

調査・ホワイトペーパー

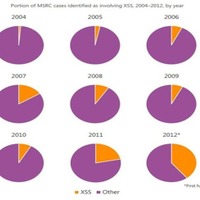

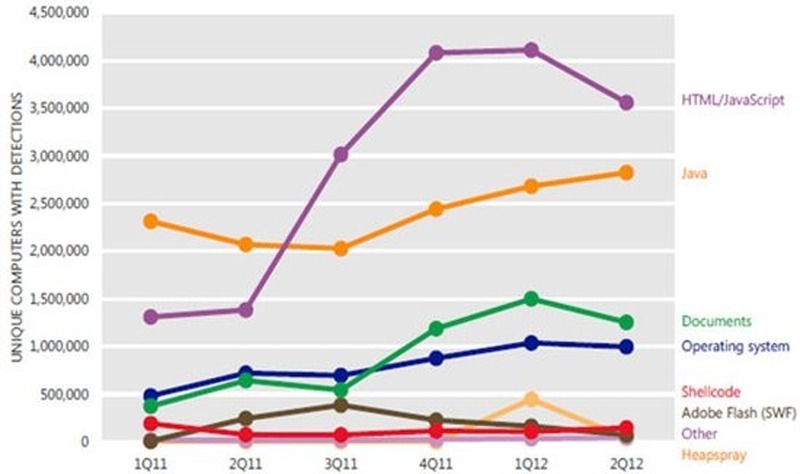

攻撃者は、ドライブバイダウンロード攻撃、およびクロスサイトスクリプティング攻撃をますます利用している。Blacoleなどのエクスプロイトキットが広く利用可能になったことにより、ドライブバイダウンロード攻撃がより実行し易くなっている。このようなキットによって、攻撃者は更新の頻度が低い、あるいは最新の状態に更新するのが難しいユビキタスソフトウェアの脆弱性に関心を集中させることが可能になる。一方で、ベンダがユビキタスソフトウェアを常に最新に更新することを、ユーザにとってより容易にするにつれ、攻撃者が古い脆弱性を悪用する機会はどんどん減っていくとしている。

関連記事

この記事の写真

/