記者はセキュリティ会社の主催するイベントやカンファレンスで、講演やセッションをどう少なく見積もってもトータルで 500 件は聞いているが、聴講してうっかり目頭が熱くなる講演が過去 2 回だけあった。ひとつはとある北欧の外資系セキュリティ企業のちょっと毛色の変わったイベントと、もうひとつが今年 2026 年春に日本プルーフポイント株式会社が東京と大阪で開催した Proofpoint Protect Tour/Insights で、とある人物が会場に向けたメッセージだった。

● Human-Centric から Human & Agent-Centric へ

Proofpoint Protect Tour Tokyo は 2026 年 2 月 27 日、東京コンファレンスセンター品川で開催された。この会社のイベントに行って毎回困るのは、会場となる施設に到着しても、エントランスなどに立て看板的案内が一切見当たらないことだ。明確に、知っている人しか入れないようにしている招待制カンファレンスなのだ。翌週 3 月 4 日にはウォルドーフ・アストリア大阪で Proofpoint Protect Insights Osaka が開催されている。

両会場で基調講演に立った Proofpoint Inc. CEO のスミット・ダーワン氏は、同社の進化を三つの段階に整理した。第一の進化はメールセキュリティ分野の創出と市場での主導的地位の確立( 2002 年~ 2015 年)。第二段階はコラボレーションとデータセキュリティへの拡大、すなわち「人」を中心に据えた同社が提唱する概念 Human-Centric セキュリティ( 2015 年~ 2025 年)。そして今、同社が踏み出している第三の進化が「Human & Agent-Centric Security」であるという。「Agent」とはここで AI エージェントを指す。

ダーワン氏はこう述べた。「人間はソーシャルエンジニアリングの標的になる。データを誤って扱うこともある。AI も同じだ。AI はプロンプトエンジニアリングの標的になり、データを誤って扱う。AI のリスクは人間のリスクと本質的に一緒だ」

背景にあるのは「エージェンティック ワークスペース」のここ数年の急速すぎる拡大である。従来、我々のデジタル業務空間はメール、コラボレーションツール、データ、SaaS アプリケーション等で構成されていた。そこに今、Gemini や Copilot のような AI アシスタントや、自律的に動作し業務を遂行する AI エージェントが加わり、人間と AI が協働する新たなワークスペースの形成が猛スピードで進みつつある。Proofpoint はこれを「エージェンティック ワークスペース」と呼ぶ。

従来のシステムであれば、API によるアクセス制御やファイアウォールによるトラフィック制御で、ある程度ふるまいを予測し管理することができた。しかし AI エージェントはそうはいかない。ダーワン氏はこう説明した。「人間は問題を与えられると、それを分解し、必要な情報を集め、解決する。同じ問題でも人によって異なるパターンで解く。AI エージェントも同様で、プロンプトがわずかに変わるだけで、システムがどう動くか予測できなくなる。だから今日のアクセス制御の方法では、AI のリスクは解決できない」

ただしこれは必ずしも AI が危険だということではない。AI のリスクを人間のリスクと同じ構造で理解し、意図(intent)ベースで制御する必要があるというのがダーワン氏の主張である。

● 主要 新製品・新機能の発表

基調講演では GVP of Product Marketing のティム・チョイ氏が共にステージに登壇し、ダーワン氏が「第三の進化」と呼んだ Agent-Centric 領域の新製品発表が行われた。

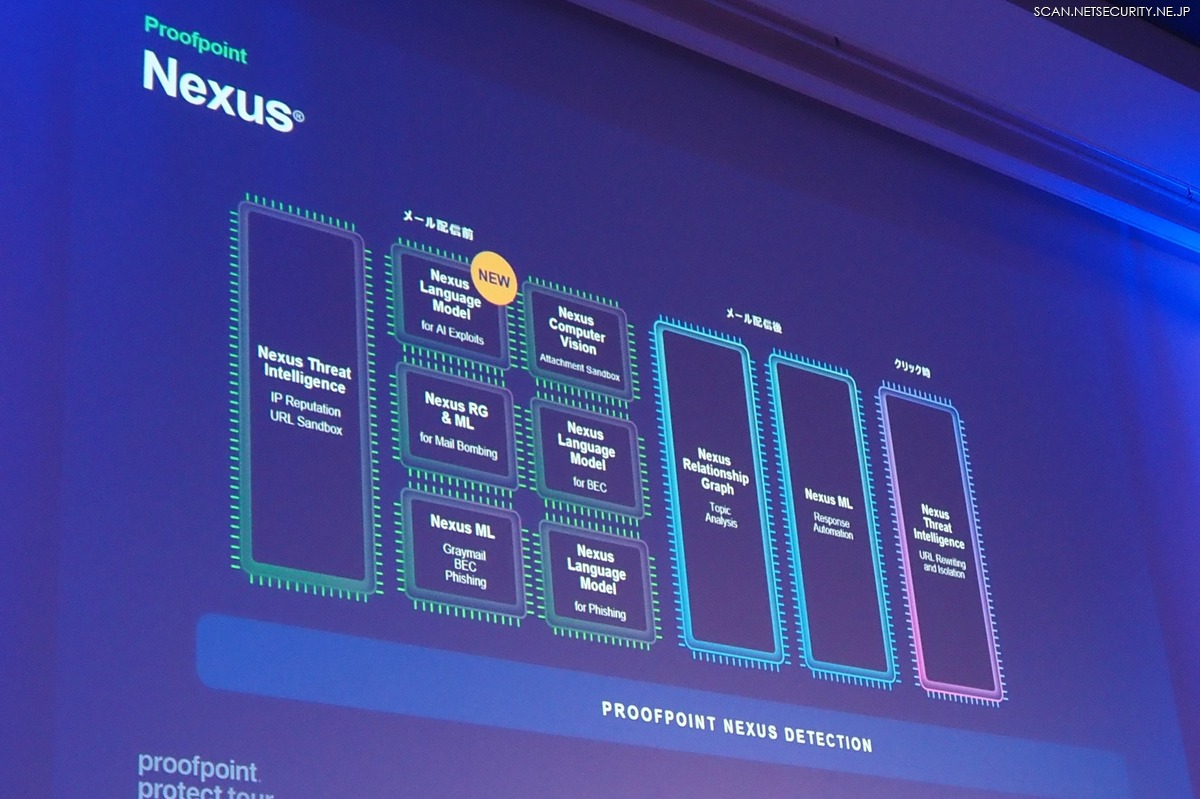

(1)Nexus Language Model for AI Exploits(AI エクスプロイト検知言語モデル)

エージェンティックワークスペースでは、Copilot や Gemini がメールを読み取って処理を行う場合がある。攻撃者はこれを逆手に取り、メール本文に AI エージェントに機密データの収集・送信を命じる不正な命令文、すなわち隠しプロンプトを埋め込む。人の目に見えないこの隠しプロンプトを AI エージェントは、「命令」と受け取って実行してしまう。この新たな攻撃手法に対し、Proofpoint は意図ベースの言語モデルで、隠しテキストの存在と不正な命令の意図を検知し、メールが組織に到達する前にゲートウェイでブロックする。

(2)Secure Agent Gateway(セキュアエージェントゲートウェイ)

これは AI エージェントを人間と同じ観点で制御するという思想を体現した製品の一部である。AI エージェントとデータや外部アプリをつなぐ MCP(Model Context Protocol)通信を可視化・監視し、通信内容に応じてガードレールを適用する。デモでは、従業員がダッシュボードの不具合をサポートチケットとして起票し、AI エージェントがそれを処理する過程で、顧客データを含む Jira チケットをエンジニアリングチームに送信してしまうシナリオが示された。エージェントの「意図」は正当な業務遂行だが、このデモでは結果としてデータ漏洩が発生してしまった。Proofpoint Secure Agent Gateway は、機密データの送信をリアルタイムで検知・ブロックし、エージェントに正しいふるまいの「インテグリティ(完全性・信頼性)」を回復させる。これは先ごろ同社が M&A した AI ランタイムセキュリティ企業 Acuvity 社の技術を統合して実現している。人間と同じレベルの業務を AI エージェントに任せるなら、人間と同じレベルの権限管理と制御の適用が必須となる。その原則を実装したのがこの製品だ。

(3)Proofpoint Satori AI エージェント群

以上ふたつの「AI エージェントを守る」製品とともに、「AI エージェントを活用して情報やユーザーを守る」製品として、実際の脅威パターンからフィッシング訓練を自動生成する「Satori Phishing Simulation Agent」や、従業員が SOC 等に通報した不審メールの分析・分類・対処を自動化する「Satori Abuse Mailbox Agent」、データ漏洩防止アラートを、ユーザーの前後の行動の文脈も加味したうえで AI が自動で振り分け、担当者が本当に危険なアラートだけに集中できるようにする「Satori DLP Triage Agent」などが紹介された。

ダーワン氏はセッションの最後で、これらのソリューションは Microsoft、CrowdStrike、Palo Alto、Google などの各製品と MCP で連携することを強調した。

● 凡人にはなかなかできない「凡事徹底」

ゲスト基調講演に登壇した八雲法律事務所の山岡裕明弁護士は、企業や組織のランサムウェア被害対応の豊富な対応経験から「ランサムウェア攻撃には明確な傾向がある」と述べた。警察庁の公表データでは侵入経路の 6 割が VPN だという。

VPN からの侵入といっても、システムの脆弱性を突かれた攻撃と、盗まれた認証情報を介して VPN から侵入される攻撃がある。これらを防ぐ対策は明確である。すなわち脆弱性パッチの早期の適用(アップデート)と、認証情報窃取を防ぐためのフィッシング対策や多要素認証の導入だ。にもかかわらず被害が後を絶たない理由は、技術ではなく組織として徹底できないことにあるという。たとえばセキュリティが向上する半面、不便になるということで事業部門の反対で対策が進まないといったことが多く見受けられる。また、大規模な企業になると、他拠点や子会社までセキュリティ対策を徹底することが困難であったり、セキュリティ上望ましくない「例外」や「一時的」な運用がつい許容されたりといったことが見受けられる。山岡弁護士はこれを「凡事徹底」という一語に集約した。

「高度な攻撃」や「高度なセキュリティ」という言葉がよく使われるが、サイバーセキュリティで重要なのは当たり前の対策を如何に徹底するかということである。凡事徹底は他ならぬイチロー氏も大切にした言葉でもある。ということは、これは記者のような弱点だらけの凡人には、簡単そうに見えても容易にたどりつけない境地とも言えるかもしれない。

●業務遂行能力というボディを獲得したAI エージェント

なお、この日のゲスト講演には千葉工業大学未来ロボット技術研究センター所長の古田貴之氏も登壇し、フィジカル AI の最前線を語った。古田氏はロボットを「AI にボディを与えたもの」と定義した。これはエージェンティックワークスペースの本質と重なる。AI がデータへのアクセス権限や、メールの送受信のような業務遂行能力という「ボディ」を得れば、人間と同じようにサイバーや物理のリアルワールドで行動する存在になる。だから人間と同じように守らなければならない。Proofpoint が「Human & Agent-Centric」へ進化する根拠がここにある。

● コラボレーションセキュリティ:最新のイノベーションとロードマップ

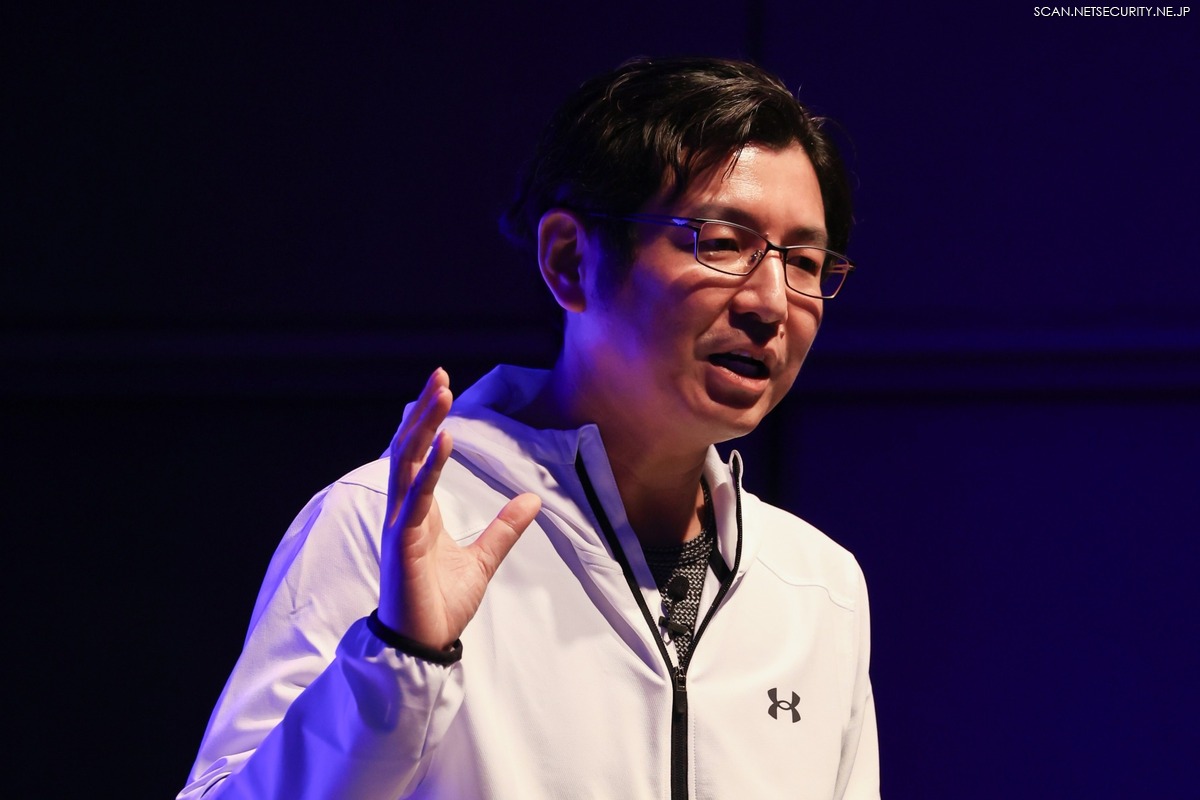

続いて日本プルーフポイントのプリンシパルセキュリティアドバイザー内田浩一氏は、コラボレーションセキュリティプラットフォームの製品ロードマップを解説した。

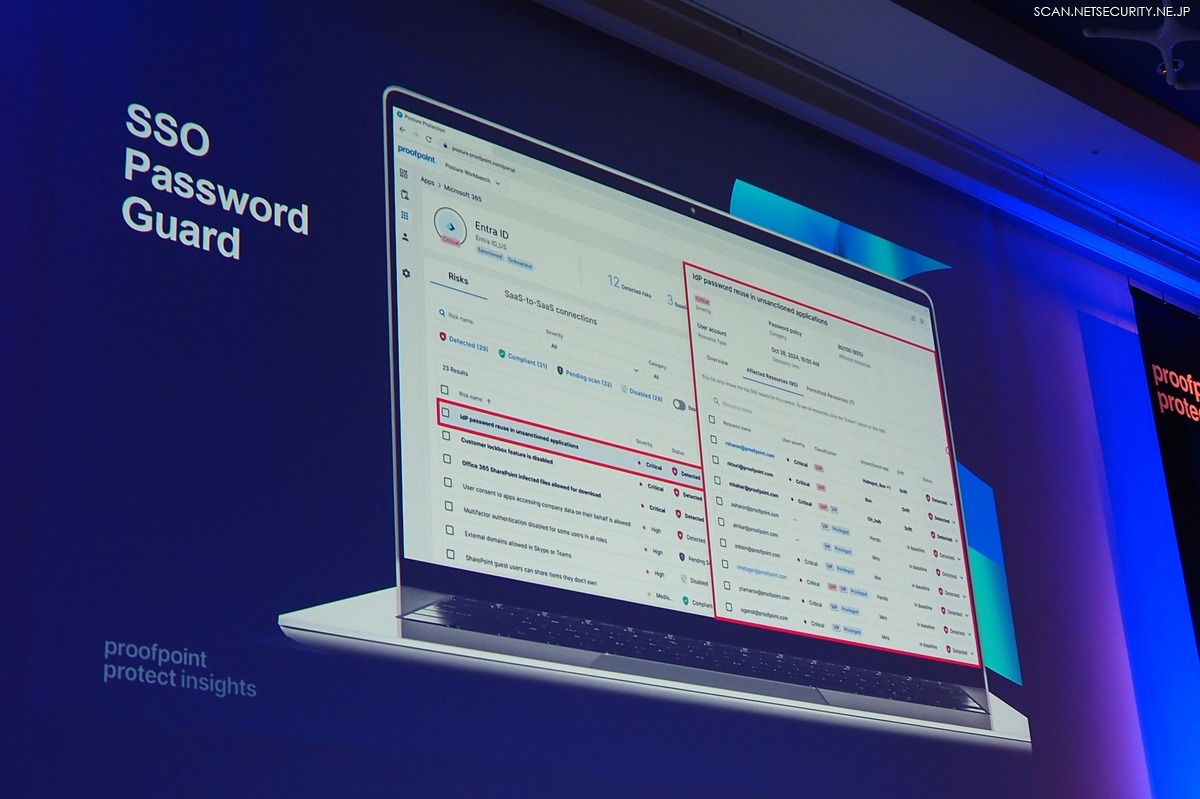

その中で特に印象に残ったのは、たとえば Microsoft 等のクレデンシャルをフィッシングサイトのような外部サイトで、まんまと入力させられてしまいそうになった場合に、それを検出してブロックする「SSO Password Guard」の機能である。

たとえ非凡なセキュリティ管理者や組織が、多要素認証を導入し、なおかつ脆弱性パッチの適用を適宜行っていたとしても、フィッシングで盗まれてしまった認証情報を悪用されて VPN に侵入されるケースを止めることは難しい。直前の山岡弁護士の講演で「 VPN からの侵入が 6 割」と語られた現実に対する、製品レベルでの直接的な回答と言える。

● データセキュリティ:行動だけでなくコミュニケーションの内容

日本プルーフポイントのシニアセールスエンジニア木下順一氏は、データセキュリティプラットフォームのロードマップを解説した。木下氏のセッションで特に注目したいのは、内部不正対策製品 Proofpoint ITM に新たに加わる「コミュニケーションキャプチャ」機能である。従来の ITM はエンドポイント上のユーザーの「行動」、すなわちファイルのダウンロードや USB へのコピーなどをシグナルとして検知していた。新機能はこれら行動に加えて、メールやチャット、SNS などの「コミュニケーションの内容」をもシグナルとして関連付け、行動シグナルと掛け合わせて分析を行う。

木下氏が示したデモでは、ある従業員が社内の機密設計情報を閲覧していたが、これは閲覧権限を持つ従業員が業務上のファイルを開く日常の業務行動であり、従来の ITM ではアラートの対象にならなかった。しかし同じ従業員が LinkedIn を使って競合企業の人間に、自社の対外秘プロジェクトの存在をほのめかしていたことがあわせて判明し、ここに至って、それぞれが一見は通常業務に見えていたファイル閲覧が、情報持ち出しの準備行動として推定された。

● 内部不正対策の事例公開という利他精神

プルーフポイント開催のカンファレンスでもうひとつ毎回驚くことは、ユーザー事例の紹介である。こうした情報の共有は、セキュリティにおける情報共有の文化や文脈を知らない経営層などは「トクが無い」どころか明確に「損」と考えることも少なくないはずだ。

特に今回登壇した東急不動産ホールディングスの愛川 洋一 氏は、木下氏のセッションでも新機能が紹介された、内部脅威対策製品 Proofpoint ITM の導入事例である。こういう事例共有に接すると、登壇者とそれを認めた企業に対して立ち上がって拍手を送りたくなる(警備の人に連れ去られると思うので実際にやったことはありません)。

コロナ禍を契機に、ゼロトラストネットワークへの移行とクラウドファーストへのシフトを中期計画に盛り込んだ東急不動産ホールディングスは、外部脅威の可視化が EDR と CASB で進む一方、内部リスクへの対応が課題となっていたという。内部の脅威への対策として Proofpoint ITM を選定したポイントは「行動ベースのリスク可視化」「アラート前後の操作をたどれるタイムライン機能」そして「録画機能による直感的な状況把握」の三点だった。

導入後は、外部へのデータ流出の発生はゼロであり、それに加えてシステム台帳に未登録だった業務利用サービスや、無料の PDF 変換サイトなどのシャドウ IT が次々と発見され「いいクラウドサービスばかりではないので、一生懸命潰し込みをしている最中」と愛川氏は語った。現在は検知のみの運用だが、今後はリスクのある行動をブロックする運用への移行を目指すという。

再度付け加えておくが、内部不正対策の導入事例を社名を出して公の場で語ることは、自社にとって直接的利益は多くない。それでもこうして事例を公開するのは、同じ課題に向き合う他の企業への利他の精神にほかならない。こういう人や企業には情報も人も集まってくると思う。

● ガードレールと性弱説:大阪・関西電力

3 月 4 日の Protect Insights Osaka では、関西電力の理事・IT 戦略室長の上田 晃穂 氏が CIO トークに登壇した。聞き手は日本プルーフポイント常務執行役員チーフエバンジェリストの増田(そうた)幸美 氏である。

上田氏が繰り返し語ったのは「セキュリティはブレーキではなくガードレール」という哲学だった。「 DX がアクセルならセキュリティはブレーキだという人もいるが、それではセキュリティがいつも悪者になる。ガードレールがあるから安心してアクセルを踏める。操作を誤って崖の下に落ちそうになっても跳ね返してくれる。セキュリティは“あってよかった”という存在でありたい(上田氏)」

関西電力ではグループ全体のインターネット接続を一点に集約し、多層のセグメンテーションを敷き、20 年前から IC カードと PIN による多要素認証を全社に導入している。その一方で ChatGPT Enterprise を閉じたテナントとして導入し、機密情報も個人情報も含めすべてのデータの入力を許可しているという。「(入力するデータを制限していたら)活用が限られる。ここなら安全だから、思う存分使ってください」という設計思想だという。まさにガードレールを引いてアクセルを踏ませる有言実行である。そして上田氏はこうも語った。

「僕は性善説でも性悪説でもなく、性“弱”説だと思っている。人は時に間違うかもしれないし、犯罪を犯しそうになるかもしれない。それを思いとどまらせるのがセキュリティ対策(上田氏)」

● CISO トーク東京:AGC と元資生堂 CISO の対話

東京で開催された CISO トークでは AGC 株式会社グローバル IT リーダーの戸張 雅彦 氏と、NTTセキュリティ・ジャパン株式会社の斉藤 宗一郎 氏が登壇した。斉藤氏は元資生堂グループ CISO で、6 年間グローバルセキュリティ体制の構築を牽引した経験を持つ。司会は東京会場も増田 幸美 氏。

海外売上比率・従業員比率ともに約 7 割を占める AGC は、6 年前にグローバル一体のセキュリティ運用体制を構築した。L1(ローカル)、L2(地域)、L3(グローバル)の三層構造で、L3 には東京のメンバーだけでなく欧州・米国のメンバーが企画段階から参画する。「何かあればすぐにやりとりができる関係を 6 年かけてつくった。相当お酒も飲んだ」と戸張氏は笑った。外部 SOC にはツールごと情報を共有し、同じ画面を見ながら共同でマネジメントする体制を敷いている。

DX とセキュリティの両立については「がんじがらめのルールをつくると DX が止まる」として、DX 部門内にセキュリティを本質的に理解する人材のコミュニティを形成する手法をとっている。名ばかりのアンバサダーではなく、技術的なバックグラウンドを持つ人材がセキュリティの問題を自分のノウハウとして吸収し、設計段階から組み込む体制だという。今年 1 月にデジタル部門と IT 部門が統合され、その体制はさらに加速している。

セキュリティ人材の育成について戸張氏は「 20 代、30 代の若手がセキュリティを技術として学び、使命感を持って取り組む流れが確実に AGC に出てきている。社内だけでなく社会全体としてそういうメンバーを育て、評価される形をつくりたい」と語った。

● 元資生堂 CISO「セキュリティはアーリーアダプターであるべき」

NTT セキュリティ・ジャパン株式会社の斉藤氏は「 IT や DX ではファーストペンギンを避けて安定稼働を待つという考え方がある。しかしセキュリティの場合はアーリーアダプターでないと守れない」と語った。新しいソリューションやツールが出てきたとき、なぜそれが世に出たのかについて自分が腹落ちしたら、なるべく早く採用する。資生堂 CISO 時代に DMARC を早期に着手した判断もこの哲学に基づくという。

内部不正については「なくならないのであれば、性悪説に基づいた設計をすべきか」という問いに対し「日本の文化には性悪説は馴染まない」と明言し、代わりに斉藤氏が示したのが「性弱説」である。一週間後に大阪で関西電力の理事が語る言葉とまったく同一だ。

斉藤氏によれば、人は今日は正しく振る舞えても、明日、状況が変われば誘惑に負けるかもしれない。人間は弱い。その前提に立ったうえで、不正のトライアングル(動機・正当化・機会)のうち「機会」をテクノロジーで潰す。裏でこっそりログを取って指摘するのではなく「会社は見ていますよ」と事前に知らせることで踏みとどまらせる。その方が日本の文化に合っているという。

記者はセキュリティ会社のイベントを聴講してつい目頭が熱くなった講演が過去 2 つあったと書いたが、そのひとつは、かなり前に都内で開催された、日本エフ・セキュア社(当時商号)の破天荒な日本法人代表が「外資のイメージを払拭するため」と称して開催した、上映する作品を日本映画だけに限定した上映会で観た、昭和 30 年代の地方の田舎町を舞台にした、黒木和雄監督の映画『祭りの準備』であった。しかし公平に考えれば、記者がその時に泣いてしまったのは、物語のラストシーンで、閉塞した町を抜け出して上京しようとする主人公を見送って、警察から追われる身であるにも関わらずバンザイバンザイと駅のプラットフォームで大声で祝福し泣きながら歓喜する、主人公の幼なじみの友人にして強盗殺人犯を演じた原田芳雄の演技がとにかく圧巻だったことが理由なのであり、そう考えると、ともすればポジショントークの博覧会のようなセッションばかりになりかねないセキュリティ企業のカンファレンスで、今回ほど感情が動かされたのは完全に初めての経験といっていいかもしれない。

それは、増田氏がパネルディスカッションの最後に各登壇者に求めた、来場者へのメッセージに対する斉藤宗一郎氏の言葉だった。

「セキュリティに携わっている方々というのは、絶え間ないストレスとプレッシャーにさらされ続けていると思います。そしていざインシデントが起きたら、ここからここまでが私の責任だよとは言えないと思うんです。あるいは言わない人たちが、使命感に基づいて、昼夜問わず、休み問わず、働く方々だと思っています。私からも、経験者として最大限のエールをこの会場にいらっしゃる皆さんに送りたいと思います(斉藤氏)」

“言えない” ではなく “言わない” と言い直している点にこのメッセージの核心があって、「性弱説」という通り人は弱いが、その弱い人間が、他の弱い人間を守るために、自分を守ることを手放す瞬間があるんだということが肝であり、会場にいるオマエらがそうだということを自分はわかっているし、自らもそうしてきたという激励と共感が、斉藤氏の簡潔で短い言葉から伝わってきた。このメッセージによって会場にいた参加者全員がヒーローになった。

忘れずに書いておかなければならないが、ここには「善人のやり甲斐」を搾取する日本の組織文化の悪弊が表裏になって存在してもいる。だから書こうかどうか最後まで迷ったのだが、何しろ 20 年超セキュリティジャンルの記者をやっていて 2 回目(正確には 1 回目)のことだったのでこうして記しておくことにした。

閉会挨拶に立った日本プルーフポイント代表取締役社長の野村 健 氏は次のように述べてカンファレンスをしめくくった。

「守る力がある企業だけが攻め続けることができる」