Adobe Flash Playerの脆弱性(APSB13-04)に関する注意喚起を公開、これらを対象にした標的型攻撃も確認(JPCERT/CC)

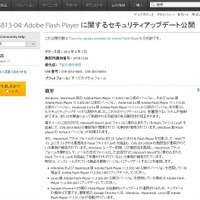

JPCERTコーディネーションセンター(JPCERT/CC)は8日、「Adobe Flash Playerの脆弱性(APSB13-04)に関する注意喚起」を公開した。

脆弱性と脅威

脅威動向

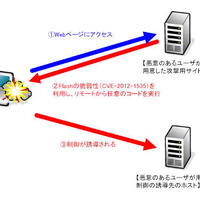

Adobe Flash Playerには、複数の脆弱性があり、これらの脆弱性を使用したコンテンツをユーザーに開かせることで、Adobe Flash Playerを不正終了させたり、任意のコードを実行させたりすることが可能となる。Adobe Systems社によると、すでにこれらの脆弱性を使用した標的型攻撃が確認されているという。

対象となる製品とバージョンは、Adobe Flash Player 11.5.502.146およびそれ以前(Internet Explorer 9以前、Mozilla Firefoxなど)、Adobe Flash Player 11.3.378.5およびそれ以前(Internet Explorer 10)、Adobe Flash Player 11.5.31.137およびそれ以前(Google Chrome)。

最新版であるAdobe Flash Player 11.5.502.149(Internet Explorer 9以前、Mozilla Firefoxなど)、Adobe Flash Player 11.3.379.14(Internet Explorer 10)、Adobe Flash Player 11.5.31.139(Google Chrome)に更新することでこれらの脆弱性に対応可能。JPCERT/CCでは、最新版への更新を行うよう呼びかけている。

Adobe Flash Player:Version Information

https://www.adobe.com/jp/software/flash/about/

「Adobe Flash Player」に複数の脆弱性……JPCERT/CCが注意喚起

《冨岡晶@RBB TODAY》

関連記事

この記事の写真

/