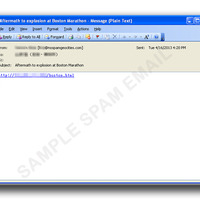

ボストンマラソン同時爆破事件の便乗スパムは9千通以上、危険なものも(トレンドマイクロ)

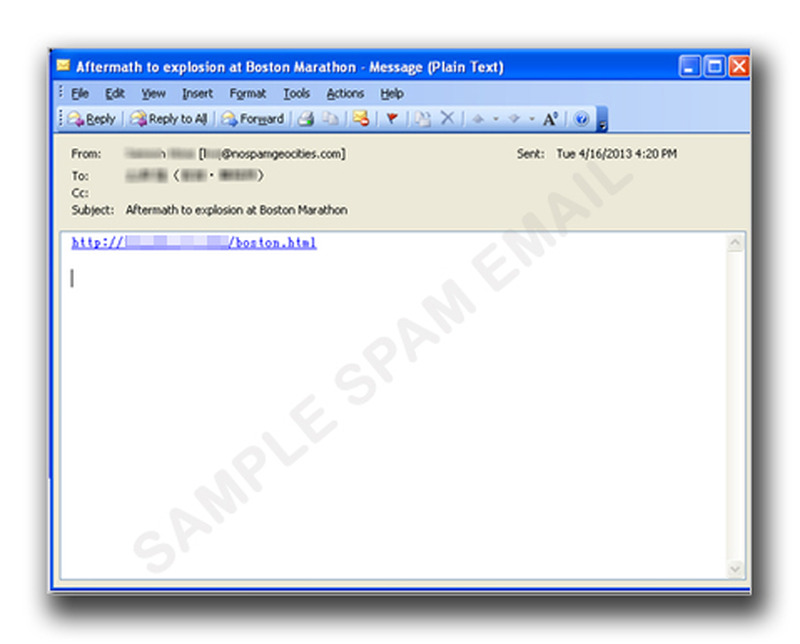

トレンドマイクロは、ボストン・マラソン同時爆破事件に関連したスパムメールについてブログで紹介している。

脆弱性と脅威

脅威動向

ダウンロードされるのは「WORM_KELIHOS」ファミリの新たな亜種だが、そのIPアドレスはアクセスするたびに変更される。その所在地は、2013年4月17日の時点で、アルゼンチン、台湾、オランダ、日本、ウクライナ、ロシアそしてオーストラリアといった複数の国々であることが判明している。ワームはリムーバブルドライブ内のすべてのフォルダを隠しフォルダにするほか、隠したフォルダ名と同一のファイル名のショートカットファイル(拡張子LNK)を作成する。そしてメールアドレスや、FTPソフトから認証情報を収集しようとする。また、電子通貨「Bitcoin」を狙うことも明らかになった。なお、この攻撃とは別に、Twitterなど他のプラットフォームが同様の脅威を拡散するために利用されていることも確認された。

関連記事

この記事の写真

/