【Interop 2013】標的型攻撃から企業・組織を守るために、先手を打つ攻めの防御が必要(マクニカネットワークス、マクニカソリューションズ)

マクニカネットワークス、マクニカソリューションズでは、6月12~14日に千葉市・幕張メッセで開催される「Interop Tokyo 2013」に出展する。クラウドストライク社との業務連携などを紹介する。

製品・サービス・業界動向

新製品・新サービス

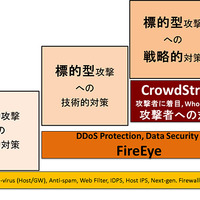

マクニカグループは、「Interop Tokyo 2013」での出展方針について、「既存のソリューションでは防ぐことができない標的型攻撃から企業・組織を守るためには、敵を知り、先手を打つ“攻めの防御”が必要だ」と説く。

ブースでは、FireEye、CrowdStrike(クラウドストライク社)との業務連携をはじめとした、マクニカネットワークスのソリューションを紹介する。

またビックデータを活用するためのデータ解析製品やストレージ、BYODを支援するSSL-VPNなど、海外のネットワーク・セキュリティ製品を紹介する。

【Interop 2013 Vol.18】“攻めの防御”が必要……マクニカ

《高木啓@RBB TODAY》

関連記事

この記事の写真

/

![[Security Days 2013 インタビュー] 武器よりもそれを使う攻撃者の分析が重要(マクニカネットワークス) 画像](/imgs/p/VBQCg88_AM0-DSZSF4-0dQsJwAfOBQQDAgEA/4587.jpg)